La maggior parte delle persone non si preoccupa a condividere il proprio numero di telefono, ma se ci pensi bene il numero è un punto di partenza ideale per chi vuole truffarti. Lo usi per operazioni bancarie, per ricevere codici di autenticazione a due fattori e perfino per accedere ai social.

Se ti chiedi cosa può fare qualcuno con il tuo numero di telefono, la risposta non è netta: apre delle porte agli aggressori, ma resta sotto controllo se applichi le dovute misure di protezione.

Un attaccante non può ottenere l'accesso fisico al tuo dispositivo solo con il numero. Però i rischi aumentano se lo unisce ad altre informazioni provenienti da una violazione di dati o da registri pubblici. Può usarlo per campagne di phishing o tentativi di dirottamento degli account e, nel peggiore dei casi, per furto d'identità.

Quello che c'è da sapere:

- Un numero di telefono da solo non può hackerare direttamente il tuo dispositivo.

- I truffatori usano i numeri per phishing via SMS, falsificazione dell'identità e tentativi di reimpostazione delle password.

- Il rischio più serio è il trasferimento di SIM, che permette di intercettare i codici di accesso.

- Il rischio aumenta se il numero è combinato con altri dati personali trapelati.

- Problemi di servizio inattesi o avvisi di accesso possono essere segnali d'allarme.

- Autenticazione forte e protezioni offerte dall'operatore riducono significativamente il rischio.

Cosa possono fare i truffatori con il tuo numero di telefono?

I truffatori che ottengono il tuo numero possono inviare messaggi di phishing via SMS (smishing), falsificare l'ID chiamante e provare a reimpostare le password dei tuoi account. Spesso il tuo numero è solo un tassello di una strategia più ampia per truffarti. È importante notare che nessuno di questi attacchi richiede accesso fisico al dispositivo: il numero è spesso sufficiente per iniziare.

Le tattiche più comuni includono lo smishing: messaggi di phishing basati su SMS che si spacciano per aziende con cui hai rapporti, come banche, servizi di consegna o enti pubblici. I messaggi contengono quasi sempre un link verso una pagina con un modulo da compilare o invitano a chiamare un falso servizio clienti. Questi SMS sembrano provenire da una fonte ufficiale e per questo molte persone rispondono senza pensarci troppo.

In certi casi il tuo numero viene usato per avviare una reimpostazione della password. È pratica comune che i servizi online inviino un codice monouso via SMS quando un utente richiede il reset. Se l'attaccante conosce già la tua email, può avviare la procedura e poi provare a intercettare il codice o a usare l'ingegneria sociale per farselo rivelare.

I truffatori possono accedere ai tuoi account solo con il numero?

Di norma un numero di telefono da solo non è sufficiente per accedere direttamente ai tuoi account. Per riuscirci, l'attaccante ha bisogno di almeno un altro dato, come l'indirizzo email o una password trapelata.

La vulnerabilità principale riguarda il processo di recupero delle password. Se un servizio usa l'SMS come unica opzione di recupero e l'attaccante riesce a ricevere i tuoi messaggi, può ottenere l'accesso. Questo richiede che l'attaccante abbia ottenuto l'accesso ai tuoi SMS tramite un trasferimento di SIM o installando malware sul tuo dispositivo.

Molte aziende stanno abbandonando l'SMS come secondo fattore per operazioni sensibili proprio perché questi attacchi sono sempre più frequenti. Esistono numerosi casi di dirottamento documentati che hanno coinvolto possessori di criptovalute, giornalisti e altre persone ad alto profilo.

Proteggiti dai truffatori telefonici

Kaspersky Premium monitora le fughe di dati, individua attività sospette sugli account e rafforza la protezione contro i dirottamenti legati al trasferimento di SIM.

Prova Kaspersky Premium gratisI truffatori possono impersonarti o prendere di mira i tuoi contatti?

Sì. La falsificazione dell'ID chiamante permette a un attaccante di effettuare chiamate o inviare SMS che sembrano provenire dal tuo numero. Questo fenomeno è aumentato con l'evoluzione delle tecnologie di sintesi vocale e di spoofing basate su IA, che rendono più semplice impersonarti. Queste tecnologie sono facilmente reperibili, a basso costo e semplici da usare.

Una volta che lo spammer ha falsificato il tuo numero, può chiamare i tuoi contatti chiedendo trasferimenti di denaro urgenti, inviando falsi link di pagamento o richiedendo codici di verifica. È facile capire perché questi attacchi funzionano: il contatto vede sul display un nome di cui si fida e così è più propenso a esaudire la richiesta.

Se scopri che il tuo numero è stato falsificato, avvisa subito i tuoi contatti. Usa un canale che controlli (un messaggio di gruppo dal tuo dispositivo o una email) e segnala l'accaduto al tuo operatore.

Il tuo numero può essere usato per il furto d'identità?

Un numero di telefono da solo non basta per il furto d'identità. Diventa pericoloso se è combinato con altri dati personali identificativi (PII), come nome completo, data di nascita o codice fiscale/SSN. Con due o più punti dati un attaccante può tentare di aprire carte di credito a tuo nome, presentare dichiarazioni fiscali fraudolente o accedere ai tuoi conti finanziari.

Il problema per gli utenti è capire quanto dei loro dati sia già disponibile in rete. Spesso avvengono violazioni su larga scala in cui milioni di numeri di telefono vengono divulgati insieme a nomi, indirizzi e dettagli di account.

Questi record possono finire nel dark web, dove gli aggressori li acquistano come database. Per questo molte aziende considerano i numeri di telefono dati sensibili: quando sono usati insieme ad altri dati personali, la sensibilità dell'informazione cresce notevolmente. Nella maggior parte dei casi questa esposizione non è dovuta a un tuo errore.

Come fanno i truffatori a ottenere il tuo numero?

I truffatori ottengono i numeri attraverso violazioni di dati, siti di ricerca persone, form di phishing e sistemi di composizione automatica che rilevano le linee attive. Tieni presente che spesso passa molto tempo, talvolta anni, tra la compromissione del numero e la comparsa di attività sospette.

Se ti chiedi dove reperiscono i numeri, quasi sempre la fonte è una delle opzioni elencate.

Un'altra fonte comune sono i registri pubblici. Atti giudiziari, registri elettorali e documenti catastali spesso contengono numeri di telefono e in molte giurisdizioni sono liberamente consultabili online. Compilare una carta di registrazione per una garanzia o iscriversi a un programma fedeltà può inserire il tuo numero in database di marketing che poi vengono violati o rivenduti.

Che ruolo giocano le violazioni di dati e i data broker?

Le violazioni di dati sono la fonte principale dei numeri di telefono trapelati, e i data broker alimentano il fenomeno rendendo le informazioni facilmente accessibili.

Quando un'azienda subisce una violazione, i record dei clienti spesso emergono su forum e mercati del dark web nel giro di pochi giorni. Da lì gli aggressori li incrociano con altri database per costruire profili sempre più completi di ogni persona presente nella lista.

I broker di dati come Whitepages, Spokeo e BeenVerified peggiorano il problema aggregando dati pubblici e commerciali in database ricercabili. Così, con una piccola somma, chiunque può cercare il tuo numero e risalire a nome, indirizzo e altri dettagli personali. È possibile rimuovere le proprie informazioni da questi siti, ma occorre inviare una richiesta di rimozione a ciascun broker individualmente via email.

Come capire se il tuo numero è compromesso?

Il tuo numero può essere compromesso se improvvisamente perdi la copertura cellulare o ricevi messaggi di reimpostazione password che non hai richiesto. Altri segnali includono notifiche di modifiche agli account che non hai fatto e segnalazioni da parte di contatti che hanno ricevuto messaggi sospetti dal tuo numero.

Presta attenzione a un insieme di questi eventi in un breve arco di tempo. Una singola chiamata di spam non è motivo di allarme. Il problema serio è la combinazione: perdita totale del segnale, pur non essendo il dispositivo o la SIM fisicamente danneggiati, insieme ad avvisi di accesso o richieste di autenticazione che non hai avviato. Questo schema indica spesso un trasferimento di SIM.

Se qualcosa sembra sospetto, controlla subito il tuo account operatore per modifiche non autorizzate. Chiama da un altro telefono o recati in negozio. Poi accedi a email, conti bancari e social per verificare eventuali cambiamenti non effettuati da te.

Cos'è un trasferimento di SIM e perché è la minaccia più grave?

Un trasferimento di SIM è un attacco in cui un truffatore convince l'operatore mobile a trasferire il tuo numero su una SIM che controlla. In questo modo l'attaccante può intercettare tutte le chiamate e gli SMS diretti al tuo numero. È la minaccia più pericolosa legata al numero di telefono perché aggira completamente il meccanismo di sicurezza delle verifiche via SMS.

Se il trasferimento riesce, l'attaccante riceverà ogni codice di verifica inviato via SMS al tuo numero: password monouso per email e servizi bancari, verifiche per exchange di criptovalute e accesso ai social.

I danni possono crescere rapidamente se viene compromessa anche la tua casella email, perché il truffatore può avviare reimpostazioni delle password su decine di altri servizi. Per aiutare gli utenti, l'avviso sulle truffe da trasferimento di SIM del FCC spiega le protezioni offerte dagli operatori, i passaggi per segnalare l'accaduto, come funziona l'attacco e cosa tenere d'occhio.

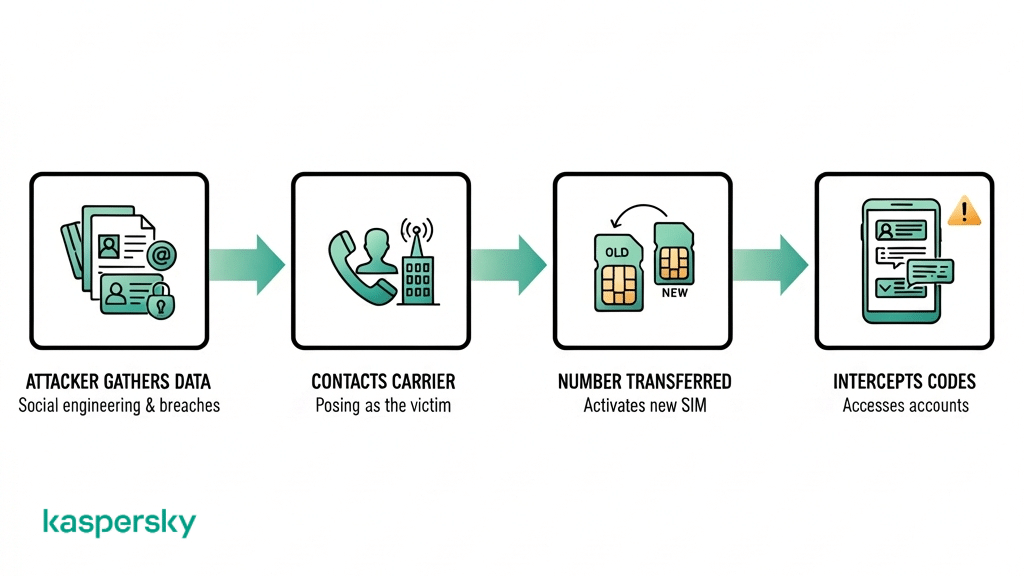

Come funziona un trasferimento di SIM?

Perché un trasferimento di SIM abbia successo, l'attaccante raccoglie prima informazioni personali sulla vittima, poi si spaccia per te e contatta l'operatore per trasferire il numero.

L'attaccante può raccogliere dati come nome, indirizzo, numero dell'account e le ultime quattro cifre del codice fiscale o SSN da precedenti violazioni o profili social. Poi avvia la richiesta di trasferimento tramite il portale online o il servizio clienti dell'operatore. Avendo questi dati, riesce a superare i controlli di verifica e il trasferimento viene approvato.

In alcuni casi gli attacchi prevedono la corruzione o l'ingegneria sociale del personale dell'operatore. Una variante del trasferimento di SIM, chiamata frode di port-out, segue un procedimento simile ma trasferisce il numero a un altro operatore.

I truffatori preferiscono i trasferimenti di SIM perché qualsiasi attacco che dirottasse gli SMS aggirerebbe immediatamente la sicurezza di tutti gli account che si affidano ai codici SMS.

Devi preoccuparti se qualcuno ha il tuo numero?

Se qualcuno ha il tuo numero, non è ancora il momento di allarmarsi. Probabilmente riceverai chiamate di spam e qualche SMS di phishing, ma questo da solo non mette automaticamente a rischio account o identità.

Il rischio cresce se usi il numero per il recupero account via SMS (email, servizi bancari o altri account) e aumenta ulteriormente se il numero è stato esposto insieme ad altri dati personali in una violazione. Se un hacker ha anche la tua email e una password trapelata, ha molte più informazioni con cui agire rispetto a chi ha trovato soltanto il numero sui social.

Qual è la differenza tra spam normale e una minaccia seria?

Lo spam normale è un approccio a casaccio: chiamate automatiche, telemarketing e messaggi fraudolenti inviati a migliaia di numeri. Sono fastidiosi ma raramente pericolosi; le azioni da intraprendere sono bloccare e segnalare.

Le minacce serie, invece, sono messaggi mirati che contengono il tuo nome reale, riferimenti alla banca o transazioni recenti che fanno pensare che il mittente disponga di più di un semplice numero. Codici di reimpostazione ripetuti sono un segnale che qualcuno sta tentando di accedere ai tuoi account. In caso di trasferimento di SIM, potresti improvvisamente vedere sul telefono la scritta "Nessun servizio".

Cosa fare se un truffatore ha il tuo numero?

Se pensi che un truffatore abbia il tuo numero, blocca immediatamente l'account presso l'operatore, cambia le password degli account più importanti e migliora i metodi di autenticazione. Devi anche segnalare l'incidente alle autorità competenti e all'operatore.

Agisci in fretta: il tempo che intercorre tra un trasferimento di SIM e il dirottamento completo degli account può essere di pochi minuti. Sapere cosa fare dipende dalla rapidità con cui intervieni.

Se non sai da dove cominciare, metti al sicuro l'account con l'operatore. Usa un altro telefono (un fisso o quello di un familiare) o recati in un negozio fisico e richiedi il blocco immediato delle modifiche alla SIM e delle richieste di port-out.

Una volta messo in sicurezza l'account operatore, controlla prima le caselle email (perché regolano i reset degli altri servizi), poi i conti bancari e infine i social. Se temi di essere vittima di furto d'identità, congela il credito presso le tre agenzie principali (Equifax, Experian, TransUnion) e presenta una segnalazione su IdentityTheft.gov.

Quando presenti la segnalazione, documenta tutto nel dettaglio: includi screenshot, timestamp e numeri di riferimento delle chiamate all'operatore, perché potresti dover contestare addebiti fraudolenti in un secondo momento.

Come mettere in sicurezza l'account con l'operatore?

Per mettere al sicuro l'account con l'operatore, imposta un PIN per la SIM, crea un passcode robusto e unico per l'account di fatturazione e abilita le protezioni per il trasferimento del numero.

Il PIN per la SIM è un codice che deve essere inserito prima che la SIM possa essere usata in un nuovo dispositivo. Puoi impostarlo nelle impostazioni del telefono o chiamando l'assistenza. Inoltre, l'account dell'operatore (usato per la fatturazione) deve avere un passcode forte diverso dal PIN della SIM.

Infine, la maggior parte degli operatori offre l'opzione di blocco del numero o freeze per impedire trasferimenti non autorizzati. Puoi abilitare queste impostazioni nell'area clienti online. Per una panoramica completa sulla sicurezza mobile, le raccomandazioni del NIST nelle linee guida per la gestione della sicurezza dei dispositivi mobili forniscono un quadro utile che copre la maggior parte delle evenienze.

Come mettere in sicurezza i tuoi account online?

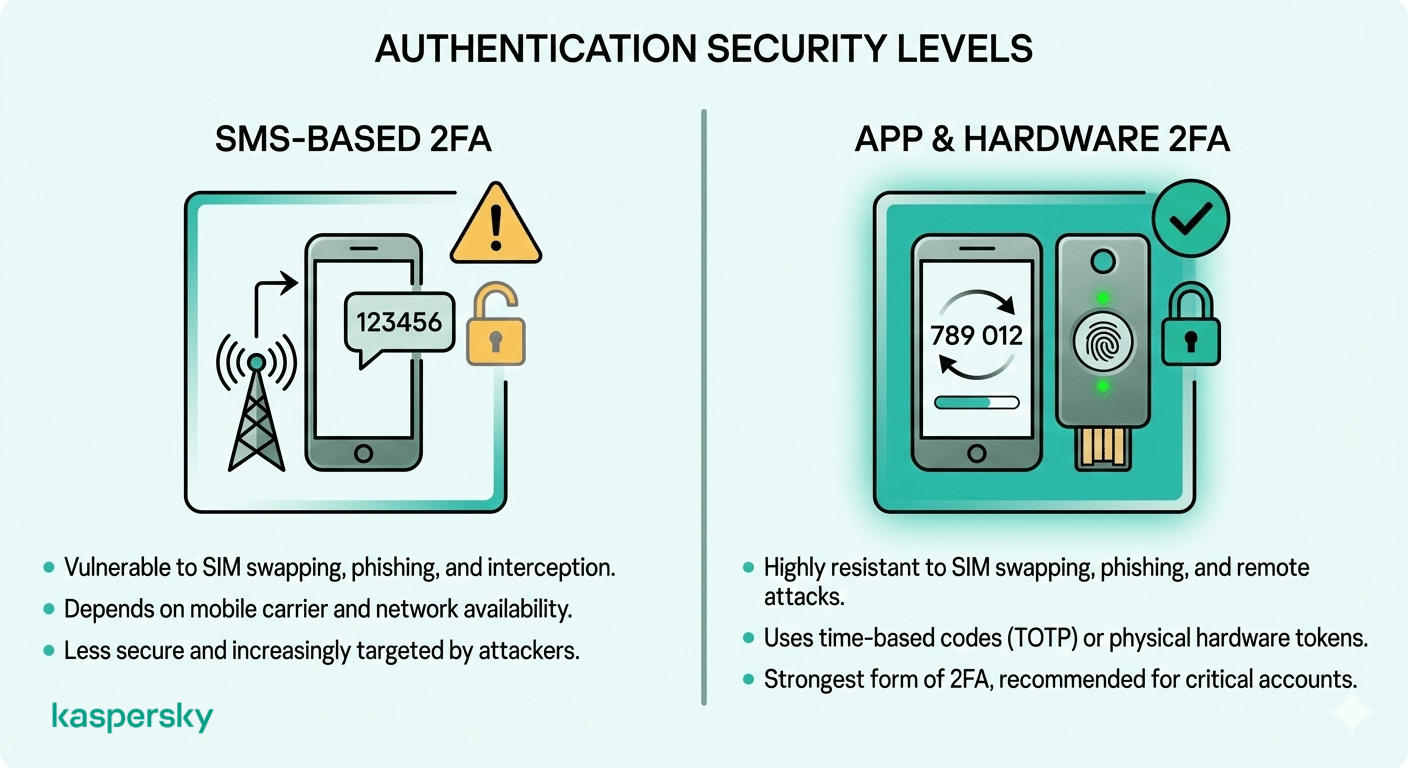

Sostituisci l'autenticazione a due fattori basata su SMS con alternative basate su app o su hardware. Usa un'app di autenticazione come Google Authenticator, Microsoft Authenticator o Authy per generare codici temporanei sul dispositivo: così i tuoi account saranno immuni agli attacchi di trasferimento di SIM.

Per proteggere ulteriormente gli account importanti, valuta l'uso di una chiave di sicurezza hardware come YubiKey. Queste rendono impossibili i dirottamenti remoti perché richiedono il possesso fisico della chiave per autorizzare l'accesso.

Riutilare le password aumenta la vulnerabilità: se un sito viene violato, l'attaccante potrà provare le stesse credenziali su altri servizi. Per ridurre il rischio utilizza un gestore di password che generi e memorizzi password uniche per ogni account.

Per una protezione più solida, attiva la autenticazione a più fattori usando un metodo basato su app o hardware invece dell'SMS. In questo modo i codici di verifica sono legati al dispositivo e non al numero di telefono, rendendo molto più difficile per gli aggressori intercettarli.

Come proteggere il tuo numero di telefono nel lungo periodo?

Per proteggere il numero a lungo termine l'obiettivo è ridurre i punti in cui è esposto e minimizzarne il ruolo nella sicurezza degli account. Non è una soluzione unica: potrebbe essere necessario ripetere alcune operazioni più volte all'anno.

Inizia rimuovendo il numero dove è pubblicato online: profili social e elenchi aziendali. Potrebbe essere necessario anche inviare richieste di rimozione ai siti dei data broker, manualmente o tramite servizi come DeleteMe.

Stila poi un elenco degli account che usano il numero per il recupero e migra quelli importanti verso l'autenticazione tramite app.

Per una protezione aggiuntiva puoi usare un numero secondario prepagato o un servizio VoIP da dedicare a iscrizioni a servizi di consegna e account retail. È un numero che puoi sostituire facilmente se viene compromesso.

Rivedi regolarmente le impostazioni sulla privacy: i default delle piattaforme possono cambiare con gli aggiornamenti e un campo del profilo che era privato può diventare pubblico. Sapere quali informazioni si possono ricavare dal tuo numero aiuta a decidere cosa nascondere o rimuovere. Bastano 10 minuti ogni trimestre per prevenire molti problemi futuri. Valuta l'uso di una soluzione completa come Kaspersky Premium per monitorare le fughe di dati che coinvolgono le tue informazioni personali, incluso il numero di telefono.

Articoli correlati:

- Come si possono prevenire efficacemente gli attacchi di trasferimento di SIM?

- Come proteggersi dalle truffe su cellulare?

- Quali sono i rischi degli attacchi di smishing e come difendersi?

- Come migliorare oggi la sicurezza del tuo smartphone?

Prodotti consigliati:

Domande frequenti

Qualcuno può rintracciare la mia posizione usando il mio numero di telefono?

No. Per tracciare la posizione tramite numero è necessario l'accesso all'infrastruttura dell'operatore o installare spyware sul dispositivo. Il tracciamento della posizione è riservato alle forze dell'ordine con mandato. Esistono siti di truffa che offrono il tracciamento tramite numero: sono quasi sempre trappole di phishing o frodi.

Qualcuno può accedere al mio conto bancario solo con il mio numero di telefono?

Un numero di telefono da solo non basta per accedere al conto bancario. Tuttavia, se è combinato con altre informazioni personali, potrebbe essere usato per effettuare un trasferimento di SIM. In quel caso un attaccante potrebbe intercettare i codici di verifica inviati via SMS e potenzialmente ottenere accesso ai tuoi account.

Dovrei cambiare numero dopo un furto d'identità?

No. Ha senso cambiare numero solo se sei vittima di un trasferimento di SIM o di molestie. La maggior parte delle vulnerabilità si risolve mettendo in sicurezza l'account con l'operatore, migliorando l'autenticazione e congelando il credito. I passaggi di recupero per il furto d'identità del FTC possono aiutarti a decidere.