L'esfiltrazione dei dati si verifica quando informazioni sensibili vengono sottratte da un sistema o da un account. Può avvenire in modo silenzioso tramite malware. Può anche derivare da account compromessi o da un uso improprio degli accessi. Comprendere come i dati escono dal tuo controllo è il primo passo per prevenire la perdita e proteggere le informazioni personali o aziendali. L'esfiltrazione dei dati non implica sempre il malware: gli aggressori possono anche rubare dati utilizzando account compromessi o strumenti normali.

Quello che c'è da sapere:

- L'esfiltrazione dei dati è il trasferimento non autorizzato di dati all'esterno di un sistema o di un account.

- Spesso comporta credenziali rubate o l'uso improprio di accessi legittimi.

- Il rischio principale non è solo l'esposizione, ma che i dati vengano copiati o spostati altrove.

- Le fughe di dati sono di solito accidentali. L'esfiltrazione è in genere intenzionale.

- Monitorare attività insolite e limitare gli accessi può aiutare a ridurre il rischio.

Che cos'è l'esfiltrazione dei dati nella sicurezza informatica?

L'esfiltrazione dei dati è il trasferimento o il furto non autorizzato di dati da un dispositivo o da una rete. La caratteristica distintiva è che i dati vengono rimossi dalla loro posizione originale senza autorizzazione.

Se un aggressore ottiene l'accesso a un account email e scarica elenchi di contatti o registri finanziari, tali informazioni sono state esfiltrate. Il danno si verifica perché i dati non sono più sotto il controllo del proprietario e possono essere condivisi o persino venduti.

In cosa l'esfiltrazione dei dati è diversa da una fuga di dati?

L'esfiltrazione dei dati di solito comporta un furto intenzionale. Gli aggressori o gli insider spostano deliberatamente i dati fuori da un sistema per usarli ad esempio per profitto finanziario o spionaggio.

Una fuga di dati è in genere accidentale. Può accadere quando i file vengono condivisi pubblicamente per errore. Può anche verificarsi quando una gestione inadeguata dell'archiviazione espone informazioni o quando dati sensibili vengono inviati al destinatario sbagliato.

Il risultato per gli utenti è lo stesso: i dati non sono più sotto il tuo controllo. La differenza risiede nella causa. Rimozione deliberata contro esposizione non intenzionale.

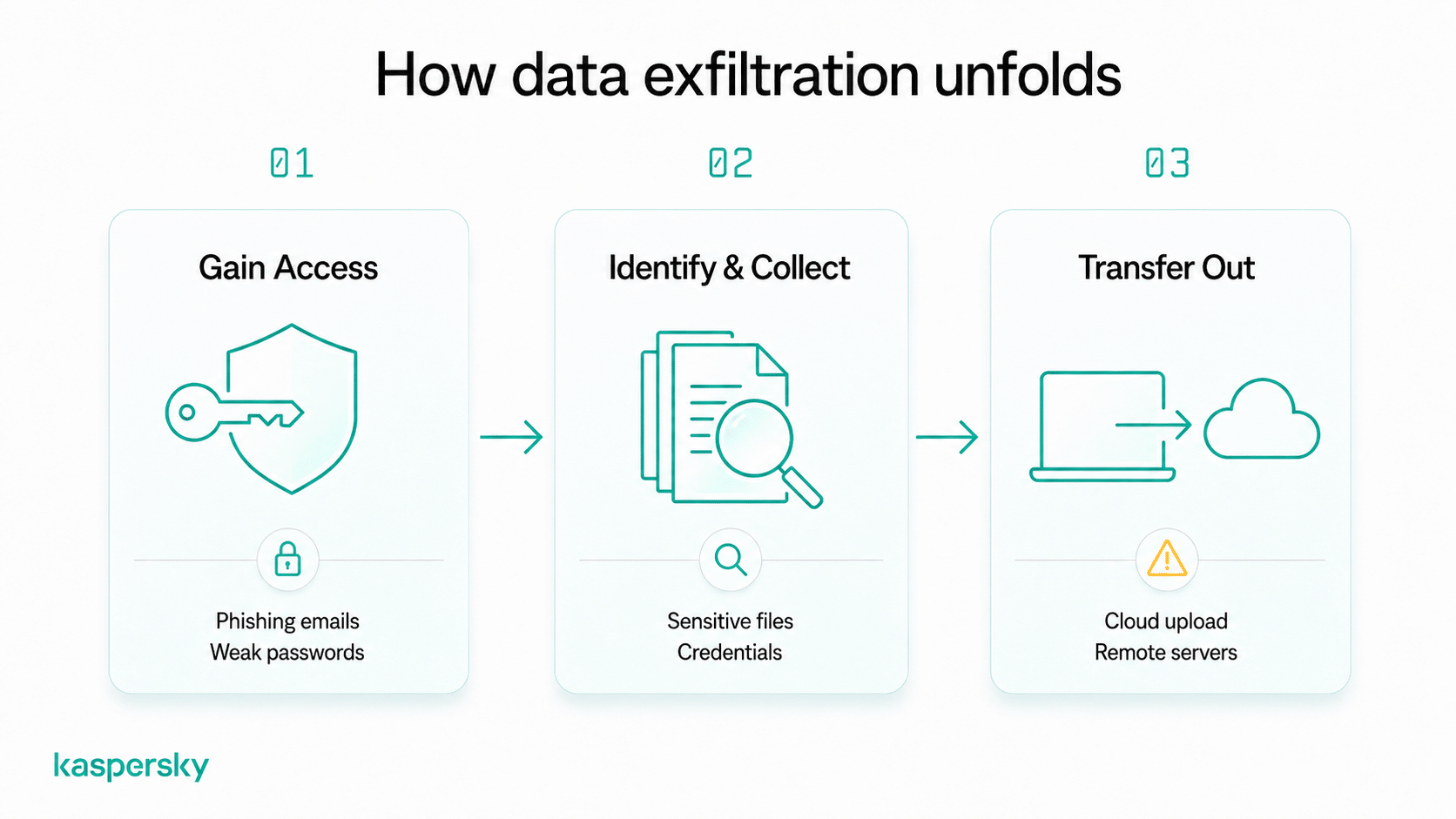

Come avviene l'esfiltrazione dei dati?

L'esfiltrazione dei dati di solito segue uno schema. Un aggressore inizialmente ottiene l'accesso non autorizzato a un sistema o a un account. Quindi individua e raccoglie i dati di valore. Poi trasferisce tali dati in un'altra posizione, dove possono essere utilizzati o venduti.

Questo processo non richiede sempre strumenti di hacking avanzati. Molti incidenti iniziano con errori comuni, come fare clic su un link di phishing o riutilizzare una password debole. Alcuni aggressori usano account compromessi o strumenti integrati per spostare i dati in silenzio senza installare malware. Questo può rendere difficili da individuare gli indicatori di esfiltrazione dei dati.

Come fanno gli aggressori ad accedere ai dati?

La maggior parte degli attacchi inizia con metodi progettati per ingannare gli utenti piuttosto che violare le difese tecniche. Le email di phishing possono contenere link a pagine di accesso false che catturano nomi utente e password. I download dannosi possono installare spyware che monitora l'attività o ruba file.

Password deboli o riutilizzate rendono inoltre gli account più facili da compromettere. Una volta ottenuto l'accesso a un account email o a un sistema cloud, gli aggressori possono iniziare a cercare informazioni sensibili.

Come spostano i dati fuori da un sistema?

Gli aggressori trasferiscono i dati che hanno prelevato verso una posizione esterna sotto il loro controllo. Ciò spesso comporta il caricamento di file su servizi di archiviazione cloud o l'invio a server remoti.

Gli aggressori possono usare connessioni crittografate o strumenti legittimi già presenti nel sistema. Poiché questi metodi possono somigliare ad attività normali, l'esfiltrazione dei dati può continuare per lunghi periodi senza essere rilevata.

Quali tipi di dati vengono presi di mira nell'esfiltrazione dei dati?

Gli aggressori di solito si concentrano su dati che possono essere usati per profitto finanziario o furto d'identità. Più l'informazione è preziosa o riutilizzabile, più diventa attraente.

Gli obiettivi comuni includono password, dettagli di conti finanziari e dati personali identificabili (PII), come nomi, indirizzi e numeri di identificazione. Gli aggressori possono anche cercare file contenenti contratti, registri dei clienti o informazioni aziendali riservate.

Sia i singoli utenti sia le organizzazioni sono coinvolti. Le credenziali di accesso rubate possono essere riutilizzate per accedere a più account. I dati aziendali trapelati possono essere venduti o sfruttati per vantaggio competitivo o attività fraudolente.

Come si presenta l'esfiltrazione dei dati nella pratica?

L'esfiltrazione dei dati spesso avviene in background e può somigliare ad attività normali. I seguenti esempi mostrano come può verificarsi in situazioni quotidiane.

- Un account email compromesso inoltra automaticamente allegati e messaggi a un aggressore senza che l'utente se ne accorga.

- Malware su un laptop raccoglie le password salvate nel browser e le invia a un server remoto.

- Le credenziali rubate di un account cloud consentono a qualcuno di scaricare file personali o documenti sensibili dall'archiviazione online.

Quali sono i segnali di allarme dell'esfiltrazione dei dati?

Capire come rilevare l'esfiltrazione dei dati non è sempre semplice. Ma ci sono segnali pratici che possono indicare che sta accadendo qualcosa di insolito. Questi indicatori spesso si presentano come attività inattese dell'account o del dispositivo, più che come evidenti avvisi tecnici.

Presta attenzione a schemi come questi:

- Accessi non familiari da nuove posizioni o dispositivi

- Dispositivi sconosciuti connessi al tuo account o alla tua rete

- Trasferimenti di file voluminosi o ripetuti che non hai avviato tu

- Notifiche improvvise di reimpostazione della password o avvisi di sicurezza

- Comportamenti insoliti dell'account, come file mancanti o impostazioni modificate

- Picchi inaspettati di utilizzo dei dati su un dispositivo o sulla connessione Internet

- Email o messaggi inviati a tua insaputa

Vedere uno di questi segnali non significa sempre che si sia verificata un'esfiltrazione di dati, ma attività ripetute o inspiegabili dovrebbero essere indagate.

Cosa succede ai dati rubati dopo l'esfiltrazione?

Di rado gli aggressori lasciano inutilizzati i dati rubati. Le informazioni sottratte sono in genere monetizzate o condivise con altri criminali.

Ciò può portare a transazioni non autorizzate o a furto d'identità. Per le aziende, può interrompere le operazioni, danneggiare la fiducia dei clienti e comportare problemi legali o di conformità. L'impatto dipende dal tipo di dati rubati e da come vengono utilizzati.

Come usano i dati rubati gli aggressori?

Gli aggressori spesso usano i dati rubati per commettere frodi o ottenere ulteriore accesso ad account. Le credenziali di accesso rubate possono essere riutilizzate per prendere il controllo di account bancari o di social media.

I dati vengono regolarmente venduti su mercati clandestini o usati come leva per estorsioni. Gli aggressori possono minacciare di pubblicare file sensibili a meno che non venga effettuato un pagamento.

Quali rischi corrono le vittime?

Le vittime possono subire perdite finanziarie, violazioni della privacy o danni alla reputazione se informazioni personali o aziendali vengono utilizzate in modo improprio.

Alcuni rischi possono persistere nel tempo. Credenziali o dati personali rubati restano interessanti per hacker e truffatori. Possono essere riutilizzati mesi o anni dopo e portare a compromissioni ricorrenti degli account o a tentativi di frode ripetuti.

Come prevenire l'esfiltrazione dei dati?

Prevenire l'esfiltrazione dei dati parte dal controllo degli accessi e dall'attenzione ad attività sospette. La maggior parte degli incidenti sfrutta debolezze semplici. Elementi come password deboli e software non aggiornato possono offrire una via d'ingresso.

Passi pratici che puoi intraprendere includono:

- Usa password robuste e uniche per ogni account e conservale in un gestore di password

- Abilita l'autenticazione a più fattori (MFA) per aggiungere un ulteriore livello di protezione

- Fai attenzione a link e download, soprattutto in email o messaggi inattesi

- Tieni aggiornati dispositivi e app in modo che le vulnerabilità di sicurezza vengano corrette rapidamente

- Limita l'accesso ai file sensibili condividendo solo ciò che è necessario

- Usa metodi sicuri di condivisione dei file, ad esempio servizi cloud affidabili con controlli di accesso

- Rivedi regolarmente le autorizzazioni degli account e rimuovi gli accessi che non ti servono più

Queste abitudini riducono le probabilità che gli aggressori riescano a entrare o a spostare dati senza essere notati.

Proteggi la tua privacy

Kaspersky Premium offre vari strumenti pensati per proteggere i tuoi dispositivi, monitorare l'uso o la vendita online dei tuoi dati e mantenere private le tue attività.

Prova Premium gratisCosa fare se sospetti un'esfiltrazione di dati?

Agisci rapidamente ma con calma se sospetti che i tuoi dati siano stati esfiltrati. Un intervento tempestivo può limitare i danni e impedire ulteriori accessi.

Segui questi passaggi:

- Cambia subito le password, iniziando da email e account critici

- Abilita o conferma MFA sui servizi importanti

- Controlla le attività recenti degli account per accessi o download non familiari

- Metti in sicurezza i dispositivi interessati eseguendo una scansione di sicurezza o aggiornando il software

- Monitora i conti finanziari e gli account online per transazioni o modifiche insolite

- Contatta i servizi o i provider interessati se potrebbero essere coinvolti dati sensibili o informazioni di pagamento

Documentare ciò che è accaduto può anche aiutare il recupero e le eventuali segnalazioni.

Perché l'esfiltrazione dei dati è sempre più comune?

L'esfiltrazione dei dati è in aumento perché le informazioni rubate da data breach sono diventate più facili da monetizzare. Gli aggressori possono vendere i dati o combinarli con attacchi di ransomware per fare pressione sulle vittime affinché paghino.

La crescita dell'archiviazione cloud e dei servizi connessi ha inoltre creato più opportunità per lo spostamento dei dati tra sistemi. Questi strumenti migliorano la comodità. Tuttavia, ampliano anche il numero di luoghi in cui i dati possono essere accessibili e potenzialmente rubati.

Articoli correlati:

- Quali sono le implicazioni dell'accettare i cookie sulla tua privacy?

- Quali sono oggi le principali preoccupazioni sulla privacy nei social media?

- Che cos'è il cybercrime e come si collega all'esfiltrazione dei dati?

- Quali sono i rischi delle minacce persistenti avanzate (APT) nell'esfiltrazione dei dati?

Prodotti consigliati:

FAQs

L'esfiltrazione dei dati può avvenire senza hacking?

Sì. L'esfiltrazione dei dati può avvenire senza il classico hacking. Ad esempio, gli aggressori possono usare password rubate, account compromessi o impostazioni cloud mal configurate per accedere e scaricare i dati utilizzando strumenti normali.

Quali dispositivi sono maggiormente a rischio di esfiltrazione dei dati?

Qualsiasi dispositivo che memorizza o accede a dati sensibili può essere a rischio. I dispositivi connessi a Internet o condivisi tra più utenti in genere sono più esposti.

I dati crittografati possono comunque essere esfiltrati?

Sì. La crittografia protegge i dati dalla lettura senza la chiave corretta ma gli aggressori possono comunque copiare o trasferire file crittografati. Se in seguito ottengono la chiave o la password, i dati potrebbero diventare accessibili.

Come fanno gli aggressori a evitare il rilevamento durante l'esfiltrazione dei dati?

Gli aggressori spesso usano metodi che somigliano ad attività normali, come il caricamento di file tramite servizi legittimi o il trasferimento di dati in piccole quantità nel tempo. Possono anche usare connessioni crittografate per nascondere il contenuto del trasferimento.