Il vostro sistema di sicurezza è sicuro?

La protezione di una console di sicurezza è più critica di quanto si possa pensare. Ecco le informazioni dettagliate sulla compromissione del livello di controllo e su come evitare che accada.

La protezione di una console di sicurezza è più critica di quanto si possa pensare. Ecco le informazioni dettagliate sulla compromissione del livello di controllo e su come evitare che accada.

L’emergere di DarkSword e Coruna, due nuovi malware per iOS, mostra come gli strumenti di intelligence di un governo possono diventare armi nelle mani dei criminali informatici. Analizziamo come funzionano questi attacchi, perché sono pericolosi e come non farsi infettare.

Esaminiamo come l’app Be My Eyes aiuta gli utenti non vedenti e ipovedenti e verifichiamo se è davvero efficace nell’individuare le minacce informatiche, con suggerimenti essenziali sulla sicurezza per la comunità dei non vedenti.

Come gestire le vulnerabilità durante lo sviluppo o l’utilizzo di software open source.

In che modo il boom dell’IA e la crescente dipendenza dai componenti open source stanno accumulando debiti previdenziali aziendali e cosa si può effettivamente fare al riguardo.

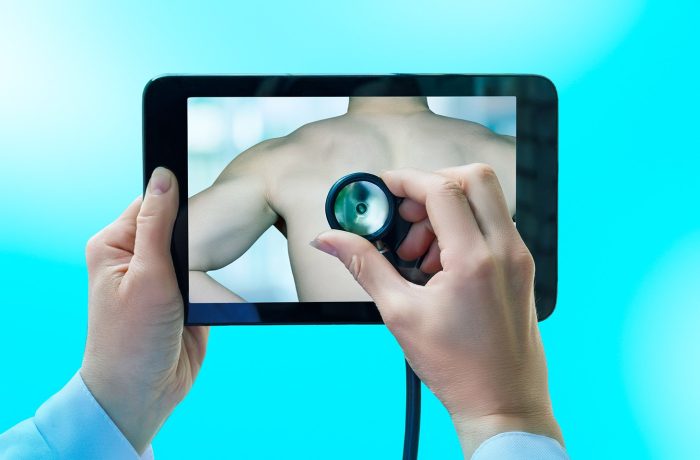

I servizi e le app di telemedicina stanno aumentando in popolarità in questo momento, aumentando sempre di più la disponibilità dei servizi medici. Ma quanto è sicura la telemedicina e che tipo di rischi comporta?

I backup personali e i NAS domestici sono ora nel mirino dei criminali informatici. Analizziamo esattamente il modo in cui gli hacker effettuano il criptaggio dei dati e come fermarli.

Nel 2025, proprio come l’anno precedente, gli attacchi alla supply chain sono rimasti una delle minacce più gravi per le organizzazioni. Analizziamo gli incidenti più degni di nota dello scorso anno.

A novembre 2025 l’ecosistema npm è stato colpito da una marea di pacchetti indesiderati facenti parte della campagna dannosa IndonesianFoods. Stiamo analizzando le lezioni apprese da questo incidente.

Credo fermamente che presto il concetto di cybersecurity diventerà obsoleto e lascerà spazio alla cyberimmunity, l’immunità informatica.

Eugene Kaspersky

I cybercriminali hanno bloccato l’iPhone di Marcie. Ecco come ci sono riusciti e come evitare di vivere la stessa sorte.

Festeggiamo questo evento importante con alcuni preziosi consigli. Ecco a voi 5 tips che aiuteranno i vostri amici e parenti a proteggere la propria vita online.

Siete sicuri che la password SMS monouso protegga in modo affidabile la vostra mobile bank? Rifletteteci! In questo articolo vi spieghiamo come i trojan bancari raggirano l’autenticazione a due fattori.

Avete una mamma asfisiante o un padre che vuole sapere continuamente cosa state facendo, sia nella vita normale che su Interner? C’est la vie! Se volete più libertà comportatevi come