CryptoShuffler, il Trojan que ha rubato 140 mila dollari in Bitcoin

Il Trojan CryptoShuffler è passato quasi inosservato, eppure al suo passaggio ha fatto razzia di Bitcoin.

371 Articoli

Il Trojan CryptoShuffler è passato quasi inosservato, eppure al suo passaggio ha fatto razzia di Bitcoin.

In che modo le aziende possono proteggere i sistemi di controllo industriale (ICS)?

Festeggiamo questo evento importante con alcuni preziosi consigli. Ecco a voi 5 tips che aiuteranno i vostri amici e parenti a proteggere la propria vita online.

Tutto quello che dovete sapere su come eseguire correttamente il backup dei dati.

Un nuovo blocker, nRansom, blocca i computer degli utenti e in cambio non chiede denaro ma foto di nudi.

Considerando il moderno panorama delle minacce, l’industria sanitaria dovrebbe prestare maggiore attenzione alla cybersicurezza

L’essenza del concetto di HuMachine è una fusione di big data, apprendimento automatico e l’esperienza dei nostri analisti. Ma cosa c’è dietro queste parole?

Vivere on-line è più comodo che mai – avete davvero ancora bisogno di un elmo di protezione?

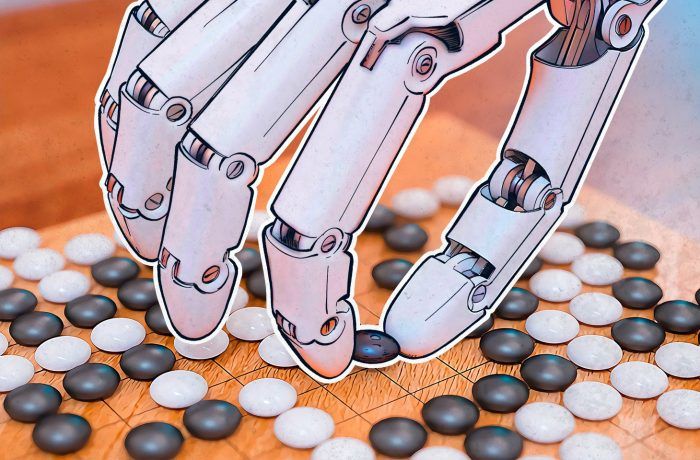

I robot di assemblaggio vengono creati tenendo in considerazione la sicurezza per proteggere l’incolumità fisica; tuttavia, hackerare questi macchinari è, ad oggi, ancora fin troppo semplice.

Un anno di No More Ransom. Ricapitoliamo i traguardi ottenuti da questa importante iniziativa.

I problemi di sicurezza IT mondiali come il recente attacco di Petya sono una preoccupazione delle grandi aziende (ma riguardano anche le persone normali).

Enorme problema: oggetti delle infrastrutture critiche rientrano tra le vittime di ExPetr (conosciuto anche come NotPetya).

Molti utenti dei dispositivi Android sono tentati di effettuare il rooting. In questo post vi spieghiamo gli aspetti positivi e negativi dei privilegi di amministratore.

Abbiamo realizzato un’intervista a 359 esperti di cybersicurezza industriale per comprendere meglio quali sono le loro percezioni e qual è la realtà.

Come si intercettano i messaggi con i codici di conferma inviati dalle banche e cosa potete fare per proteggervi.

Dove scaricare l’aggiornamento MS17-010 per risolvere le vulnerabilità di Windows, come installare l’aggiornamento e cosa fare dopo.

I sistemi embedded richiedono protezione speciale da infezioni simili a WannaCry.

Un paio di giorni fa abbiamo assistito alla diffusione del Trojan encryptor WannaCry che sembra essere stata una pandemia mondiale. Abbiamo rilevato oltre 45.000 casi di attacchi in un solo

Alcuni consigli utili per le aziende per evitare di essere infettate da WannaCry.

Cosa rende l’encriptor autoreplicante WannaCry (.wcry) così pericoloso e come evitare di essere infettati.

La storia di Marion, un utente proveniente dalla Germania i cui file erano stati criptati da un ransomware. Ecco come li ha riavuti indietro senza pagare un riscatto.