In occasione del Security Analyst Summit in Thailandia, il Global Research and Analysis Team (GReAT) di Kaspersky ha presentato le più recenti attività APT attribuite a BlueNoroff, rivelando due campagne malevole denominate “GhostCall” e “GhostHire”. Queste operazioni, attive almeno dall’aprile 2025, prendono di mira aziende che operano nel settore Web3 e delle criptovalute in India, Turchia, Australia e in diversi altri Paesi, anche in Europa e Asia.

BlueNoroff, una sottodivisione del noto gruppo Lazarus, continua ad ampliare la sua campagna “SnatchCrypto”, un’operazione a scopo di lucro che prende di mira aziende del settore crypto in tutto il mondo. Le recenti campagne “GhostCall” e “GhostHire” sfruttano nuove tecniche di infiltrazione e malware personalizzati per compromettere sviluppatori e dirigenti del settore blockchain. Questi attacchi interessano principalmente i sistemi macOS e Windows e sono gestiti attraverso un’infrastruttura di comando e controllo unificata.

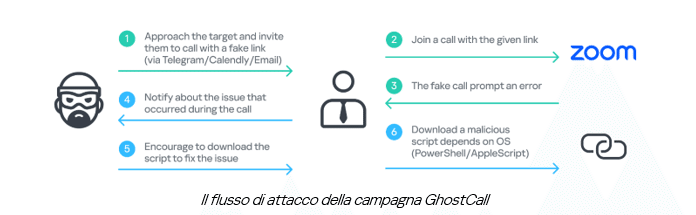

La campagna GhostCall prende di mira i dispositivi macOS e inizia attraverso un attacco di social engineering estremamente sofisticato e personalizzato. Gli aggressori contattano le vittime tramite Telegram, fingendosi investitori di venture capital e, in alcuni casi, utilizzando account compromessi di veri imprenditori e fondatori di startup per proporre opportunità di investimento o collaborazione. Le vittime vengono quindi invitate a partecipare a falsi incontri di investimento su siti di phishing che imitano le piattaforme Zoom o Microsoft Teams; durante la “riunione”, viene richiesto loro di aggiornare il client per risolvere un presunto problema audio. Questa azione porta al download di uno script malevolo che installa il malware sul dispositivo della vittima.

“Questa campagna si basa su un inganno pianificato con cura e precisione. I cybercriminali riproducono dei video delle vittime precedenti durante incontri organizzati ad hoc per far sembrare le interazioni delle vere e proprie chiamate e manipolare così i nuovi utenti. I dati raccolti durante questo processo vengono poi utilizzati non solo contro la vittima iniziale, ma anche per attacchi successivi e di supply-chain, sfruttando le relazioni basate sulla fiducia già esistenti per colpire un numero maggiore di aziende e utenti”, ha commentato Sojun Ryu, Security Researcher del GReAT di Kaspersky.

I cybercriminali impiegano sette catene di esecuzione multistadio, quattro delle quali mai individuate in precedenza, per diffondere una serie di nuovi payload personalizzati, tra cui crypto stealer, browser credential stealer, secrets stealer e Telegram credential stealer.

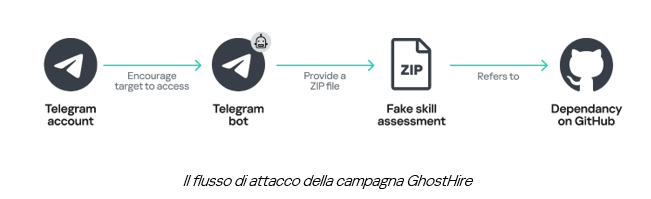

Nella campagna GhostHire, l'APT prende di mira gli sviluppatori di blockchain fingendosi recruiter. Le vittime vengono così convinte a scaricare ed eseguire un repository GitHub contenente malware, che viene presentato come un test di valutazione delle competenze. GhostHire condivide con la campagna GhostCall l'infrastruttura e i tool, ma invece di impiegare videochiamate, si focalizza sul contatto diretto con sviluppatori e ingegneri attraverso false offerte di lavoro. Dopo il primo contatto, le vittime vengono aggiunte su un bot Telegram che invia un file ZIP o un link GitHub, insieme a una breve deadline per completare l'attività. Una volta eseguito, il malware viene installato sul computer della vittima, adattandosi al sistema operativo.

L'uso dell'IA generativa ha consentito a BlueNoroff di accelerare il processo di sviluppo del malware e perfezionare le proprie tecniche di attacco. I cybercriminali hanno introdotto nuovi linguaggi di programmazione e aggiunto ulteriori funzionalità, complicando le attività di rilevamento e analisi. Questa tecnologia consente inoltre agli hacker di gestire ed espandere le proprie operazioni, aumentando sia la complessità che la portata degli attacchi.

"Rispetto alle campagne precedenti, la strategia di attacco degli hacker si è evoluta andando oltre il semplice furto di criptovalute e password dei browser. L'uso dell'intelligenza artificiale generativa ha accelerato notevolmente questo processo, facilitando lo sviluppo di malware e riducendo i costi operativi. L'approccio basato sull'intelligenza artificiale aiuta a colmare le lacune nelle informazioni disponibili, consentendo attacchi più mirati. Combinando i dati compromessi con le capacità analitiche dell'AI, la portata di questi attacchi si è ampliata. Ci auguriamo che la nostra ricerca contribuisca a prevenire ulteriori danni", ha commentato Omar Amin, Senior Security Researcher del GReAT di Kaspersky.

Ulteriori informazioni, compresi gli indicatori di compromissione, sono disponibili nel report su Securelist.com.

Per proteggersi da attacchi come GhostCall e GhostHire, Kaspersky consiglia alle aziende di seguire le seguenti best practice:

· Prestare attenzione ad offerte vantaggiose e proposte di investimento. Verificare l'identità di ogni nuovo contatto, soprattutto su Telegram, LinkedIn e altre piattaforme social. Utilizzare canali aziendali verificati e sicuri per tutte le comunicazioni sensibili.

· Considerare che l'account di un contatto sicuro potrebbe essere stato compromesso. Verificare l'identità tramite canali alternativi prima di aprire file e link, assicurandosi sempre di accedere ad un dominio ufficiale. Evitare di eseguire script o comandi non verificati per risolvere eventuali problemi.

· Utilizzare i servizi della linea prodotti Kaspersky Next che forniscono protezione in tempo reale, visibilità delle minacce, capacità di analisi e risposta EDR ed XDR per aziende di qualsiasi dimensione e settore. A seconda delle esigenze attuali e delle risorse disponibili, è possibile scegliere il livello più adatto e passare facilmente a un altro se i requisiti di sicurezza informatica cambiano.

· Adottare servizi gestiti di sicurezza proposti da Kaspersky, come Compromise Assessment, Managed Detection and Response (MDR) e/o Incident Response, in grado di gestire l'intero ciclo di gestione degli incidenti, dall'identificazione delle minacce alla protezione continua fino alla risoluzione. Questi servizi aiutano a proteggersi dagli attacchi informatici più sofisticati, ad indagare sugli incidenti oltre a fornire competenze aggiuntive anche se l'azienda non dispone di personale specializzato in cybersecurity.

· Garantire ai responsabili della sicurezza informatica la completa visibilità delle minacce che prendono di mira l'azienda. L'ultima versione di Kaspersky Threat Intelligence fornisce al personale un quadro completo e dettagliato dell'intero ciclo di gestione degli incidenti, consentendo di individuare tempestivamente le minacce.