DEFINIZIONE DEL VIRUS

Chiamato anche: Trojan-Ransom.Win32.Onion

Tipo di virus: ransomware

Cos'è onion ransomware?

"Onion" è un ransomware di crittografia che crittografa i dati dell'utente e utilizza un meccanismo di conto alla rovescia per spaventare le vittime nel pagamento della decrittazione in Bitcoin. I cybercriminali affermano che vi è una rigorosa scadenza per pagare: 72 ore o tutti i file andranno persi per sempre. Kaspersky Lab chiama il malware "Onion" perché utilizza la rete anonima Tor (Onion Router) per nascondere la sua natura dannosa e per rendere difficile rintracciare gli attori dietro questa campagna di malware in corso.

I miglioramenti tecnici apportati al malware l'hanno reso un potenziale successore di cryptolocker, una minaccia davvero pericolosa così come uno dei crittografi attuali più sofisticati.

Come funziona onion ransomware

Per trasferire dati segreti e informazioni di pagamento, onion comunica con i server di comando e di controllo situati all'interno della rete anonima. Nascondere il server dei comandi in una rete anonima di Tor complica la ricerca dei cybercriminali e l'uso di uno schema crittografico non ortodosso rende impossibile la decrittografia dei file, anche se il traffico viene intercettato tra il trojan e il server. Per ulteriori informazioni sullo schema di crittografia, consultare il relativo post su securelist.com

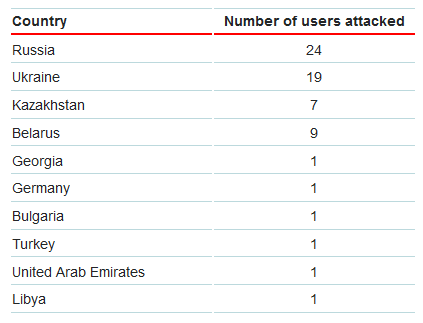

La maggior parte delle infezioni tentate sono state registrate nella CSI, mentre casi individuali sono stati rilevati in Germania, Bulgaria, Israele, Emirati Arabi e Libia.

Trojan-Ransom.Win32.Onion è stato rilevato nei seguenti paesi:

Prima che il malware di Onion raggiunga un dispositivo, questo deve passare prima attraverso la botnet Andromeda (Backdoor.Win32.Androm). Il bot riceve quindi un comando per scaricare ed eseguire un altro malware dalla famiglia Joleee sul dispositivo infetto. Quest'ultimo malware scarica quindi il malware onion sul dispositivo. Questo è solo uno dei possibili metodi di distribuzione del malware.

Come proteggersi

- Eseguire il backup dei file più importanti

Il modo migliore per garantire la sicurezza dei dati critici è una pianificazione di backup coerente. Il backup deve essere eseguito regolarmente e, inoltre, è necessario crearne delle copie su un dispositivo di archiviazione, accessibile solo durante questo processo (ad esempio, un dispositivo di archiviazione rimovibile che si disconnette immediatamente dopo il backup). É importante seguire queste raccomandazioni per evitare l'attacco e il criptaggio dei file di backup da parte del ransomware allo stesso modo delle versioni originali del file. - Il Software antivirus

In qualsiasi momento dovrebbe essere attivata una soluzione di sicurezza e tutti i suoi componenti. La soluzione dovrebbe anche essere aggiornata.