Cybersecurity aziendale

KASPERSKY NEXT

La cybersecurity che cresce con la vostra azienda

Kaspersky Next offre una sicurezza a più livelli per rafforzare la sicurezza in ogni fase della crescita dell'azienda: dalla protezione essenziale degli endpoint e EDR all'XDR avanzato basato sull'AI che garantisce una cybersecurity totale per una difesa proattiva dalle cyberminacce.

Resiliente. Unificato. Adattivo.

Un ecosistema completo di cybersecurity IT-OT per una protezione completa: che siate un'azienda industriale o una grande impresa, abbiamo l'esperienza, le intuizioni e l'adattabilità per venirvi incontro e accompagnarvi nel vostro percorso, in sicurezza

Centri di

competenza Kaspersky

Scoprite perché le competenze sono così importanti quando si sceglie un fornitore di cybersecurity.

Settori

Sicurezza specifica per il settore a cui appartiene la vostra azienda

Proteggete la continuità, ottimizzate l'efficienza

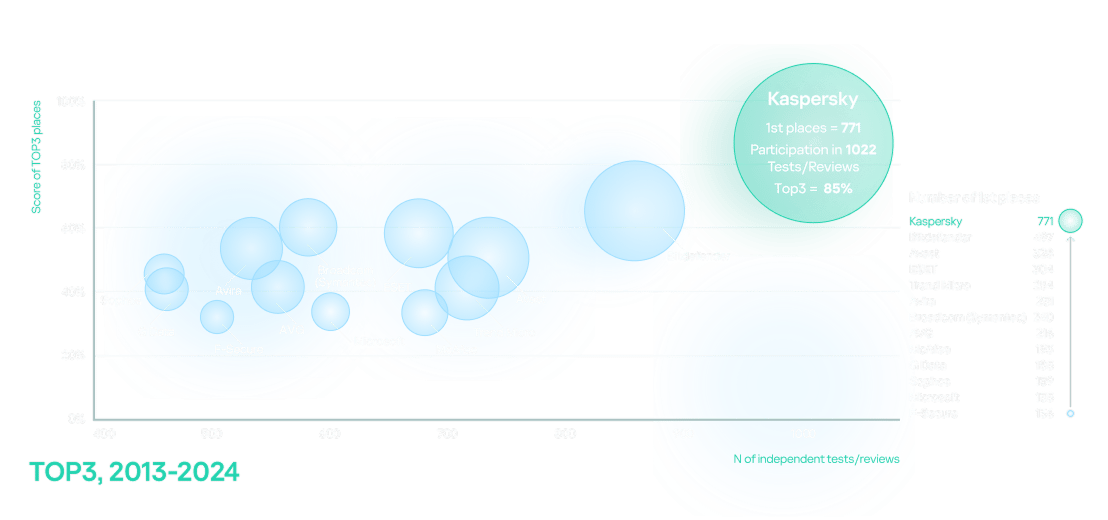

La più testata. La più premiata.

Kaspersky ha mantenuto ininterrottamente dal 2013 al 2024 lo status di fornitore più testato e premiato.

Centro risorse

Contattate i nostri partner

Se volete scoprire come proteggere la vostra azienda dagli attacchi complessi alla cybersecurity con il prodotto più testato e premiato disponibile sul mercato, contattate il partner di riferimento o richiedete una demo.