Kaspersky ha individuato una nuova tecnica di phishing progettata per eludere i tradizionali controlli di sicurezza. Questa tecnica sfrutta Bubble, una piattaforma che consente di creare applicazioni web e mobile tramite un’interfaccia visiva, senza la necessità di scrivere codice. Sempre più spesso, gli autori degli attacchi ricorrono a strumenti innovativi pensati per lo sviluppo di software legittimo, riutilizzandoli per rendere più efficaci le campagne di phishing.

I tradizionali attacchi di phishing si basano generalmente su link dannosi o su reindirizzamenti facilmente identificabili, che i moderni sistemi di sicurezza riescono spesso a intercettare e bloccare. Tuttavia, gli aggressori stanno ora sfruttando l’ambiente no-code di Bubble per creare applicazioni web intermedie, ospitate su infrastrutture legittime e su domini affidabili come *.bubble.io. Questo ne aumenta la credibilità e consente di aggirare più facilmente i filtri di sicurezza. Tali applicazioni agiscono come reindirizzamenti nascosti, indirizzando silenziosamente le vittime verso siti dannosi progettati per sottrarre credenziali.

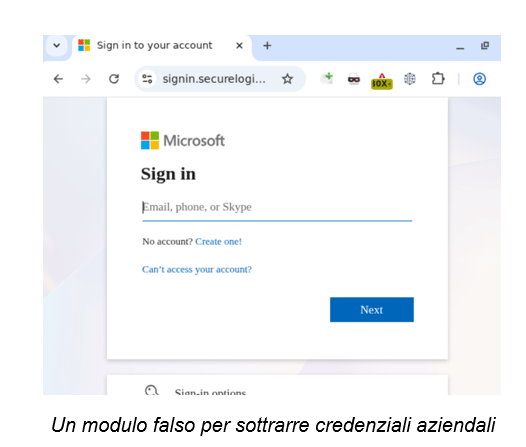

Nella campagna analizzata, le vittime venivano reindirizzate ripetutamente a una pagina di accesso Microsoft estremamente realistica, protetta da un ulteriore livello di verifica Cloudflare, pensato per nascondere ulteriormente le intenzioni malevole.

È probabile che questa

tecnica venga integrata in piattaforme più ampie di phishing-as-a-service

(PhaaS) e nei kit di phishing. Questi strumenti offrono un’ampia gamma di

funzionalità dannose già pronte all’uso, tra cui l’intercettazione in tempo

reale dei cookie di sessione, la gestione di campagne di phishing tramite

servizi legittimi come Google Tasks e Google Forms e l’esecuzione di attacchi “adversary-in-the-middle”

(AiTM), capaci di aggirare l’autenticazione a più fattori. Inoltre, supportano la generazione di

e-mail di phishing tramite intelligenza artificiale, integrano meccanismi di

geo-filtraggio e tecniche anti-rilevamento per eludere i sistemi di sicurezza,

e sono spesso ospitati su servizi cloud affidabili come AWS per evitare di

essere inseriti nelle blacklist.

È probabile che questa

tecnica venga integrata in piattaforme più ampie di phishing-as-a-service

(PhaaS) e nei kit di phishing. Questi strumenti offrono un’ampia gamma di

funzionalità dannose già pronte all’uso, tra cui l’intercettazione in tempo

reale dei cookie di sessione, la gestione di campagne di phishing tramite

servizi legittimi come Google Tasks e Google Forms e l’esecuzione di attacchi “adversary-in-the-middle”

(AiTM), capaci di aggirare l’autenticazione a più fattori. Inoltre, supportano la generazione di

e-mail di phishing tramite intelligenza artificiale, integrano meccanismi di

geo-filtraggio e tecniche anti-rilevamento per eludere i sistemi di sicurezza,

e sono spesso ospitati su servizi cloud affidabili come AWS per evitare di

essere inseriti nelle blacklist.

“L’uso di piattaforme legittime come Bubble introduce un nuovo livello di abuso della fiducia, rendendo più difficile, sia per gli utenti sia per i sistemi automatizzati, distinguere tra contenuti sicuri e dannosi. Questo aumenta significativamente il rischio di furto di credenziali, accessi non autorizzati e possibili violazioni dei dati”, ha commentato Roman Dedenok, Anti-Spam Expert di Kaspersky.

Per proteggersi da queste minacce, Kaspersky consiglia di:

· Formare i dipendenti affinché comprendano che le credenziali aziendali devono essere inserite esclusivamente su piattaforme ufficiali e verificate.

· Adottare soluzioni di sicurezza affidabili per bloccare l’accesso a siti di phishing noti o sospetti.

· Implementare tecnologie anti-phishing avanzate a livello di gateway di posta elettronica, per ridurre l’esposizione a messaggi dannosi.

· Mantenersi aggiornati sull’evoluzione delle tecniche degli attaccanti e integrare la threat intelligence nelle operazioni di sicurezza.