Certificati Digitali e HTTPS

Per poter capire che cosa sono i Certificati Digitali e il protocollo HTTPS, abbiamo bisogno di parlare di crittografia. Ma non vi preoccupate: sarà rapido e indolore. La cosa più

903 Articoli

Per poter capire che cosa sono i Certificati Digitali e il protocollo HTTPS, abbiamo bisogno di parlare di crittografia. Ma non vi preoccupate: sarà rapido e indolore. La cosa più

Nel corso dello scorso fine settimana, Living Social, piattaforma web di coupon, ha subito un attacco informatico, attraverso il quale sono stati rubati nomi, indirizzi e-mail, date di nascita e

I dispositivi mobili, smartphone e tablet, sono diventati indispensabili nella nostra vita quotidiana e sempre più spesso li utilizziamo per realizzare operazioni che in passato avremmo compiuto via computer. Tuttavia,

Gmail è un servizio di posta elettronica molto popolare. Ma la domanda di oggi è: sicuro utilizzarlo per lavoro? La risposta è sì, ma ci sono circostanze in cui non

Le botnet hanno fatto la loro apparizione in pubblico agli inizi del 2000, quando un teenager canadese ha lanciato una serie di attacchi denial-of-service contro diversi siti importanti. Nel giro

Internet Explorer, Google Chrome, Safari e Mozilla Firefox sono considerati tra i browser più moderni, funzionali e affidabili. Ognuno offre un robusto set di funzionalità, estensioni e plugin, pagine di

È molto accattivante l’idea di fare check-in nei tuoi bar o locali preferiti e ci sono molte applicazioni come Facebook, Foursquare e Yelp che ti permettono di farlo e di

Il backup è uno dei metodi più affidabili per proteggere i dati a cui tieni di più: qualsiasi cosa succeda, con il backup avrai sempre una copia dei tuoi dati

È arrivata di nuovo la primavera. In questo periodo dell’anno si è soliti pulire casa, fare il cambio dell’armadio e prepararsi per la prova bikini. Ma perché non pulire anche

C’è stato un tempo in cui, non molto tempo fa, i computer e i telefoni cellulari non venivano cambiati con tanta frequenza. Prima dell’abbassamento dei prezzi dei dispositivi elettronici, si

C’è stata molta confusione la scorsa settimana dopo che un ricercatore specializzato in sicurezza IT, identificò un numero molto alto di vulnerabilità nel popolare router Linksys sviluppato da Cisco Systems.

Tutti amano la comodità che offre il Bluetooth – alcune persone la amano un po’ troppo e indossano gli auricolari Bluetooth ogni momento della giornata, come se fossero degli agenti

Il nuovo Blackberry Z10 (così come gli altri dispositivi che funzionano con un sistema operativo Blackberry successivo alla versione 4.5) dispone di una funzionalità chiamata “Mostra quello che sto ascoltando”.

L’obiettivo di molti hacker, a differenza del settore a cui si dedicano, è rubare dati agli utenti. Si può trattare di attacchi circoscritti, indirizzati a singoli utenti, o di un

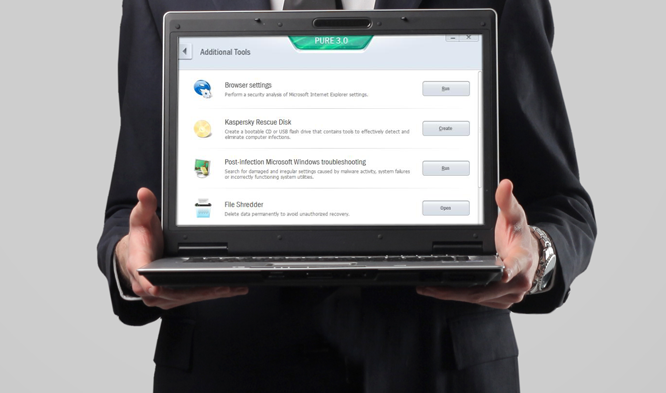

I malware di oggi sono composti da diversi elementi, ognuno dei quali ha un compito diverso. Questi programmi sono come un coltellino svizzero e danno all’hacker la possibilità di realizzare

Prima la buona notizia: qualche giorno fa, Apple, il gigante tecnologico con sede a Cupertino, ha introdotto un aggiornamento di sicurezza offrendo ai suoi utenti con account ID Apple il

I rootkit esistono da circa 20 anni e permettono agli hacker di accedere e rubare dati dal computer di un utente rimanendo nascosti nel computer per molto tempo. Il termine

Politici, ricercatori di sicurezza IT e altri esperti nella lotta contro il cybercrimine spesso paragonano il mondo della criminalità on-line al tradizionale crimine organizzato. Alcuni dei trucchi e della tattiche,

Il continuo aumento del numero dei programmi malware disegnati per Android è uno dei dati più significativi del 2011. Oggi quasi il 90% delle minacce informatiche colpiscono gli smartphone con

Ogni volta che leggi una notizia che tratta dell’arresto di un cyber-criminale, puoi stare certo che la maggior parte del lavoro di investigazione si può attribuire ai ricercatori anti-malware sparpagliati

Il cybercrimine è un osso duro per le forze dell’ordine e i tribunali. Smascherare un attacco cibernetico e riuscire a raccogliere le prove è più difficile di quanto sembri. Tuttavia,