Botnet C&C Data Feed

Introduzione agli attacchi botnet e alle minacce correlate

Oggi i cyberattacchi e le infezioni spesso coinvolgono botnet e le relative infrastrutture. Gli attacchi via botnet possono essere indirizzati a utenti regolari di Internet e organizzazioni specifiche. Le tecniche sofisticate di elusione del rilevamento (come crittografia avanzata e consapevolezza del sandbox) contribuiscono al crescente numero di questi attacchi. La maggior parte delle vittime del botnet non sanno di essere infette e continuano a lavorare normalmente, mentre il botnet rimane e permette ai criminali di accedere a risorse preziose.

Fatti sui botnet

- Prima apparizione in pubblico: 2000

- Botnet noti: Conficker, Zeus, Waledac, Mariposa, Kelihos, Rustock, ecc.

- Il numero di organizzazioni ed endpoint infettati e cooptati in botnet è aumentato drasticamente

- Principale metodo di infezione: download ed e-mail

- Scopo dell’infezione: distribuzione dello spam, attacchi DDoS, furto di dati e identità, grandi risorse distribuite di potere di calcolo, frodi finanziarie, frodi mediante clic, ecc.

- I creatori di botnet noleggiano al miglior offerente le macchine nel botnet

Kaspersky Botnet C&C Data Feed

I Kaspersky Botnet C&C Data Feed sono set di URL e hash con contenuto azionabile (nomi delle minacce, timestamp, geolocation, IP risolti di risorse web infette, hash malware associati e così via) che coprono i desktop e i server botnet mobili e i relativi oggetti dannosi. A differenza dei Botnet Feed tradizionali che forniscono informazioni non elaborate e dati non filtrati, forniamo una intelligence tempestiva e accurata basata su attività botnet reali in tempo reale. I feed dati aiutano a rilevare le connessioni ai server botnet (C&C) usate dai cybercriminali per controllare le macchine infette (bot).

I Kaspersky Botnet C&C Data Feed si adattano sia a piccole reti che a server/gateway di importanza critica dalle prestazioni elevate, nonché a fornitori di sicurezza in Internet/filtraggio dei contenuti e aziende di ISP e web-hosting. È completamente indipendente dalla struttura di software o hardware design e può essere implementato con successo su piattaforme (non-x86/*NIX) proprietarie.

Raccolta ed elaborazione

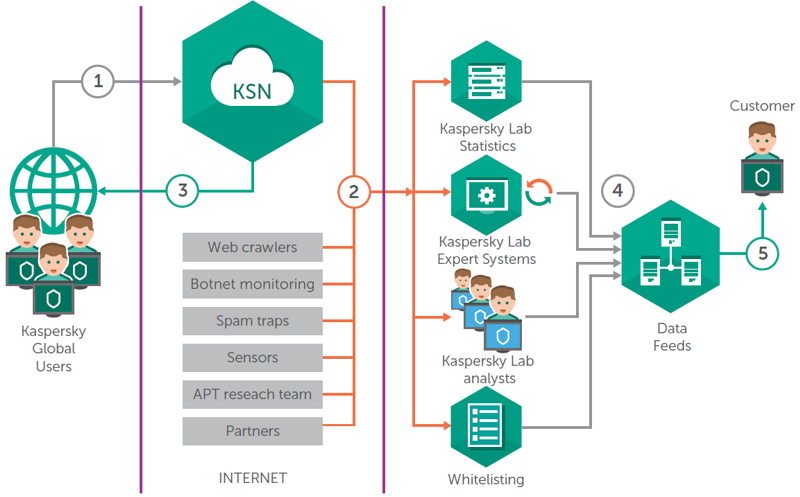

I Kaspersky Botnet C&C Data Feed sono aggregati da fonti congiunte, eterogenee e altamente affidabili, come ad esempio Kaspersky Security Network e i nostri crawler web, il servizio di monitoraggio Botnet (una esclusiva piattaforma proprietaria che monitora botnet e bot, i relativi obiettivi e attività 24 ore su 24, 7 giorni su 7 e 365 giorni all’anno), blocchi spam, team di ricerca e partner. Quindi i dati aggregati vengo accuratamente ispezionati e perfezionati in tempo reale tramite diverse tecniche di pre-elaborazione quali criteri statistici, i sistemi avanzati di Kaspersky Lab (sandbox, motori di euristica, multi-scanner, strumenti per la somiglianza, profiling comportamentale e così via), convalida da parte degli analisti e verifica dell'allowlisting:

I Kaspersky Botnet C&C Data Feed contengono dati dell’indicatore di minaccia accuratamente verificati originati dal mondo reale in tempo reale.

Funzionalità

- I feed dati disseminati di falsi positivi sono privi di valore, per questo vengono applicati test e filtri intensivi prima del rilascio dei feed, per garantire dati verificati al 100%.

- I dati di intelligence vengono continuamente raccolti da Kaspersky Security Network (un’enorme rete distribuita di oltre 100 milioni di utenti nel mondo) e aggiornati in tempo reale.

- Feed continuamente aggiornati in base alle scoperte sui botnet nel mondo.

- Centinaia di migliaia di maschere per rilevare botnet C&C e risorse web correlate.

- Ampia copertura (centinaia di migliaia di botnet e bot tracciati quotidianamente).

- Formati di distribuzione leggeri e semplici (JSON, CSV, OpenIoC, STIX) tramite HTTPS o meccanismi di distribuzione ad-hoc che supportano una semplice integrazione dei feed nelle soluzioni di sicurezza.

Vantaggi

- Rilevare le risorse web a cui i bot trasferiscono i dati rubati (dropzone controllate dal proprietario del botnet) e potenziare la protezione degli utenti online (non esponendone dati/info personali o proteggendo le risorse computazionali dal furto), nonché la reputazione del marchio dell’organizzazione (proteggendo dati confidenziali importanti per l’azienda dalla perdita).

- Rilevare le risorse web da cui i bot ricevono istruzioni di comando e controllo e distruggere in maniera proattiva i cyberattacchi dai botnet corrispondenti in tempo reale.

- Bloccare il traffico dannoso da e verso nodi C&C su Internet e ottenere informazioni sulle macchine compromesse all'interno dell'organizzazione/rete.

- Filtrare gli indirizzi/URL di origine e destinazione nel traffico di rete per eseguire le adeguate azioni di prevenzione del rischio.

- Sfruttare l’intelligence per combattere grandi botnet globali senza dover investire in complessi centri di analisi delle minacce e avere una visione globale in tempo reale delle attività dannose nei botnet.

- Avere la possibilità di ottenere un report dell’abuso in ISP/MSSP in cui si trovano i C&C del botnet, permettendo ai provider di eliminare le risorse offensive e addirittura bloccare completamente la funzionalità del botnet.

Esempi di utilizzo

- Rinforzare le soluzioni di protezione della rete, inclusi Firewall, IPS/IDS, proxy di sicurezza, soluzioni DNS sicure con indicatori di compromesso (IOC) continuamente aggiornate e contesto azionabile per rafforzare preventivamente le misure di sicurezza e impedire le violazioni di dati.

- Sviluppare o potenziare la protezione anti-malware di dispositivi di rete periferici (come ad esempio router, gateway, applicazioni UTM) e rilevare oggetti dannosi analizzando il traffico di rete.

- Esporre infezioni attive verificando le macchine infette o i nodi usati a scopi illegittimi nel perimetro di sicurezza.

- Impedire la perdita e la fuoriuscita di informazioni sensibili che possono essere utilizzate per identificare il furto e l’abuso del marchio.

- Rimozione dei C&C attivi che rilasciano il comando di attaccare clienti specifici e informare tali clienti su nuovi attacchi, livello di rischio e azioni per evitare simili attacchi in futuro.

Nulla fa pensare a una riduzione degli attacchi botnet in futuro. Sfruttare la threat intelligence sui botnet per impedire ai criminali di puntare e sfruttare i vostri clienti e la vostra azienda. I Kaspersky Botnet C&C Data Feed consentono di aggiornare continuamente e rafforzare la sicurezza in maniera comoda e conveniente. Dotatevi dell’ineguagliabile intelligence circa intenti immediati, capacità e obiettivi dei cybercriminali nel mondo, utilizzando da subito le soluzioni di sicurezza.

Contatti

Se desiderate ottenere ulteriori informazioni, compilate il modulo di contatto e specificate di voler avere maggiori informazioni su Kaspersky Anti-Botnet Feed un nostro rappresentante vi contatterà in breve tempo.