I flussi di spam del mese di maggio 2013 si sono in primo luogo caratterizzati per una pronunciata dose di "creatività" da parte degli spammer nell'allestimento dei messaggi di posta elettronica distribuiti nelle e-mail box degli utenti della Rete.

Tat’jana Šerbakova

Marija Vergelis

Dar'ja Gudkova

- Maggio in cifre

- Le peculiarità del mese

- Ripartizione geografica delle fonti di spam

- Allegati nocivi rilevati nel traffico di posta elettronica

- Phishing

- Conclusioni

Maggio in cifre

- Nel mese di maggio 2013 la quota dello spam presente nel traffico di posta elettronica ha fatto registrare un decremento del 2,5%, attestandosi in tal modo su un valore medio pari al 69,7%.

- La quota percentuale relativa ai messaggi di phishing individuati nel flusso globale delle e-mail è leggermente aumentata rispetto all'analogo valore rilevato nel precedente mese di aprile, ed ha fatto pertanto segnare un indice pari allo 0,0024% del volume complessivo di messaggi di posta elettronica circolanti in Rete.

- Nel mese di maggio sono stati individuati allegati nocivi nel 2,8% dei messaggi e-mail; il valore di tale indice è pertanto aumentato dello 0,4% rispetto all'analoga quota percentuale rilevata nel mese precedente.

Le peculiarità del mese

I flussi di spam del mese di maggio 2013 si sono in primo luogo caratterizzati per una pronunciata dose di "creatività" da parte degli spammer nell'allestimento dei messaggi di posta elettronica distribuiti nelle e-mail box degli utenti della Rete. Lungo tutto l'arco del mese gli spammer hanno attivamente utilizzato un'ampia varietà di nominativi di personaggi famosi e note aziende, sia per la conduzione di campagne di spam di natura fraudolenta, sia per reclamizzare, come al solito, prodotti e servizi di ogni genere. Al contempo, si è registrata una sensibile diminuzione del numero dei messaggi di spam volti a sfruttare le tradizionali tematiche legate alle festività stagionali. Tuttavia, così come in precedenza, sono state da noi individuate campagne di spam "dedicate" alle più significative festività del periodo, nella circostanza la Festa della Mamma e - negli USA - il Memorial Day (il giorno in cui negli Stati Uniti viene reso omaggio ai soldati americani caduti, di tutte le guerre).

Microsoft presa di mira dagli spammer

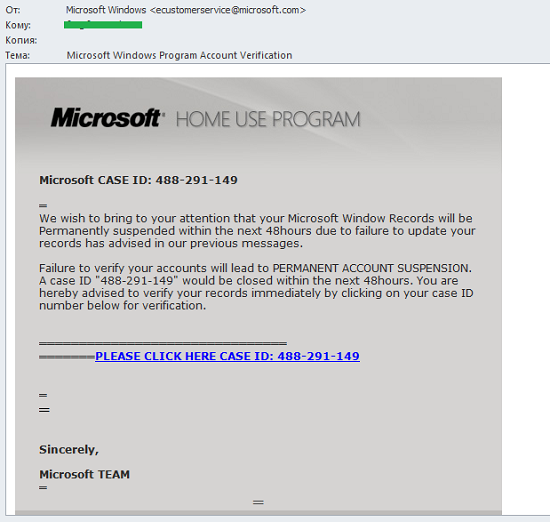

Nel mese oggetto del presente report gli spammer hanno organizzato un'estesa campagna di phishing volta a diffondere in Rete ingenti quantità di messaggi e-mail camuffati sotto forma di notifiche provenienti (in apparenza) dal servizio di supporto clienti della compagnia Microsoft. Attraverso tali messaggi, a prima vista spediti tramite indirizzi di posta del tutto legittimi, registrati nell'ambito del dominio <microsoft.com>, si comunicava l'imminente sospensione dell'account utente di «Microsoft Window», in relazione al mancato aggiornamento dello stesso, già sollecitato - a detta dei malintenzionati - in vari messaggi e-mail inviati in precedenza. Per scongiurare il blocco dell'account in questione, il destinatario avrebbe dovuto immediatamente seguire le istruzioni riportate nell'e-mail truffaldina, e quindi cliccare sull'apposito link indicato nell'e-mail ricevuta. Di fatto, seguendo il collegamento ipertestuale presente nel messaggio fasullo, l'utente si sarebbe ritrovato su una pagina web di phishing allestita dai malfattori, creata ad hoc per carpire illecitamente i dati personali dell'utente-vittima.

Se andiamo ad esaminare con attenzione l'e-mail in causa, si noterà, innanzitutto, che la denominazione del sistema operativo citato nel messaggio - "Microsoft Window" - risulta erronea, in quanto manca, in essa, la lettera «s» finale. Inoltre, nell'e-mail, in qualità di separatore orizzontale è stato impropriamente utilizzato il carattere «=», mentre risulta del tutto assente qualsiasi link in grado di poter condurre l'utente sul sito ufficiale di Microsoft. Allo stesso modo, manca qualsiasi informazione di contatto relativa al servizio supporto clienti, elemento, questo, sempre presente nelle e-mail ufficiali.

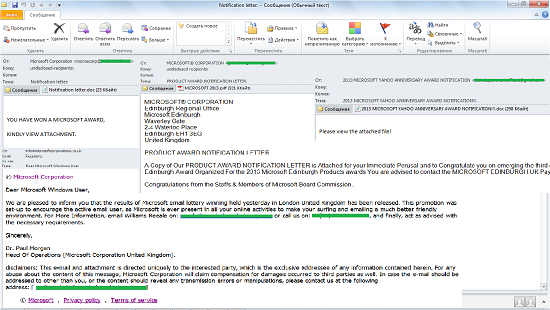

All'interno del traffico di spam del mese di maggio 2013 abbiamo ugualmente rilevato la presenza di false notifiche relative a vincite realizzate grazie ad (inesistenti) lotterie organizzate da Microsoft. Nella circostanza, il fortunato vincitore dell’ambito premio risulta sempre essere, guarda a caso, proprio il destinatario del messaggio di spam fraudolento.

In alcuni di tali messaggi di spam i truffatori comunicano innanzitutto al fortunato utente la vincita del premio, ed invitano poi il destinatario dell'e-mail a mettersi in contatto al più presto con gli organizzatori della lotteria, allo scopo di ricevere informazioni ancor più dettagliate in merito. In altri messaggi del genere i malintenzionati promettono una somma di denaro al vincitore della lotteria, richiedendo tuttavia in anticipo il trasferimento, da parte di quest'ultimo, di un importo del tutto trascurabile (se paragonato al denaro promesso...) allo scopo di coprire non ben precisate spese supplementari per il regolare compimento di tutte le formalità necessarie per ritirare l'importo "vinto".

Lo spam e le festività di maggio

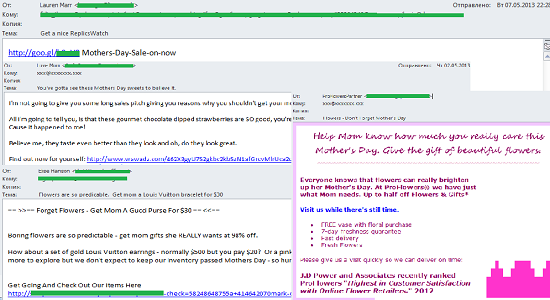

Nel corso del mese analizzato nel presente report, gli spammer hanno continuato imperterriti a sfruttare le varie tematiche connesse alla Festa della Mamma - ricorrenza tradizionalmente celebrata, negli Stati Uniti, nella seconda domenica di maggio - con l'intento di reclamizzare in particolar modo prodotti floreali, prodotti dolciari ed articoli di lusso contraffatti. Dopo la Festa di San Valentino, la Festa della Mamma rappresenta indubbiamente la ricorrenza più popolare e sentita in ambito familiare: alla vigilia di quest'ultima, ormai per tradizione, aumenta sempre in maniera esponenziale il numero delle campagne di spam condotte nell'ambito delle cosiddette partnership "floreali", quei programmi di partenariato dediti alla vendita online di articoli e composizioni floreali, soprattutto alla vigilia di

festività particolarmente significative. La maggior parte dei mailing di massa di tal genere viene organizzata ed elaborata sulla base di determinati modelli di messaggio e-mail ampiamente collaudati, che si ripetono costantemente nel tempo; in pratica, ogni volta, gli spammer non fanno altro che modificare l'immagine del prodotto floreale proposto, così come il nome della festività di turno alla quale è "dedicata" la campagna di spam da essi allestita.

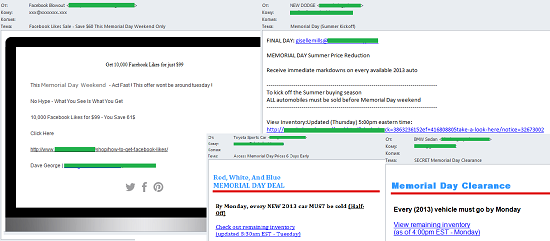

Negli Stati Uniti, l'ultimo lunedì di maggio si celebra il Memorial Day, festa nazionale dedicata alla memoria dei soldati americani caduti in tutte le guerre. Quest'anno gli spammer, in occasione di tale importante festività, hanno inoltrato nelle e-mail box degli utenti americani messaggi e-mail indesiderati pubblicizzanti vendite di autoveicoli a prezzi d'occasione. Occorre nella circostanza sottolineare il fatto che tali campagne di spam, apparentemente innocue, possono essere ugualmente condotte dai malintenzionati della Rete per raccogliere illecitamente i dati personali degli utenti-vittima, incluso i dati sensibili utilizzati da questi ultimi per compiere transazioni finanziarie online. All'interno dei flussi di spam di maggio 2013 abbiamo infine individuato la conduzione di un mailing di massa attraverso il quale gli spammer proponevano ai destinatari dei messaggi indesiderati l'acquisto di consistenti quantità dei famosi "Mi piace" di Facebook; anche tali e-mail sono risultate ispirate alla celebrazione del Memorial Day statunitense.

Ripartizione geografica delle fonti di spam

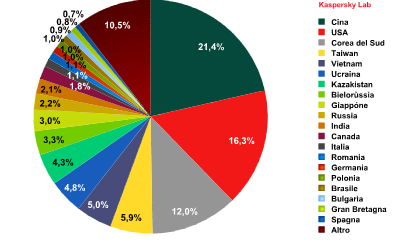

Le prime tre posizioni della speciale graduatoria “globale” delle fonti di spam - relativa ai paesi dal cui territorio sono state distribuite in Rete, verso tutti e cinque i continenti, le maggiori quantità di e-mail “spazzatura” - sono rimaste invariate rispetto all’analogo rating del mese precedente. La leadership è andata nuovamente ad appannaggio della Cina (21,4%), anche se la quota relativa al “colosso” dell’Estremo Oriente ha fatto registrare un decremento di due punti percentuali e mezzo.

Geografia delle fonti di spam rilevate nel mese di maggio 2013 -

Graduatoria su scala mondiale

L’indice relativo ai messaggi e-mail indesiderati provenienti dal territorio degli Stati Uniti d’America è lievemente diminuito rispetto ad aprile 2013, facendo così segnare un valore medio pari al 16,3%; gli USA hanno tuttavia mantenuto la seconda posizione della classifica. La terza posizione di maggio 2013 risulta occupata - così come nel mese precedente - dalla Corea del Sud (12%); la quota percentuale ascrivibile ai flussi di spam generati entro i confini del paese asiatico ha fatto registrare un ulteriore incremento (+ 0,6%) rispetto all’analogo indice riscontrato nello scorso mese di aprile. Complessivamente, nel mese oggetto del presente report, circa la metà del volume complessivo dei messaggi di posta elettronica “spazzatura” diffusi su scala mondiale è stato inoltrato verso le e-mail box degli utenti dal territorio dei tre suddetti paesi.

Hanno ugualmente conservato le rispettive posizioni all’interno della TOP-5 sia Taiwan (5,9%) che il Vietnam (5%). Il sesto posto della graduatoria è poi andato ad appannaggio dell'Ukraina (4,8%). Il Kazakhstan (4,3%), collocatosi all’ 8° posto del rating di aprile 2013, nel mese qui analizzato ha fatto registrare un aumento della propria quota di quasi un punto percentuale, andando così ad occupare la settima piazza della classifica relativa alla geografia delle fonti dello spam mondiale. La Russia (2,2%), da parte sua, in maggio ha visto diminuire la propria quota dell' 1,1%, ed è in tal modo passata dalla settima alla decima posizione della speciale graduatoria da noi stilata.

Osserviamo infine come l’indice percentuale attribuibile al Canada (1,8%) sia aumentato in maniera piuttosto sensibile rispetto al mese precedente (circa un punto percentuale in più); ciò ha determinato la "conquista" di ben nove posizioni in graduatoria da parte del paese nordamericano. Il Canada è quindi repentinamente passato dal ventesimo posto del mese di aprile 2013 all’attuale undicesima posizione.

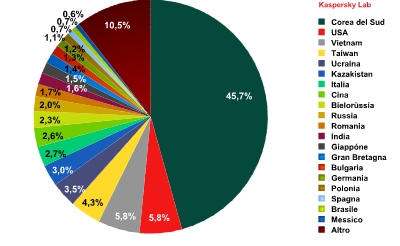

Geografia delle fonti di spam rilevate nel mese di maggio 2013 relativamente ai messaggi e-mail indesiderati inviati agli utenti della Rete situati sul territorio di paesi europei

La prima posizione della classifica relativa alla distribuzione geografica delle fonti dei messaggi di spam giunti nelle caselle di posta elettronica degli utenti della Rete europei è andata nuovamente ad appannaggio della Corea del Sud; nel mese oggetto del presente report, la quota attribuibile al paese dell’Estremo Oriente ha fatto segnare un ulteriore aumento rispetto ad aprile 2013 (+ 2,3 punti percentuali), attestandosi in tal modo su un valore complessivo quantomai elevato (45,7%). Gli Stati Uniti, da parte loro, con un indice pari al 5,8%, si sono di nuovo collocati al secondo posto della classifica relativa alle fonti geografiche dello spam “europeo”, sebbene nel mese qui analizzato la quota riconducibile agli USA abbia fatto registrare un decremento dello 0,9% rispetto ad aprile 2013. La terza posizione risulta occupata - così come nel mese precedente - dal Vietnam (5,8%); la quota percentuale ascrivibile ai flussi di spam generati entro i confini del paese situato nel Sud-est asiatico - e diretti verso gli utenti della Rete europei - ha fatto registrare un ulteriore incremento (+ 0,6%) rispetto all’analogo indice riscontrato nello scorso mese di aprile.

La quota riconducibile alla Cina è invece diminuita dell' 1,1%: il "colosso" dell'Estremo Oriente è in tal modo passato dalla quinta all'ottava posizione della speciale classifica "regionale" da noi elaborata. L'indice relativo ai messaggi e-mail indesiderati provenienti dal territorio tedesco (1,2%) si è mantenuto stabile rispetto all'analogo valore rilevato nel mese precedente; tuttavia, a seguito dei cambiamenti intervenuti nel gioco delle quote attribuibili agli altri paesi presenti in graduatoria, la Germania ha "perso" ben tre posizioni nel rating, passando così dalla tredicesima alla sedicesima posizione della classifica riservata allo spam "europeo".

Suddivisione per macro-regioni geografiche delle fonti di spam rilevate nel mese di maggio 2013

La graduatoria relativa alla ripartizione delle fonti di spam per macro-regioni geografiche mondiali risulta ancora una volta dominata dall’Asia, con una quota pari al 56,1%; nel mese di maggio 2013, l’indice complessivamente attribuibile al continente asiatico ha fatto registrare un incremento di 0,4 punti percentuali rispetto all’analogo valore riscontrato nel mese precedente. Così come nel rating di aprile 2013, il secondo e il terzo gradino del “podio” virtuale risultano occupati da America Settentrionale (18,1%) ed Europa Orientale (14,6%).

Allegati nocivi rilevati nel traffico di posta elettronica

Nel mese di maggio 2013, all’interno dei flussi di posta elettronica mondiali, la quota relativa alle e-mail contenenti allegati dannosi si è attestata su un valore medio pari al 2,8% del traffico e-mail globale, facendo in tal modo registrare un incremento di 0,4 punti percentuali rispetto all’analogo valore rilevato nel mese scorso. Continua quindi a rimanere piuttosto elevato il numero delle e-mail di spam preposte a convogliare allegati nocivi verso le caselle di posta elettronica degli utenti.

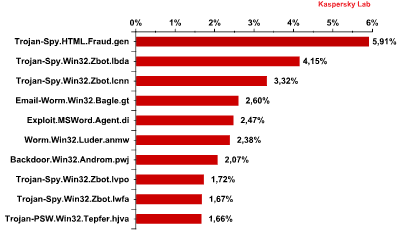

TOP-10 relativa ai programmi nocivi maggiormente diffusi nel traffico di posta elettronica

nel mese di maggio 2013

La TOP-10 del mese di maggio 2013 relativa ai software nocivi maggiormente presenti nei flussi di posta elettronica globali risulta capeggiata, così come nel mese precedente, dal malware classificato con la denominazione di Trojan-Spy.HTML.Fraud.gen (5,9%); la quota attribuibile a tale programma ha fatto tuttavia registrare una diminuzione di quasi due punti percentuali rispetto all’analogo indice rilevato in aprile. Ricordiamo, nella circostanza, che il suddetto programma malware è stato elaborato dai suoi autori sotto forma di pagine HTML di phishing, in grado di riprodurre i form di registrazione di determinati servizi di banking online o di altri servizi erogati nel World Wide Web; esso è stato appositamente creato dai virus writer per compiere il furto dei dati sensibili (login e password) relativi, in primo luogo, agli account di Internet banking aperti in Rete dagli utenti. In pratica, se l’utente inserisce i propri dati all’interno dei campi presenti nei form contraffatti, e provvede a trasmettere tali dati tramite l’apposito pulsante di invio, le informazioni personali cadranno direttamente ed inevitabilmente nelle mani di malintenzionati senza scrupoli.

Rileviamo inoltre come la seconda e la terza posizione (ed ugualmente l'ottava e la nona piazza) della speciale graduatoria analizzata nel presente capitolo del report siano andate ad appannaggio di software nocivi riconducibili alla famiglia di malware denominata ZeuS/Zbot. Da molto tempo il famigerato Trojan in questione non occupava posizioni così elevate all'interno del rating dedicato ai programmi maggiormente diffusi in seno ai flussi e-mail; ricordiamo, tuttavia, come nel periodo 2009-2010 ZeuS abbia goduto di notevole popolarità presso le folte schiere dei malintenzionati della Rete. Lo scopo principale che si prefiggono i programmi dannosi appartenenti alla famiglia ZeuS/Zbot è rappresentato dal furto delle informazioni confidenziali di varia natura custodite nei computer degli utenti, inclusi - ovviamente - i dati sensibili relativi alle carte di credito. Nel mese di maggio 2013, la quota complessiva attribuibile ai Trojan facenti parte della suddetta famiglia è risultata essere pari al 26,2% del volume complessivo di programmi nocivi rilevati all'interno del traffico di posta elettronica.

Costituisce indubbiamente motivo di particolare interesse e sorpresa il fatto che, nel mese oggetto del presente report, alla quinta posizione della speciale graduatoria da noi stilata si sia insediato il malware classificato come Exploit.MSWord.Agent.di. Come è noto, gli exploit vengono distribuiti molto raramente per mezzo degli allegati nocivi; i loro autori, in effetti, preferiscono in genere aggiungere appositi link ai messaggi di spam, attraverso i quali gli utenti-vittima vengono poi rediretti verso siti web malevoli, preposti a generare il download di pericolosi exploit sui computer dei destinatari dell'e-mail nociva, ovviamente a totale insaputa di questi ultimi. I cybercriminali che si avvalgono di Exploit.MSWord.Agent.di agiscono invece in maniera diversa: essi inviano alla vittima predestinata un documento Microsoft Word contenente un particolare codice nocivo, in grado di sfruttare la vulnerabilità CVE-2012-0158 nel corso del processo di infezione del computer.

Osserviamo inoltre come il programma backdoor classificato come Worm.Win32.Luder.anmw - "new entry" assoluta della TOP-10 qui analizzata - sia stato appositamente realizzato dai virus writer allo scopo di assumere di nascosto il controllo remoto dei computer sottoposti ad attacco informatico. Sottolineiamo infine la presenza, all'interno della TOP-10 di maggio 2013, di un programma backdoor appartenente alla famiglia Androm (7a posizione), così come di un trojan-spyware riconducibile alla famiglia Tepfer (10a posizione).

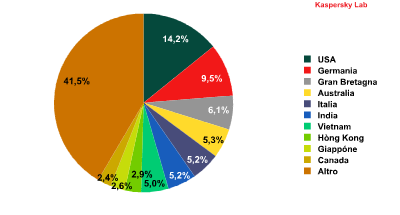

Ripartizione per paesi dei rilevamenti eseguiti nel mese di maggio 2013 dall’antivirus e-mail

La leadership della graduatoria qui sopra inserita - riguardante i paesi nei quali, durante il mese di maggio 2013, il nostro modulo antivirus dedicato alla posta elettronica ha eseguito il maggior numero di rilevamenti volti a neutralizzare i programmi malware distribuiti attraverso i flussi e-mail - è andata nuovamente ad appannaggio degli Stati Uniti. Rispetto ad aprile 2013, l'indice attribuibile agli USA ha fatto registrare un incremento dell' 1,8%, attestandosi in tal modo su un valore medio pari al 14,2%. Per contro, la quota ascrivibile alla Germania (9,5%) ha fatto segnare una diminuzione dell' 1,2% rispetto all'analogo valore riscontrato nel mese scorso; il paese in questione ha tuttavia conservato la seconda posizione all'interno del rating analizzato nel presente capitolo del report. Il terzo gradino del podio "virtuale" di maggio risulta occupato dalla Gran Bretagna, con una quota pari al 6,1%.

Nelle ultime tre posizioni della TOP-10 qui sopra riportata si sono infine insediati Hong Kong (2,9%), Giappone (2,6%) e Canada (2,5%). Ricordiamo a tal proposito che, nel mese precedente, la "coda" della TOP-10 era invece costituita da Belgio, Cina e Russia: tali paesi occupavano, rispettivamente, l'ottava, la nona e la decima posizione della speciale graduatoria da noi elaborata.

Osserviamo infine come, nel mese oggetto del presente report, la quota ascrivibile alla Federazione Russa si sia attestata su un valore medio pari al 2,2% del volume complessivo dei rilevamenti eseguiti dall'antivirus e-mail.

`Peculiarità e tratti caratteristici dello spam nocivo di maggio

Desideriamo sottolineare in primo luogo come, nel mese di maggio 2013, il grado di popolarità delle campagne di spam volte a distribuire messaggi e-mail maligni camuffati sotto forma di notifiche e comunicazioni provenienti da noti negozi online, si sia mantenuto su livelli decisamente elevati. Ad esempio, alla vigilia della stagione estiva, abbiamo rilevato all'interno dei flussi di spam un mailing di massa attraverso il quale i cybercriminali hanno provveduto a diffondere in Rete una ragguardevole quantità di messaggi di posta elettronica mascherati sotto forma di notifiche ufficiali provenienti (in apparenza!) da Amazon, il gigante del commercio elettronico. Nella circostanza, i malintenzionati ringraziavano innanzitutto il destinatario dell'e-mail per aver effettuato un (inesistente) ordine; per poter apportare eventuali modifiche a tale "ordine" e monitorare lo stato di quest'ultimo, l'utente-vittima - secondo le intenzioni dei cybercriminali - si sarebbe dovuto recare sul sito web della suddetta società, oppure avrebbe dovuto cliccare sugli appositi link inseriti all'interno del messaggio. Di fatto, i collegamenti ipertestuali presenti nell'e-mail fasulla erano realmente preposti a condurre l'utente verso il sito ufficiale del negozio online in questione; pertanto, cliccando su di essi, il destinatario del messaggio nocivo non si sarebbe imbattuto - come invece avviene quasi sempre - in insidiose pagine web di phishing o in siti nocivi imbottiti di pericolosi malware. Nel corpo dell'e-mail, tuttavia, si precisava che ulteriori informazioni riguardo all'ordine "piazzato" erano contenute nel file allegato al messaggio di posta elettronica in causa. Tale nota era stata "opportunamente" evidenziata in blu, affinché l'utente potesse prestare immediatamente attenzione ad essa, prima di qualunque altro elemento contenuto nell'e-mail nociva. Nella circostanza, a differenza di quanto abitualmente avviene con numerosi altri messaggi di posta dall'analogo contenuto, gli spammer non intendevano spaventare l'utente, minacciando l'annullamento dell'ordine, in maniera tale che il destinatario dell'e-mail, intimorito, provvedesse ad aprire quanto prima il file nocivo allegato al messaggio di posta elettronica. Al contrario, gli autori della campagna di spam qui analizzata si preoccupavano addirittura di fornire all'utente dettagliate informazioni sulle condizioni e sulle modalità previste per poter eventualmente recedere dall'ordine "effettuato".

In realtà, l'archivio zip allegato ai messaggi di spam sopra descritti - <Your Order Details with Amazon.zip> - celava il file nocivo eseguibile <Your Order Details with Amazon.PDF.exe>, rilevato dalle soluzioni anti-malware di Kaspersky Lab come Backdoor.Win32.Androm.qp. Come abbiamo visto in un precedente capitolo del report, nel mese di maggio 2013 uno dei programmi malware riconducibili alla suddetta famiglia si è insediato al settimo posto della speciale graduatoria riservata ai software nocivi maggiormente diffusi in seno ai flussi e-mail mondiali. Ricordiamo a tal proposito che, nello scorso mese di aprile, un altro programma dannoso appartenente alla medesima famiglia Androm era entrato a far parte delle posizioni di assoluto vertice della classifica sopra menzionata, collocandosi di fatto sul terzo gradino del "podio" virtuale. Una volta penetrato all'interno del computer-vittima, il malware Backdoor.Win32.Androm - a totale insaputa dell'utente - è in grado di effettuare il download ed avviare l’esecuzione di ulteriori file nocivi sulla macchina infetta, di procedere all’invio di dati ed informazioni di qualsiasi genere utilizzando l'unità compromessa dal malware, nonché di eseguire numerose altre attività dannose. Inoltre, i computer infettati da programmi malevoli di tal genere entrano spesso a far parte di estese botnet, risultando poi completamente asserviti alle reti-zombie di volta in volta allestite dai malintenzionati.

Nel mese di maggio 2013, gli spammer hanno continuato imperterriti a inondare le e-mail box degli utenti della Rete con ingenti quantità di messaggi di posta nocivi mascherati sotto forma di notifiche e comunicazioni ufficiali provenienti da note società di trasporto e logistica: all'interno delle speciali "trappole" antispam da noi allestite sono stati ad esempio individuati numerosi messaggi apparentemente inviati da una rappresentanza del celebre corriere internazionale UPS. Attraverso tali e-mail contraffatte, elaborate in lingua inglese, si comunicava al destinatario del messaggio che, a seguito di un errore a livello di indirizzo di spedizione, il corriere non aveva potuto effettuare la consegna di un non ben precisato pacco a lui spedito. Per procedere al ritiro del collo in questione, l’utente si sarebbe così dovuto recare - secondo le intenzioni dei malfattori - presso l'ufficio della suddetta società, dopo aver stampato l’apposito documento allegato al messaggio e-mail ricevuto.

L'archivio zip allegato all'e-mail - ovvero <UPS_Label_23052013.zip> - custodiva tuttavia non il documento promesso, bensì il file eseguibile <UPS_Label_23052013.exe>, rilevato dai prodotti Kaspersky Lab come Trojan-PSW.Win32.Tepfer.kxdh. Ricordiamo, nella circostanza, che nello scorso mese di aprile uno dei programmi malware riconducibili a tale famiglia era andato ad occupare addirittura il quarto posto della speciale TOP-10 riservata ai software dannosi maggiormente diffusi nel traffico di posta elettronica; nell'analogo rating di maggio 2013 - come abbiamo visto in precedenza - si è insediato alla decima posizione della graduatoria un ulteriore rappresentante della famiglia di malware denominata Tepfer. Si tratta, nella fattispecie, di un programma trojan in grado di realizzare il furto delle password utilizzate nell'ambito dei client FTP e dei programmi di posta elettronica; tale temibile software nocivo si prefigge ugualmente di carpire login e password introdotte dall'utente nel proprio browser. Nel tentativo di convincere l'utente-vittima riguardo all'autenticità e alla legittimità del messaggio e-mail (in realtà contraffatto) i malintenzionati hanno poi aggiunto al corpo dell'e-mail - come si può vedere nello screenshot qui sopra riportato - ulteriori informazioni, allo scopo di fugare ogni dubbio residuo. In particolar modo, gli spammer si sono "premurati" di precisare che l'e-mail proviene da un account di posta non monitorato e che, quindi, non bisogna inviare alcun messaggio di replica; oltre a ciò, essi hanno ugualmente provveduto ad inserire in calce all'e-mail il consueto disclaimer sulla riservatezza della comunicazione inoltrata.

Il programma trojan Tepfer.kdkq è risultato essere protagonista di un ulteriore mailing di massa nocivo organizzato dagli spammer nel corso del mese di maggio 2013. Il file maligno, denominato <wupos_digital_cert_{DIGIT[19]}.exe>, era stato compresso all'interno di un archivio zip allegato al messaggio di posta elettronica; apparentemente, l'e-mail risultava essere stata inviata dal servizio di sicurezza della società Western Union.

Attraverso tali messaggi di spam, veniva comunicato al destinatario dell’e-mail che la suddetta società aveva provveduto all'assegnazione di un nuovo certificato digitale, da utilizzare per eseguire le transazioni finanziarie online. Per ottenere istruzioni dettagliate sulle procedure di installazione del certificato digitale in questione, l'utente-vittima avrebbe dovuto necessariamente aprire il file allegato al messaggio ricevuto.

Nell'e-mail si asseriva ugualmente che, per ogni ulteriore chiarimento in proposito, o in caso di eventuali problemi, l'utente si sarebbe potuto rivolgere direttamente al servizio di supporto tecnico allestito da Western Union; anche in questo caso, con un approccio del genere, appare netta l'intenzione degli spammer di cercare di fugare nel destinatario dell'e-mail ogni minimo dubbio riguardo alla legittimità del messaggio di posta elettronica da essi recapitato.

Phishing

In maggio, la quota percentuale relativa ai messaggi di phishing individuati nel flusso globale delle e-mail è leggermente aumentata rispetto all'analogo valore rilevato nel precedente mese di aprile, ed ha fatto pertanto segnare un indice pari allo 0,0024% del volume complessivo di messaggi di posta elettronica circolanti in Rete.

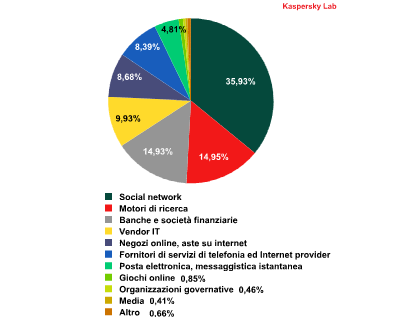

TOP-100 relativa alle organizzazioni maggiormente sottoposte agli attacchi di phishing nel mese di maggio 2013 -

Suddivisione per categorie dei rilevamenti eseguiti dal modulo Anti-phishing*

*La classifica delle 100 organizzazioni (ripartite per categorie) i cui clienti sono risultati bersaglio prediletto degli assalti di phishing si basa sui rilevamenti eseguiti dal nostro componente Anti-phishing sui computer degli utenti. Tale modulo è in grado di individuare e neutralizzare tutti i link di phishing sui quali l'utente si imbatte, siano essi collegamenti ipertestuali malevoli contenuti all'interno di messaggi di spam oppure link disseminati nel World Wide Web.

I dati raccolti ed analizzati dai nostri esperti hanno evidenziato come, nel mese oggetto del presente report dedicato al fenomeno spam, la categoria che raggruppa i social network abbia continuato a detenere la prima posizione della speciale classifica relativa alle organizzazioni rimaste vittima con maggior frequenza degli assalti portati dai phisher; l’indice percentuale attribuibile a tale categoria ha fatto segnare un incremento dello 0,5% rispetto al valore per essa riscontrato nel mese precedente, attestandosi in tal modo su un valore medio complessivo pari al 35,93%.

Il secondo e il terzo gradino del “podio” virtuale risultano poi occupati dalle categorie “Motori di ricerca” (14,95%) ed “Organizzazioni finanziarie, sistemi di pagamento online ed istituti bancari” (14,93%); abbiamo quindi assistito, rispetto all'analogo rating di aprile 2013, ad un reciproco scambio di posizioni tra le due categorie in questione.

Così come nello scorso mese di aprile, la quarta posizione della graduatoria qui sopra riportata è andata ad appannaggio della categoria “Vendor IT” (9,93%). Completa la TOP-5 relativa alle organizzazioni risultate maggiormente sottoposte agli attacchi di phishing durante il mese di maggio 2013, la categoria “Negozi Internet ed aste online” (8,68%). La categoria denominata "Fornitori di servizi di telefonia ed Internet provider", infine, con una quota percentuale pari all' 8,39%, "perde" una posizione in classifica rispetto all'analogo rating dello scorso mese di aprile, attestandosi in tal modo alla sesta posizione della TOP-100 qui sopra riportata.

Conclusioni

Lungo tutto l'arco del mese di maggio 2013 gli spammer hanno continuato a "sfruttare" ampiamente i nominativi di celebri personaggi e note società, sia per la conduzione di campagne di spam di natura fraudolenta, sia per reclamizzare, come al solito, prodotti e servizi di ogni genere. I malintenzionati di turno, ad esempio, nell'ambito di numerosi mailing di massa truffaldini hanno attivamente utilizzato il nome della compagnia Microsoft, il colosso dell'informatica, per cercare di raggirare il maggior numero possibile di utenti.

Così come nei mesi passati, una considerevole parte (circa il 38%) dei messaggi e-mail indesiderati diffusi su scala mondiale - verso tutti e cinque i continenti - è stata distribuita in Rete dal territorio di due soli paesi: Cina e Stati Uniti. Evidenziamo inoltre come, all'interno della graduatoria relativa alla geografia delle fonti dello spam mondiale, sia risultato in ulteriore crescita l'indice percentuale ascrivibile alla Corea del Sud. Il paese dell'Estremo Oriente, collocatosi nuovamente al terzo posto della speciale classifica da noi stilata, si è così avvicinato ancor di più alla seconda posizione del rating in questione. Al tempo stesso, ci pare doveroso sottolineare come quasi la metà (circa il 46%) dello spam giunto nel corso del mese di maggio 2013 nelle caselle di posta elettronica degli utenti della Rete situati in paesi europei sia stato diffuso proprio dal territorio della Corea del Sud. I paesi che sono andati ad occupare rispettivamente il secondo e il terzo gradino del podio "virtuale" relativo alla speciale classifica "europea" delle fonti di spam - ovvero Stati Uniti e Vietnam - hanno fatto registrare quote percentuali notevolmente inferiori rispetto al leader della graduatoria, dal quale risultano separati da un ampio gap percentuale.

Nel mese oggetto del presente report - così come avevamo previsto - la categoria che raggruppa i social network ha continuato a mantenere la poco invidiata posizione di leader assoluto della TOP-100 relativa alle organizzazioni maggiormente sottoposte agli attacchi di phishing; l'indice percentuale riconducibile a tale categoria ha fatto segnare un lieve incremento rispetto al valore per essa riscontrato nel mese precedente. Rispetto ad aprile 2013 è leggermente aumentata anche la quota ascrivibile alla categoria "Negozi Internet ed aste online". Per contro, in maggio, l'indice percentuale inerente ai "Giochi online" ha fatto inaspettatamente registrare una sensibile diminuzione rispetto all'analogo valore rilevato in aprile. Per ciò che riguarda il prossimo mese di giugno, tuttavia, con l'inizio delle vacanze estive è lecito attendersi un considerevole incremento del numero degli assalti portati dai phisher nei confronti dei siti web appartenenti a questa specifica categoria.

Durante il lungo periodo delle vacanze estive, gli studenti di ogni ordine e grado rimangono spesso vittima dei truffatori del web. Come abbiamo visto, al momento attuale, presso le folte schiere dei malintenzionati della Rete che si dilettano a diffondere file nocivi di ogni genere nelle caselle di posta elettronica degli utenti, sembrano godere di particolare popolarità le campagne di spam volte a distribuire messaggi e-mail maligni camuffati sotto forma di notifiche e comunicazioni provenienti da note società e dai più disparati servizi online. Pertanto, qualora riceviate e-mail del genere, adottate sempre un atteggiamento particolarmente cauto e prudente. Ricordate, a tal proposito, che le risorse web ufficiali, del tutto legittime, non invierebbero mai ai propri clienti delle e-mail in cui si richiede, più o meno esplicitamente, di cliccare sul link contenuto nel messaggio per accedere ad appositi form adibiti all'introduzione o alla conferma di dati sensibili di natura personale o finanziaria. Tanto più, nessuna società od organizzazione seria ed attendibile si sognerebbe mai di intimorire la propria clientela con minacce per nulla velate di blocco o chiusura di conti bancari o account Internet. Non bisogna pertanto mai cliccare, in nessuna circostanza, sui link che sono stati opportunamente bloccati ed inibiti dal software antivirus installato sul proprio computer o dal browser utilizzato per la navigazione in Rete. Occorre inoltre prestare sempre la massima attenzione ai link contenuti nel messaggio di posta elettronica ricevuto. Se il link presente nell'e-mail sembra in tutta evidenza destinato a condurre verso un sito web non ufficiale, oppure se nel testo del messaggio viene indicato l'indirizzo di un sito Internet legittimo, mentre il collegamento ipertestuale inserito dai malfattori conduce, di fatto, verso un altro sito web, vi trovate sicuramente di fronte ai primi segnali che caratterizzano la presenza di una temibile e-mail di phishing. Se vi sorgono dei dubbi riguardo all'autenticità di un messaggio di posta elettronica giunto nella vostra e-mail box, mettetevi in contatto al più presto con il servizio di assistenza della società o dell'organizzazione a nome della quale è stato spedito il messaggio e chiarite definitivamente se si tratta, in realtà, di un invio di corrispondenza legittimo ed autorizzato.