Kaspersky ha rilevato attacchi di phishing e di compromissione delle e-mail aziendali (BEC) che sfruttano Amazon Simple Email Service (SES), un servizio di posta elettronica basato su cloud

Kaspersky ha rilevato attacchi di phishing e di compromissione delle e-mail aziendali (BEC) che sfruttano Amazon Simple Email Service (SES), un servizio di posta elettronica basato su cloud progettato per consentire ad aziende e sviluppatori di inviare e ricevere grandi volumi di e-mail di marketing, notifiche e transazioni (ad esempio, reimpostazioni di password). Poiché queste e-mail vengono inviate tramite un servizio affidabile, provengono da indirizzi IP attendibili e spesso includono identificatori legittimi del dominio “.amazonses.com”. Questo rende i messaggi di phishing quasi indistinguibili dalla corrispondenza legittima a livello tecnico. Gli utenti dovrebbero quindi trattare le e-mail inattese con estrema cautela.

Gli attacchi sono causati dal furto e dalla diffusione delle credenziali di Amazon Web Services (AWS). Gli autori utilizzano chiavi di gestione delle identità e degli accessi (IAM) di AWS trapelate, spesso reperite in repository pubblici, archivi cloud configurati in modo errato o file di configurazione esposti. Grazie a strumenti automatizzati, i cybercriminali sono in grado di individuare chiavi valide e sfruttarle per inviare grandi volumi di e-mail dannose attraverso infrastrutture legittime gestite da Amazon.

Gli aggressori nascondono i link dannosi dietro domini affidabili come amazonaws.com, utilizzando reindirizzamenti e creando modelli di e-mail in HTML estremamente convincenti. In molti casi, le pagine di phishing sono ospitate su infrastrutture apparentemente legittime, aumentando ulteriormente il rischio di furto delle credenziali.

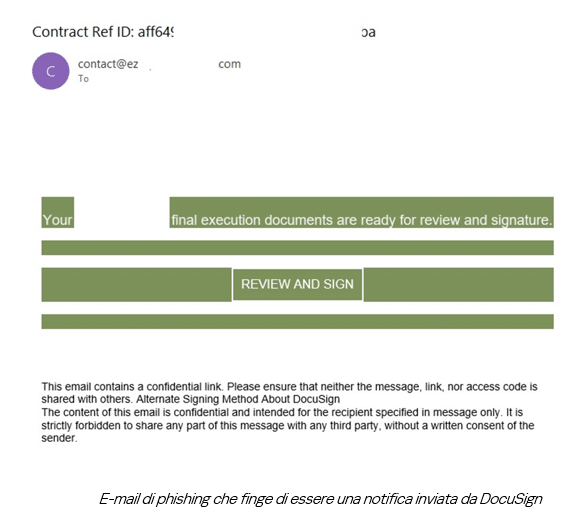

Una delle campagne rilevate da Kaspersky all'inizio del 2026 prevedeva l'invio di e-mail che si spacciavano per piattaforme di firma elettronica come DocuSign. Alle vittime veniva richiesto di esaminare e firmare documenti, ma venivano poi reindirizzate a pagine di accesso fraudolente ospitate su un sito di Amazon Web Services, create appositamente per sottrarre le credenziali.

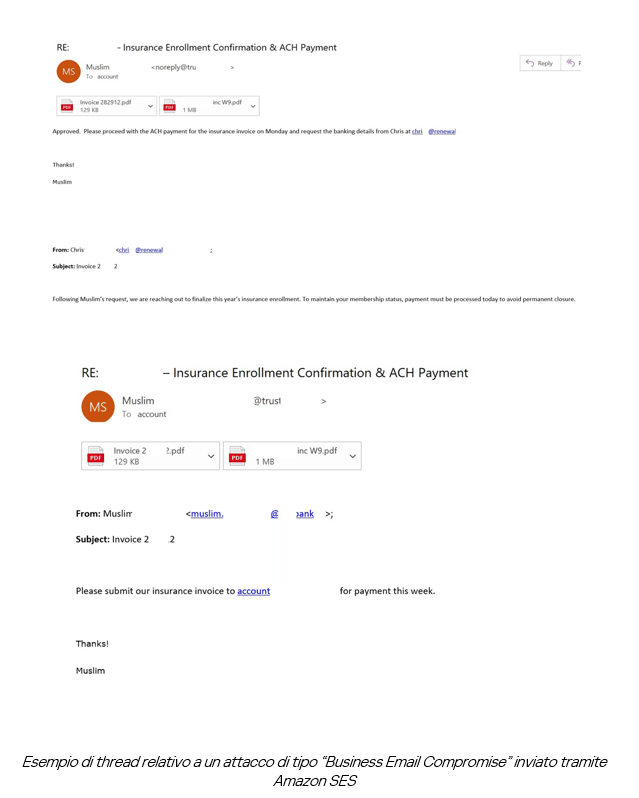

I ricercatori hanno inoltre individuato attacchi di tipo “business email compromise” sferrati tramite Amazon SES, in cui gli autori si spacciavano per dipendenti e costruivano intere conversazioni e-mail con i fornitori. Questi messaggi, spesso indirizzati agli uffici finanziari, richiedevano pagamenti urgenti e includevano allegati PDF contenenti esclusivamente coordinate bancarie — senza link dannosi — rendendo il rilevamento ancora più complesso.

“Abbiamo già osservato in passato casi in cui gli hacker hanno abusato di piattaforme affidabili — come Google Tasks e Google Forms — sfruttando i meccanismi di notifica integrati per inviare link di phishing da domini legittimi come @google.com, aggirando efficacemente i filtri di posta elettronica e facendo leva sulla fiducia degli utenti. Tuttavia, l’abuso di Amazon SES rappresenta una fase più avanzata di questa tendenza: invece di limitarsi a sfruttare le funzionalità di notifica di una piattaforma, gli hacker compromettono le credenziali cloud e ottengono il controllo diretto di un’infrastruttura affidabile per l’invio di e-mail. Questo consente loro di ampliare la portata degli attacchi, personalizzare completamente i messaggi e inviare e-mail di phishing difficili da distinguere dalle comunicazioni aziendali legittime”, ha commentato Roman Dedenok, Anti-Spam Expert di Kaspersky.

Per proteggersi da questo tipo di attacchi, Kaspersky consiglia:

· Le aziende dovrebbero garantire la sicurezza dell'accesso ad AWS riducendo al minimo le autorizzazioni, sostituendo le chiavi IAM statiche con ruoli, abilitando l'autenticazione a più fattori, limitando l'accesso (ad esempio in base all'IP) e provvedendo alla rotazione e alla verifica periodica delle credenziali.

· Gli utenti non dovrebbero fidarsi delle e-mail basandosi esclusivamente sul nome o sul dominio del mittente. È importante prestare attenzione ai messaggi inattesi, verificare le richieste tramite un canale separato e controllare attentamente i link prima di cliccarci sopra, anche quando sembrano provenire da servizi legittimi.