Rafforzare la sicurezza informatica, individuare e rispondere più rapidamente alle minacce e ottenere un vantaggio competitivo sono tra i principali motivi che spingono le aziende a creare un Security Operations Center (SOC). Nonostante la crescente diffusione di soluzioni automatizzate per la cybersecurity, le organizzazioni continuano a fare affidamento su professionisti esperti per le decisioni strategiche, a conferma del fatto che le competenze umane restano un elemento chiave per una gestione efficace della sicurezza.

Un SOC è un’unità organizzativa dedicata al monitoraggio continuo e alla protezione dell’infrastruttura IT aziendale. La sua missione principale è individuare, analizzare e rispondere in modo proattivo alle minacce informatiche. Per comprendere i principali fattori trainanti, le priorità strategiche e le potenziali sfide legate alla pianificazione e all’implementazione dei SOC, Kaspersky ha condotto uno studio globale coinvolgendo specialisti senior della sicurezza IT, manager e direttori di aziende con almeno 500 dipendenti. Tutti i partecipanti operano attualmente senza un Security Operations Center, ma prevedono di crearne uno nel prossimo futuro. La ricerca ha preso in esame 16 Paesi tra APAC, META, LATAM, Europa e Russia, offrendo una panoramica completa sulle tendenze emergenti e sulle migliori pratiche nello sviluppo dei SOC a livello globale.

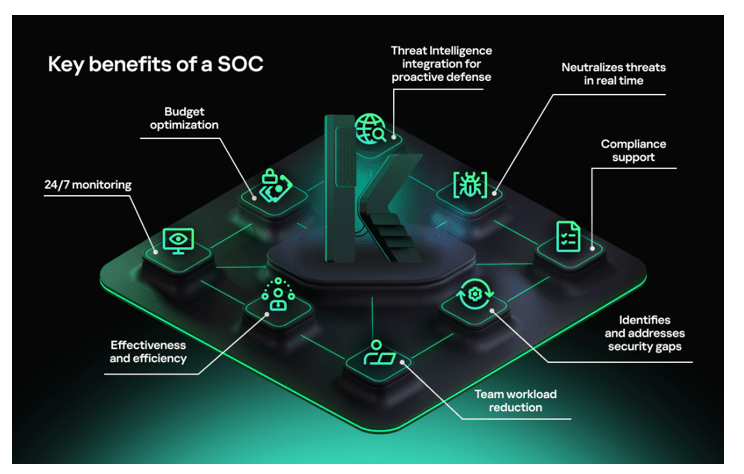

I risultati mostrano che in Italia il 44% delle aziende intende istituire un SOC principalmente per rafforzare la propria postura di sicurezza informatica, mentre il 28% è spinto dalla necessità di affrontare minacce sempre più sofisticate e pericolose. Tra le motivazioni secondarie emergono l’ottimizzazione del budget (36%), l’esigenza di un rilevamento e di una risposta più rapidi agli incidenti (27%) e l’espansione di software, endpoint e dispositivi utente (34%), che richiede misure di sicurezza più articolate e stratificate. Inoltre, il 42% delle aziende punta a una migliore protezione delle informazioni riservate, il 27% mira alla conformità normativa e il 40% si aspetta che le capacità offerte da un SOC possano tradursi in un vantaggio competitivo. Le organizzazioni di dimensioni maggiori tendono a citare tutte queste ragioni con maggiore frequenza, riflettendo pressioni operative e normative più ampie.

Il monitoraggio continuo è il requisito principale del SOC

La funzione principale affidata a un SOC dalle aziende italiane è la rilevazione delle minacce, indicata dal 46% degli intervistati, seguita dal monitoraggio della sicurezza 24 ore su 24 (39%), che consente di individuare tempestivamente anomalie, prevenire l’escalation degli attacchi e mantenere la resilienza informatica in tempo reale. Questa priorità evidenzia un approccio sempre più strategico e proattivo alla gestione del rischio, necessario per contrastare minacce persistenti che possono colpire in qualsiasi momento.

Le aziende che prevedono di esternalizzare completamente le operazioni SOC mostrano un maggiore interesse per l’applicazione di metodologie basate sulle “lezioni apprese”, mentre quelle che scelgono di sviluppare SOC interni pongono una maggiore attenzione sulla gestione degli accessi, al fine di mantenere un controllo più rigoroso.

Le competenze umane guidano le scelte tecnologie SOC

Sebbene i SOC facciano ampio uso di tecnologie avanzate, le scelte delle aziende italiane confermano il ruolo centrale degli analisti umani. Le tre tecnologie più adottate sono piattaforme di Threat Intelligence (48%), soluzioni di Endpoint Detection and Response (40%) e sistemi di Security Information and Event Management (31%) che permettono di automatizzare la raccolta dei dati e ridurre il carico operativo, ma richiedono competenze specialistiche per fornire il giusto contesto, interpretare risultati complessi e assumere decisioni critiche nelle fasi di risposta agli incidenti. Tra le altre soluzioni selezionate figurano Extended Detection and Response (43%), Network Detection and Response (28%) e Managed Detection and Response (32%).

A livello globale, le grandi aziende tendono a implementare un numero maggiore di tecnologie, con una media di 5,5 soluzioni per SOC, mentre le realtà più piccole ne integrano mediamente 3,8.

"Per creare un SOC efficiente, le aziende devono dare priorità non solo alla giusta combinazione di tecnologie, ma anche a una pianificazione accurata dei processi, alla definizione di obiettivi chiari e a un’efficace allocazione delle risorse. Flussi di lavoro ben strutturati e un miglioramento continuo sono fondamentali per consentire agli analisti umani di concentrarsi sulle attività critiche, rendendo il SOC una componente proattiva e adattabile della strategia di sicurezza informatica", ha commentato Roman Nazarov, Head of SOC Consulting di Kaspersky.

Per creare e gestire in modo efficace il proprio SOC, Kaspersky consiglia di:

· Rivolgersi a Kaspersky SOC Consulting per la configurazione iniziale o per migliorare le operazioni di sicurezza già esistenti, grazie a servizi di consulenza completi pensati per supportare la creazione di un SOC solido e l’ottimizzazione dei processi.

· Migliorare le prestazioni di sicurezza con Kaspersky SIEM, basato su funzionalità avanzate di intelligenza artificiale, in grado di aggregare, analizzare e archiviare i log dell’intera infrastruttura IT, fornendo arricchimenti contestuali e insight utili sulle minacce.

· Proteggere l’azienda da un’ampia gamma di minacce con le soluzioni della linea Kaspersky Next, che offrono protezione in tempo reale, visibilità sulle minacce e funzionalità di indagine e risposta EDR ed XDR per organizzazioni di qualsiasi dimensione e settore.

· Fornire al team di sicurezza una visibilità approfondita sulle minacce informatiche che prendono di mira l’azienda grazie all’ultima versione di Kaspersky Threat Intelligence, che offre informazioni dettagliate e contestualizzate lungo l’intero ciclo di gestione degli incidenti, favorendo l’identificazione tempestiva dei rischi.

Ulteriori informazioni su soluzioni e servizi di Kaspersky per la creazione e il potenziamento del proprio SOC, sono disponibili al seguente link.