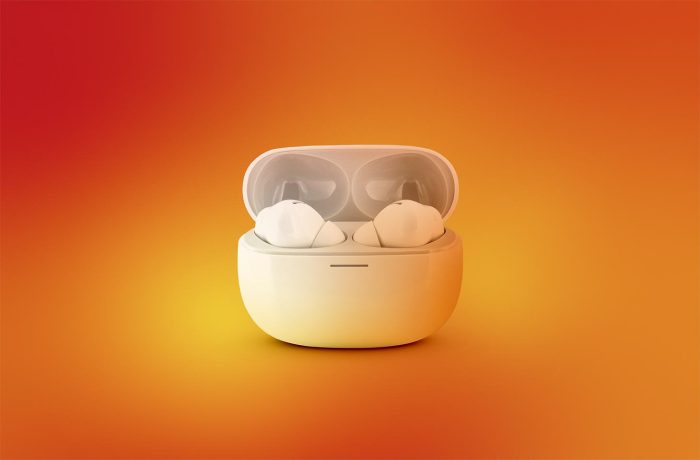

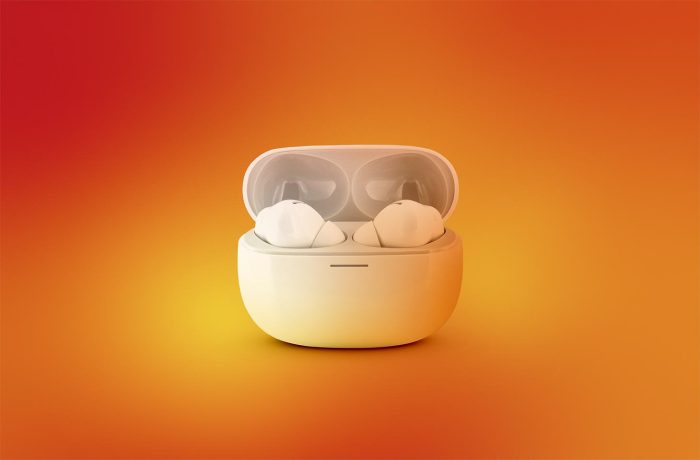

Le tue cuffie Bluetooth ti spiano?

Esaminiamo l’attacco WhisperPair, che consente di tracciare le vittime tramite normali cuffie Bluetooth.

41 Articoli

Esaminiamo l’attacco WhisperPair, che consente di tracciare le vittime tramite normali cuffie Bluetooth.

Dalle sale per il karaoke agli ambulatori di ginecologia: queste sono solo alcune delle decine di migliaia di località in Corea del Sud in cui sono state scoperte telecamere IP compromesse. Ecco come evitare di recitare inconsapevolmente in video piccanti che nessuno ha mai autorizzato.

Cambia le tue abitudini quotidiane e lascia meno tracce possibili online.

I ricercatori trovano 57 estensioni del browser potenzialmente pericolose nel Chrome Web Store. Ecco perché sono pericolose e come non caderne vittime.

Un anno dopo il disastroso annuncio, Microsoft sta finalmente lanciando la sua funzionalità Recall basata sull’intelligenza artificiale nei PC Copilot+. La nuova versione è sicura e cosa è effettivamente cambiato?

Perché i link evidenziati ai siti visitati possono essere pericolosi e perché ci sono voluti più di 20 anni per trovare una soluzione.

La recente fuga di dati presso Gravy Analytics, importante broker di dati sulla posizione geografica, mette in luce le implicazioni della raccolta di massa di dati sulla posizione.

Dov’è di Apple può essere sfruttata per tracciare da remoto i dispositivi Android, Windows e Linux di altri fornitori

Come contrastare le nuove invasioni della privacy da parte degli sviluppatori di browser

Ci immergiamo nei meccanismi della controversa app per la scansione di immagini di nudo che è misteriosamente apparsa su un miliardo di telefoni.

Analizziamo il meccanismo più nascosto di sorveglianza tramite smartphone attraverso esempi concreti.

Esaminiamo ogni metodo di hijacking WhatsApp, Telegram e altri account di messaggistica, dal quishing ai falsi regali e virus, e i modi per proteggersi da essi.

Esaminiamo una particolare tipologia di truffe che prendono di mira amanti, coppie sposate e single. Continua a leggere per scoprire come evitare di innamorarti di “Brad Pitt”.

Come evitare di rivelare la propria password ai truffatori quando si accede a siti di terze parti o si visualizzano documenti “criptati” o “riservati”.

Una vulnerabilità nel portale Web di Kia ha consentito di manomettere le automobili e rintracciarne i proprietari. Il tutto solo con il numero VIN dell’auto o anche solo il numero di targa.

Il rischio riguarda gli utenti delle versioni modificate di Spotify, WhatsApp, Minecraft e altre app di Google Play.

Il mondo è intriso di paranoie e superstizioni digitali, anche nel 2024. Il mio smartphone mi sta tracciando? La navigazione in incognito mi renderà invisibile? In questo post rispondiamo a queste e altre simili domande.

Il tuo accesso a Telegram e alla sua privacy dopo l’arresto di Pavel Durov ti desta preoccupazione? Ecco cosa dovresti (e non dovresti) fare adesso.

Piccoli beacon come AirTag facilitano il ritrovamento di un portafoglio o di chiavi smarrite, ma sono usati spesso anche per tracciare di nascosto i movimenti di utenti ignari. Oggi è possibile rilevare gli stalker e proteggersi indipendentemente dal tipo di smartphone che si possiede.

L’addestramento dell’intelligenza artificiale richiede una quantità di dati spropositata. Meta sembra avere trovato una “brillante” soluzione al problema: usare i dati personali dei propri utenti.

La nuova funzionalità di Microsoft Windows basata su AI è già stata etichettata su Internet come un “incubo per la sicurezza”. Quali rischi comporta e come stare al sicuro?