Ogni anno i truffatori inventano nuovi modi per ingannare le persone e il 2025 non ha fatto eccezione. Nell’ultimo anno, il nostro sistema anti-phishing ha sventato oltre 554 milioni di tentativi di seguire i collegamenti di phishing, mentre il nostro Anti-Virus posta ha bloccato quasi 145 milioni di allegati dannosi. Per finire, quasi il 45% di tutte le e-mail nel mondo si è rivelato essere spam. Di seguito, analizziamo gli schemi di phishing e spam più impressionanti dell’anno scorso. Per un approfondimento, è possibile leggere il rapporto completo Spam e phishing nel 2025 su Securelist.

Phishing per divertimento

Gli amanti della musica e i cinefili sono stati i primi bersagli dei truffatori nel 2025. Gli utenti malintenzionati si sono dati da fare per creare aggregatori di biglietti falsi e versioni contraffatte dei popolari servizi di streaming.

Su questi falsi siti aggregatori, agli utenti venivano offerti biglietti “gratuiti” per i principali concerti. Il trucco? Bisognava semplicemente pagare una piccola “commissione di elaborazione” o “costo di spedizione”. Naturalmente, l’unico guadagno era per i truffatori, che si riempivano le tasche con i soldi degli utenti truffati.

Biglietti gratuiti per Lady Gaga? Solo in una trappola per topi

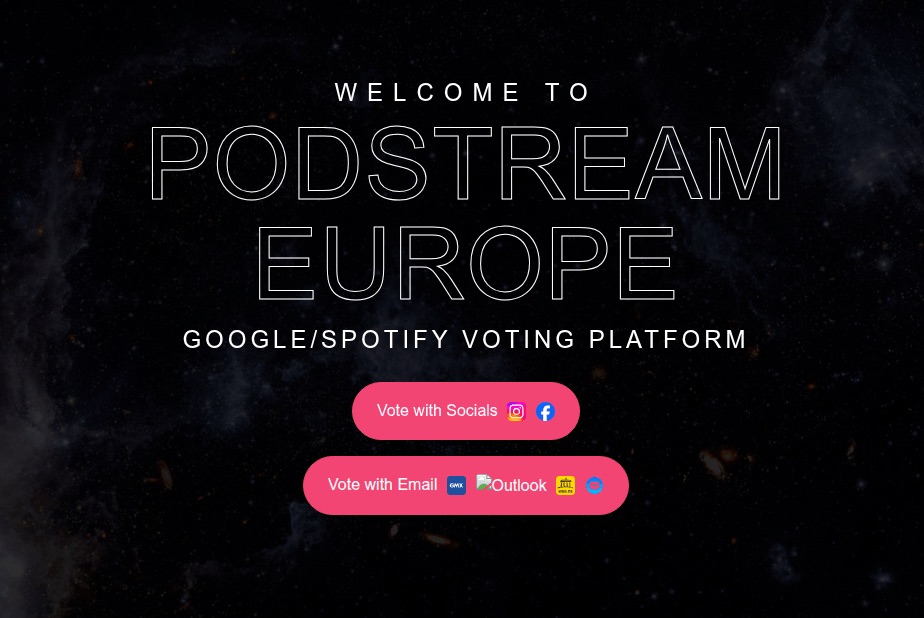

Con i servizi di streaming, le cose sono andate così: gli utenti ricevevano un’offerta allettante, ad esempio, per migrare le playlist Spotify su YouTube immettendo le credenziali Spotify. In alternativa, erano invitati a votare per il loro artista preferito in una classifica, un’opportunità che la maggior parte dei fan fatica a rinunciare. Per aggiungere un tocco di legittimità, i truffatori hanno menzionato nomi di utenti importanti come Google e Spotify. Il modulo di phishing ha preso di mira più piattaforme contemporaneamente (Facebook, Instagram o posta elettronica) richiedendo agli utenti di inserire le proprie credenziali per votare e trasferire i propri account.

Questa pagina di phishing che imita una configurazione di accesso multiplo ha un aspetto orribile: nessun designer che si rispetti stimolerebbe così tante icone in conflitto in un solo pulsante

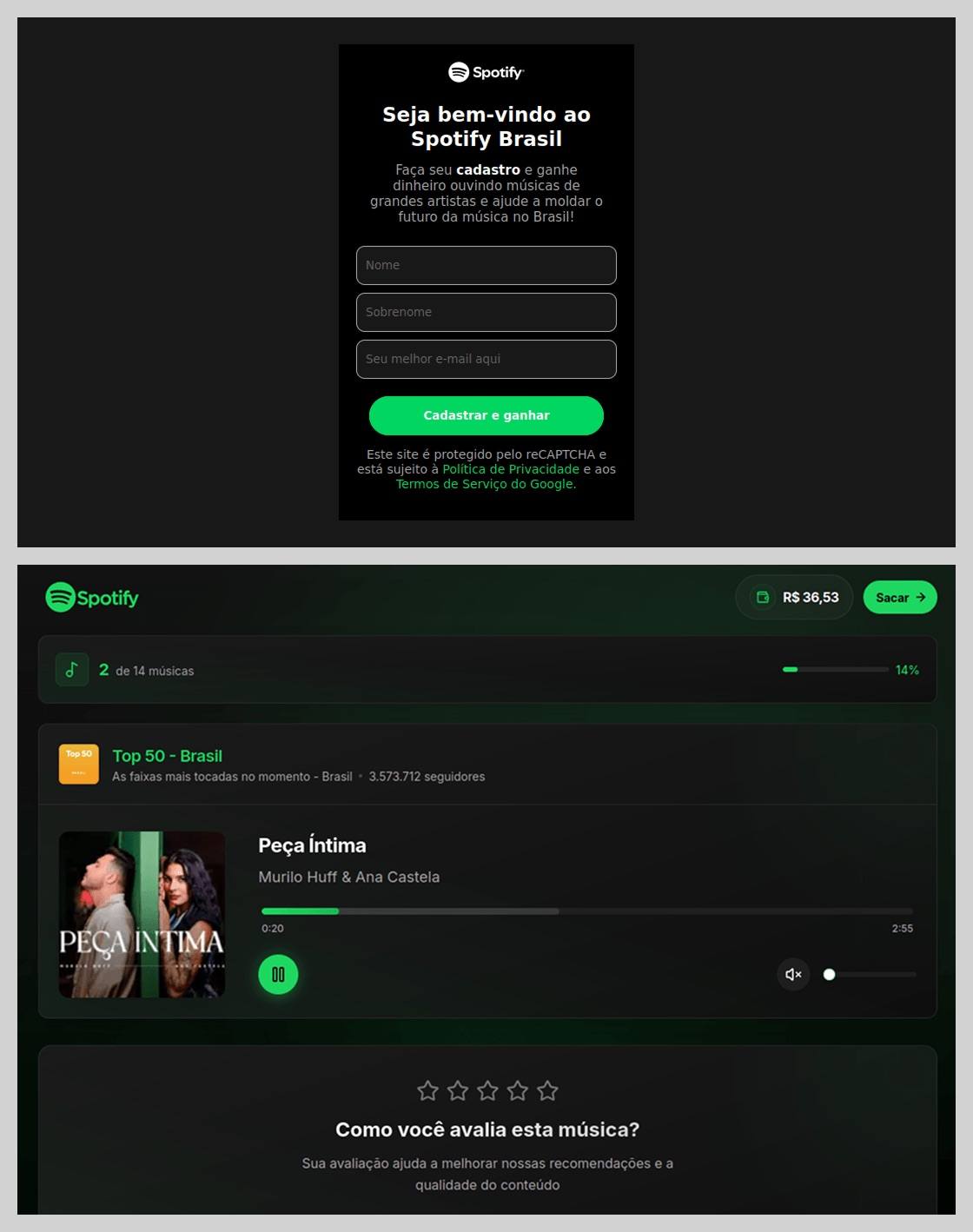

In Brasile i truffatori hanno fatto un ulteriore passo avanti: hanno offerto agli utenti la possibilità di guadagnare semplicemente ascoltando e valutando i brani su un presunto servizio partner Spotify. Durante la registrazione, gli utenti dovevano fornire il proprio ID per Pix (il sistema di pagamento istantaneo brasiliano), quindi eseguire un “pagamento di verifica” una tantum di 19,9 real brasiliani (circa 4 dollari) per “confermare la propria identità”. Questa commissione era, ovviamente, una frazione del “potenziale guadagno” promesso. Il modulo di pagamento sembrava incredibilmente autentico e richiedeva dati personali aggiuntivi, che probabilmente sarebbero stati raccolti per attacchi futuri.

Questa truffa si spacciava per un servizio per aumentare gli ascolti e le riproduzioni di Spotify, ma per iniziare a “guadagnare”, era necessario prima pagare

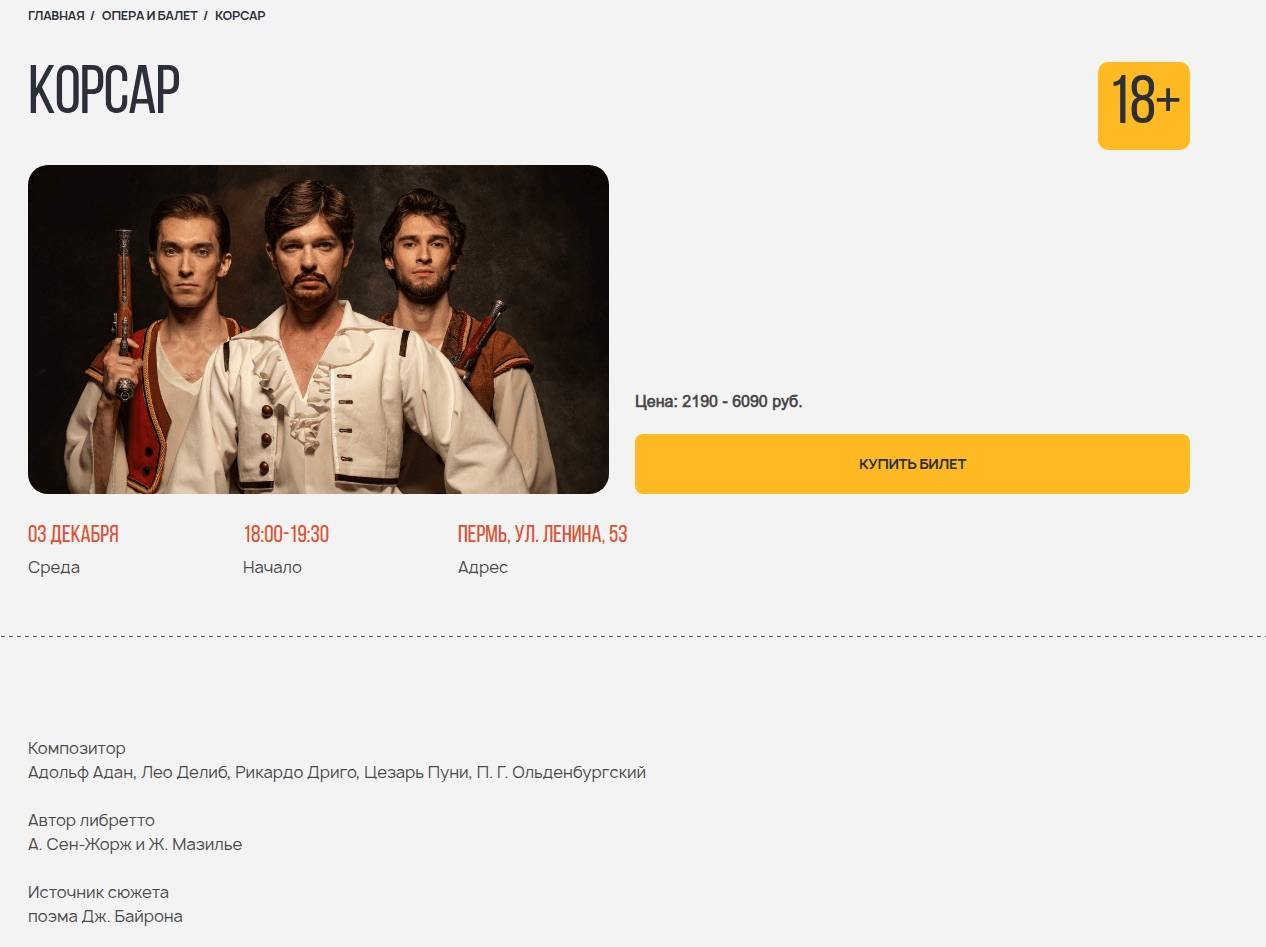

Il programma “appuntamento culturale” si è rivelato particolarmente fantasioso. Dopo l’abbinamento e qualche breve chiacchierata sulle app di appuntamenti, un nuovo “interesse sentimentale” invitava la vittima a uno spettacolo o a un film e inviava un collegamento per acquistare i biglietti. Una volta effettuato il “pagamento”, sia la data che il sito di emissione dei biglietti svanivano nel nulla. Una tattica simile è stata utilizzata per vendere i biglietti per le immersive escape room, che sono diventate molto popolari negli ultimi tempi; la pagina progetta siti reali con mirroring per abbassare la guardia dell’utente.

I truffatori hanno clonato il sito Web di un noto servizio di vendita di biglietti russo

Phishing tramite app di messaggistica

Il furto degli account Telegram e WhatsApp è diventato una delle minacce più diffuse dell’anno. I truffatori hanno imparato l’arte di mascherare il phishing come attività standard delle app di chat e hanno ampliato notevolmente la loro portata geografica.

Su Telegram, gli abbonamenti Premium gratuiti sono rimasti l’esca definitiva. Sebbene queste pagine di phishing fossero precedentemente visualizzate solo in russo e inglese, il 2025 ha visto una massiccia espansione in altre lingue. Le vittime ricevevano un messaggio, spesso dall’account violato di un amico, in cui si offriva un “regalo”. Per attivarlo, l’utente doveva accedere al proprio account Telegram sul sito dell’autore dell’attacco, il che portava immediatamente a un altro account compromesso.

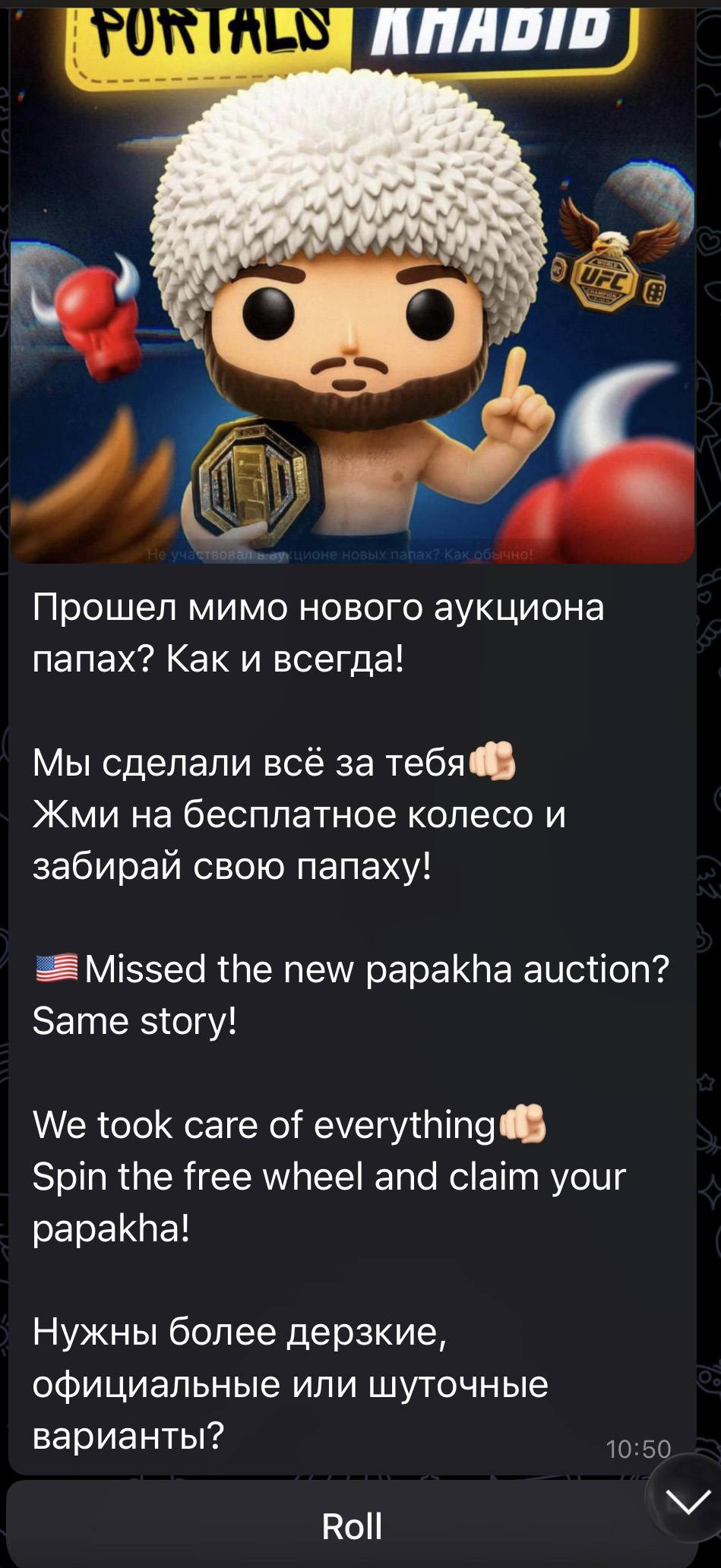

Un altro schema comune riguardava omaggi da parte di siti famosi. Un attacco specifico, travestito da omaggio NFT, si è distinto perché operava tramite una Mini App Telegram. Per l’utente medio, individuare una miniapp dannosa è molto più difficile che identificare un URL esterno sospetto.

I truffatori hanno lanciato esche di phishing per un falso giveaway NFT di Khabib Nurmagomedov in russo e inglese contemporaneamente. Tuttavia, nel testo russo, hanno dimenticato di rimuovere una domanda dall’IA che ha generato il testo: “Sono necessarie opzioni più audaci, formali o umoristiche?” — che indica un lavoro affrettato e una totale mancanza di editing

Infine, la classica truffa vota il mio amico su Messenger si è evoluta nel 2025 per includere richieste di votare per il “miglior dentista della città” o il “miglior leader operativo”, purtroppo solo esca per le acquisizioni dell’account.

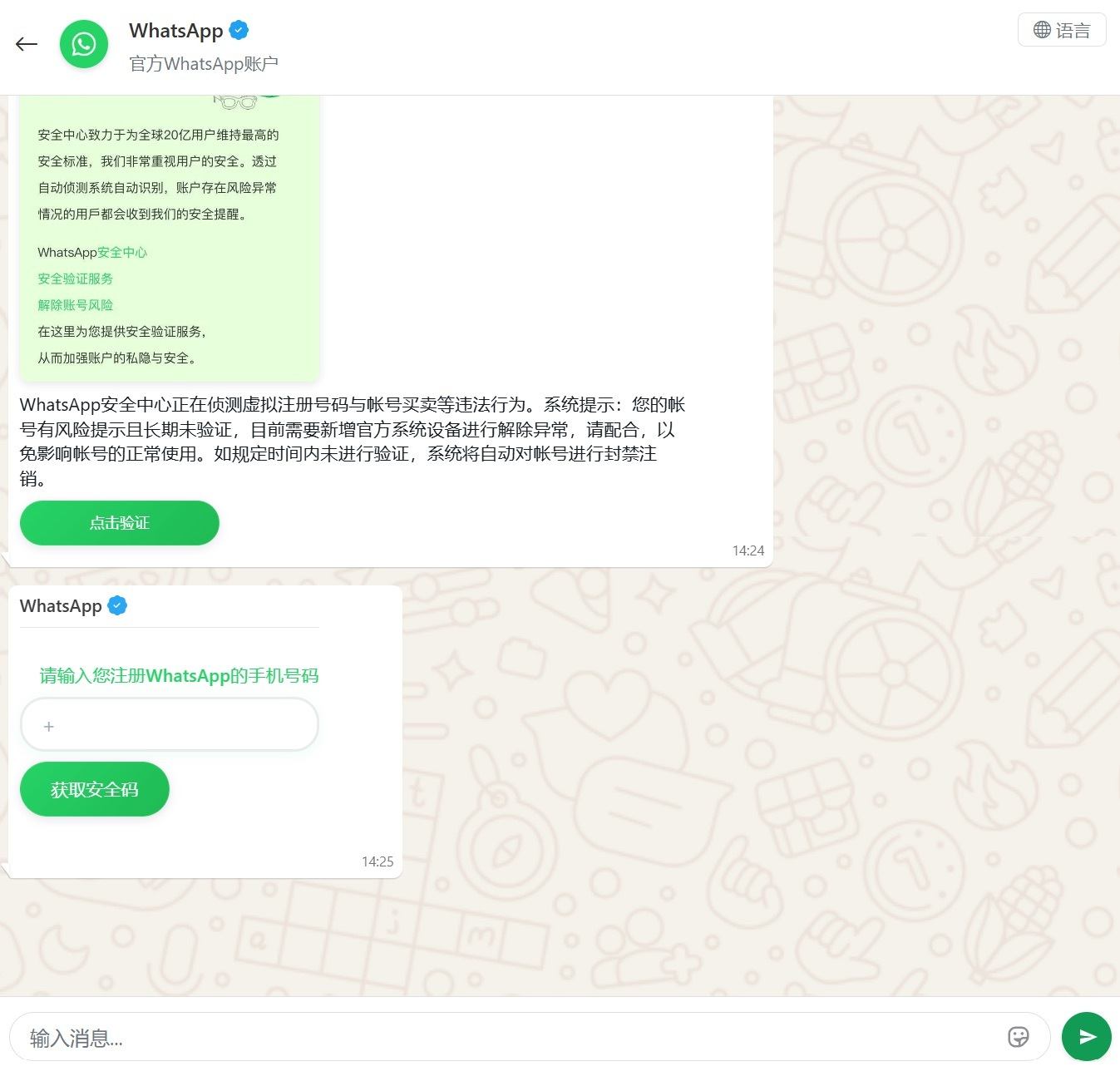

Un altro metodo intelligente per violare gli account WhatsApp è stato individuato in Cina, dove le pagine di phishing imitavano perfettamente l’effettiva interfaccia WhatsApp. Alle vittime è stato detto che, a causa di una presunta “attività illegale”, dovevano sottoporsi a “ulteriori verifiche”, che alla fine si sono concluse con un furto dell’account.

Le vittime sono state reindirizzate a un modulo di immissione del numero di telefono, seguito da una richiesta del codice di autorizzazione.

Impersonare i servizi pubblici

Il phishing che imita messaggi e portali governativi è un “classico del genere”, ma nel 2025 i truffatori hanno aggiunto nuovi script al loro repertorio.

In Russia, gli attacchi vishing contro gli utenti dei servizi governativi hanno preso piede. Le vittime ricevevano e-mail di richiesta di accesso non autorizzato al proprio account e venivano invitate a chiamare un numero specifico per sottoporsi a un “controllo di sicurezza”. Per far sembrare legittime, le e-mail erano piene di dettagli tecnici falsi: indirizzi IP, modelli di dispositivo e timestamp del presunto accesso. I truffatori inviavano anche notifiche di approvazione del prestito fasulle: se il destinatario non aveva richiesto un prestito (cosa che non avevano), veniva richiesto di chiamare un falso team di supporto. Una volta che la vittima in preda al panico raggiungeva un “operatore”, le tecniche di social engineering partivano alla riscossa.

In Brasile, gli autori degli attacchi hanno dato la caccia ai codici fiscali (numeri CPF) creando portali governativi contraffatti. Poiché questo ID è la chiave principale per l’accesso ai servizi statali, ai database nazionali e ai documenti personali, un CPF violato è essenzialmente una corsia preferenziale per il furto di identità.

Questo portale fraudolento del governo brasiliano di qualità sorprendentemente alta

In Norvegia, i truffatori hanno preso di mira persone che desiderano rinnovare la patente di guida. Un sito che imitava l’amministrazione norvegese delle strade pubbliche ha raccolto una montagna di dati personali: da numeri di targa, nomi e cognomi, indirizzi e numeri di telefono a numeri di identificazione personale univoci assegnati a ogni residente. Come ciliegina sulla torta, ai conducenti è stato chiesto di pagare una “tariffa per la sostituzione della patente” di 1200 NOK (oltre 125 dollari statunitensi). I truffatori si sono allontanati con dati personali, dettagli della carta di credito e contanti. Una mossa da tripla combo!

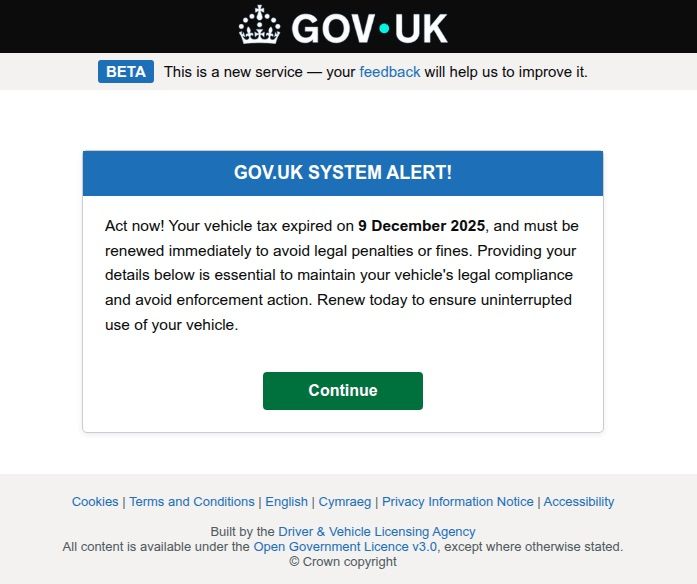

In generale, gli automobilisti sono un bersaglio allettante: è evidente che hanno soldi e un’auto e hanno paura di perderli. I truffatori con sede nel Regno Unito hanno giocato su questo aspetto inviando richieste di pagamento urgente di una tassa sugli autoveicoli scaduta per evitare alcune “azioni esecutive” non specificate. L’urgenza di “fare subito qualcosa” è un classico tropo di phishing progettato per distrarre la vittima da un URL impreciso o da una formattazione eccessiva.

I truffatori hanno fatto pressioni sui britannici affinché pagassero “immediatamente” le tasse sui veicoli scadute per impedire che accadesse qualcosa di brutto

Prendiamo in prestito la tua identità

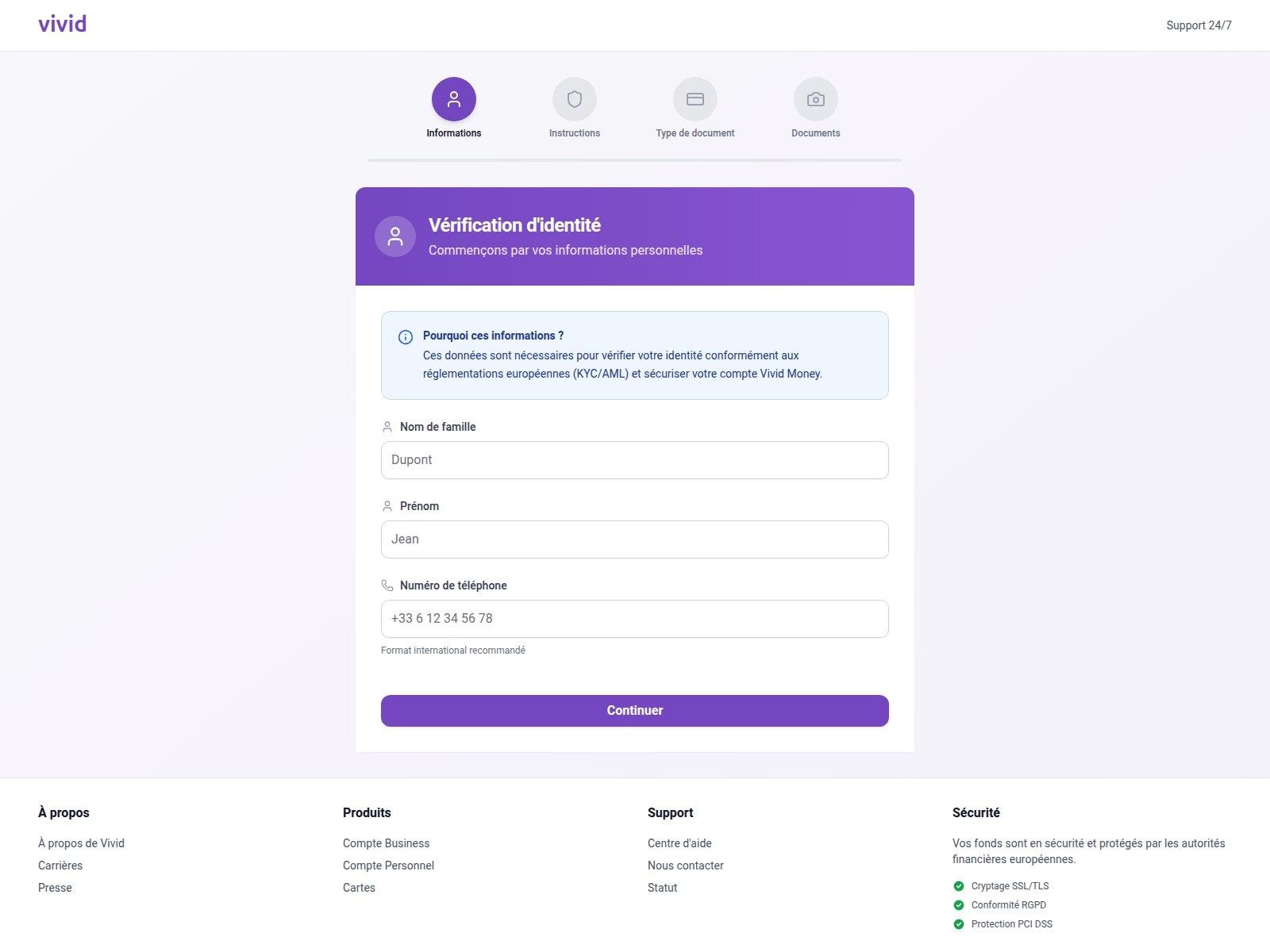

Nel 2025 abbiamo assistito a un picco degli attacchi di phishing basati sui controlli KYC (Know Your Customer). Per potenziare la sicurezza, molti servizi ora verificano gli utenti tramite dati biometrici e ID governativi. I truffatori hanno imparato a raccogliere questi dati falsificando le pagine dei servizi più diffusi che implementano questi controlli.

In questa pagina fraudolenta di Vivid Money, i truffatori hanno raccolto sistematicamente informazioni incredibilmente dettagliate sulla vittima

Ciò che distingue questi attacchi è che, oltre alle informazioni personali standard, i phisher richiedono foto dei documenti d’identità o del volto della vittima, a volte da più angolazioni. Questo tipo di profilo completo può essere successivamente venduto nei marketplace del Dark Web o utilizzato per furto di identità. Abbiamo approfondito questo processo nel nostro post Cosa succede ai dati rubati tramite phishing?

Truffatori IA

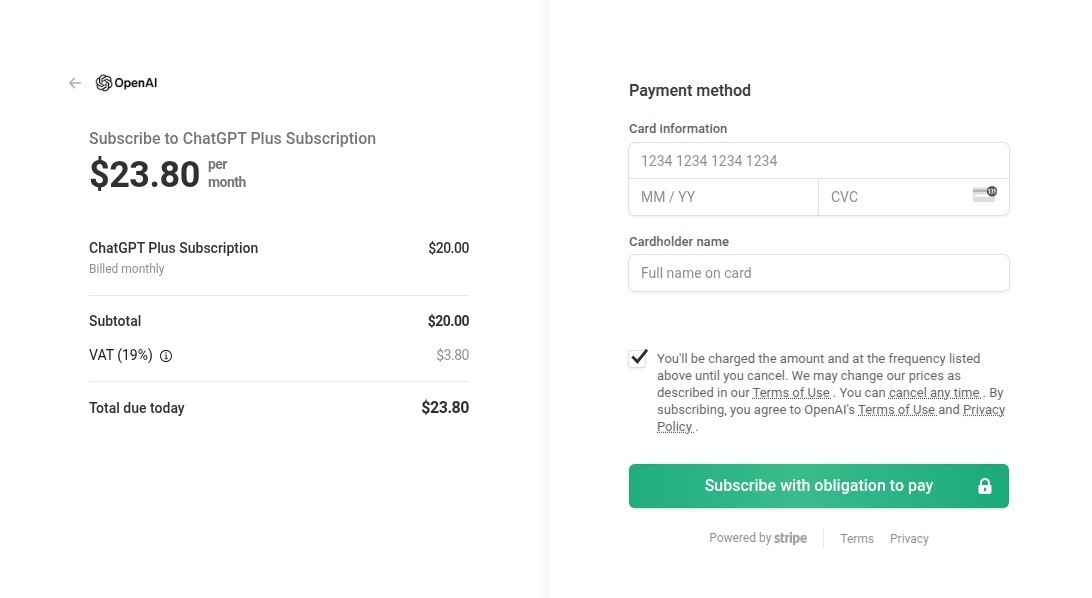

Naturalmente, i truffatori non avrebbero potuto esimersi dal boom dell’intelligenza artificiale. ChatGPT è diventato una grande esca: i truffatori hanno creato false pagine di pagamento per gli abbonamenti a ChatGPT Plus e offerto “richieste univoche” che garantivano di far diventare virali gli utenti sui social media.

Questo è un clone quasi perfetto per i pixel della pagina di pagamento originale di OpenAI

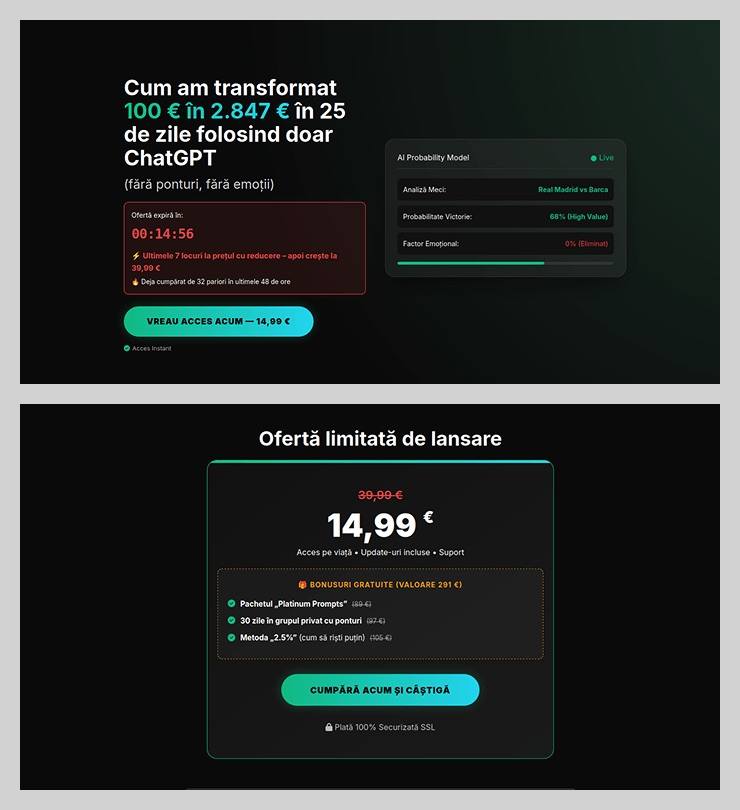

Il programma “guadagna soldi con l’IA” era particolarmente cinico. I truffatori hanno offerto un reddito passivo dalle scommesse presumibilmente piazzate da ChatGPT: il bot fa tutto il lavoro pesante mentre l’utente guarda semplicemente i soldi arrivare. Troppo bello per essere vero? Ma per “cogliere” questa opportunità, bisognava agire in fretta. Il prezzo speciale per “derubare gli utenti” era valido solo per 15 minuti dal momento in cui si faceva clic sulla pagina, non lasciando tempo alle vittime di pensarci due volte.

Hai esattamente 15 minuti per perdere € 14,99! Dopodiché, perdi € 39,99

Su tutta la linea, i truffatori stanno adottando in modo aggressivo l’IA. Stanno sfruttando i deepfake, automatizzando la progettazione di siti Web di alta qualità e generando una copia ottimizzata per le e-mail esplosive. Anche le chiamate in tempo reale con le vittime stanno diventando componenti di schemi più complessi, come abbiamo descritto in dettaglio nel nostro post In che modo phisher e truffatori utilizzano l’IA.

Opportunità di lavoro intrappolate

Una persona in cerca di lavoro è un obiettivo primario per i gli utenti malintenzionati. Offrendo ruoli a distanza ben retribuiti presso grandi marchi, i phisher hanno raccolto i dati personali dei candidati e talvolta li hanno persino spremuti per piccole “tariffe per l’elaborazione dei documenti” o “commissioni”.

“1000 dollari il primo giorno” per un lavoro a distanza per Amazon. Sì, giusto

In configurazioni più sofisticate, i siti di phishing delle “agenzie per il lavoro” richiedevano il numero di telefono collegato all’account Telegram dell’utente durante la registrazione. Per terminare la “registrazione”, la vittima doveva inserire un “codice di conferma”, che in realtà era un codice di autorizzazione Telegram. Dopo essere stato inserito, il sito ha continuato a tormentare il richiedente per ottenere maggiori dettagli del profilo, chiaramente una distrazione per impedirgli di notare la nuova notifica di accesso sul telefono. Per “verificare l’utente”, alla vittima è stato detto di attendere 24 ore, dando ai truffatori, che già avevano messo un piede nella porta, abbastanza tempo per violare definitivamente l’account Telegram.

L’hype è una bugia (ma molto convincente)

Come al solito, i truffatori nel 2025 sono stati pronti a saltare su ogni titolo di tendenza, lanciando campagne e-mail a una velocità vertiginosa.

Ad esempio, in seguito al lancio delle monete meme $TRUMP da parte del presidente degli Stati Uniti, sono apparse esplosioni di truffa promettenti NFT gratuiti da “Trump Meme Coin” e “Trump Digital Trading Cards”. In precedenza abbiamo analizzato esattamente come funzionano le monete meme e come (non) finire sul lastrico.

Nel momento in cui l’iPhone 17 Pro è arrivato sul mercato, è diventato il premio in innumerevoli falsi sondaggi. Dopo aver “vinto”, gli utenti dovevano solo fornire le proprie informazioni di contatto e pagare le spese di spedizione. Una volta inserite le coordinate bancarie, il “vincitore” rischiava di perdere non solo le spese di spedizione, ma ogni centesimo sul conto.

Cavalcando l’onda di Ozempic, i truffatori hanno invaso le caselle di posta con offerte di versioni contraffatte del farmaco o “alternative” approssimative di cui i veri farmacisti non hanno mai sentito parlare.

E durante il tour mondiale delle BLACKPINK, gli spammer si sono rivolti alla pubblicità di “valigie da scooter proprio come quelle usate dalla band”.

Anche il matrimonio di Jeff Bezos nell’estate del 2025 è diventato cibo per le truffe via e-mail “nigeriane”. Gli utenti hanno ricevuto messaggi presumibilmente dallo stesso Bezos o dalla sua ex moglie, MacKenzie Scott. Le e-mail promettevano ingenti somme in nome di beneficenza o come “compensazione” da parte di Amazon.

Come proteggersi

Come si può vedere, i truffatori non conoscono limiti quando si tratta di inventare nuovi modi per rubarti denaro e dati personali, o addirittura la tua intera identità. Questi sono solo alcuni degli esempi più selvaggi del 2025; è possibile approfondire l’analisi completa del panorama delle minacce di phishing e spam all’indirizzo Securelist. Nel frattempo, ecco alcuni suggerimenti per non diventare una vittima. Assicurati di condividerli con amici e familiari, in particolare bambini, adolescenti e parenti in là con gli anni. Questi gruppi sono spesso i principali bersagli nel mirino dei truffatori.

- Controlla l’URL prima di immettere dati. Anche se la pagina sembra perfetta per i pixel, la barra degli indirizzi può segnalare il giochetto.

- Non seguire i collegamenti nei messaggi sospetti, anche se provengono da qualcuno che conosci. Il loro account potrebbe essere stato facilmente violato.

- Non condividere mai i codici di verifica con nessuno. Questi codici sono le chiavi principali della tua vita digitale.

- Abilita l’autenticazione a due fattori (2FA) ovunque possibile. Aggiunge un ulteriore ostacolo cruciale per gli hacker.

- Diffida delle offerte “troppo belle per essere vere”. iPhone gratis, soldi facili e regali di sconosciuti sono quasi sempre una trappola. Per un aggiornamento, consulta il nostro post Phishing 101: cosa fare se si riceve un’e-mail di phishing.

- Installa una protezione affidabile in tutti i dispositivi. Kaspersky Premium blocca automaticamente i siti di phishing, gli allegati dannosi e le esplosioni di spam prima ancora che tu abbia la possibilità di fare clic. Inoltre, la nostra app Kaspersky per Android è dotata di un sistema anti-phishing a tre livelli in grado di fiutare e neutralizzare i collegamenti dannosi presenti in qualsiasi messaggio da qualsiasi app. Maggiori informazioni a riguardo nel nostro post Un nuovo livello di protezione anti-phishing in Kaspersky for Android.

phishing

phishing

Consigli

Consigli