L’anno scorso abbiamo iniziato a collaborare con le forze dell’ordine olandesi per lanciare il sito web NoRansom, creato per aiutare le vittime del ransomware CoinVault a ripristinare l’accesso ai propri dati. In seguito, abbiamo aggiunto un paio di altri strumenti gratuiti per ripristinare i file criptati da altri cryptor tra cui TeslaCrypt e CryptXXX.

Oggi abbiamo dato un altro grande passo in avanti nella crociata contro i ransomware! Insieme alla polizia olandese, Europol e Intel Security, abbiamo creato NoMoreRansom.org, un sito web il cui obiettivo è raccogliere il maggior numero di decryptor in circolazione.

Nel contempo, abbiamo aggiunto una “cura” che possa aiutare le vittime del ransomware Shade a ripristinare i loro file. Lo offriamo gratuitamente, come molte altre.

Shade

Shade è parte della famiglia ransomware denominata cryptor, emersa all’inizio del 2015. I Trojan Shade usano spam dannosa o kit exploit come vettori di attacco principale. Quest’ultimo è uno dei metodi più pericolosi perché la vittima non deve aprire nessun file: è sufficiente una sola visita a un sito web infetto.

Quando il ransomware si infiltra nel sistema di una vittima, il Trojan richiede al server command-and-control (C&C) l’invio di una chiave crittografica; oppure, se il server dovesse non essere disponibile, potrebbe usare una chiave già inclusa nel Trojan. Tutto ciò significa che anche se il PC si disconnette da Internet, le funzioni del ransomware sono operative e possono agire sul sistema.

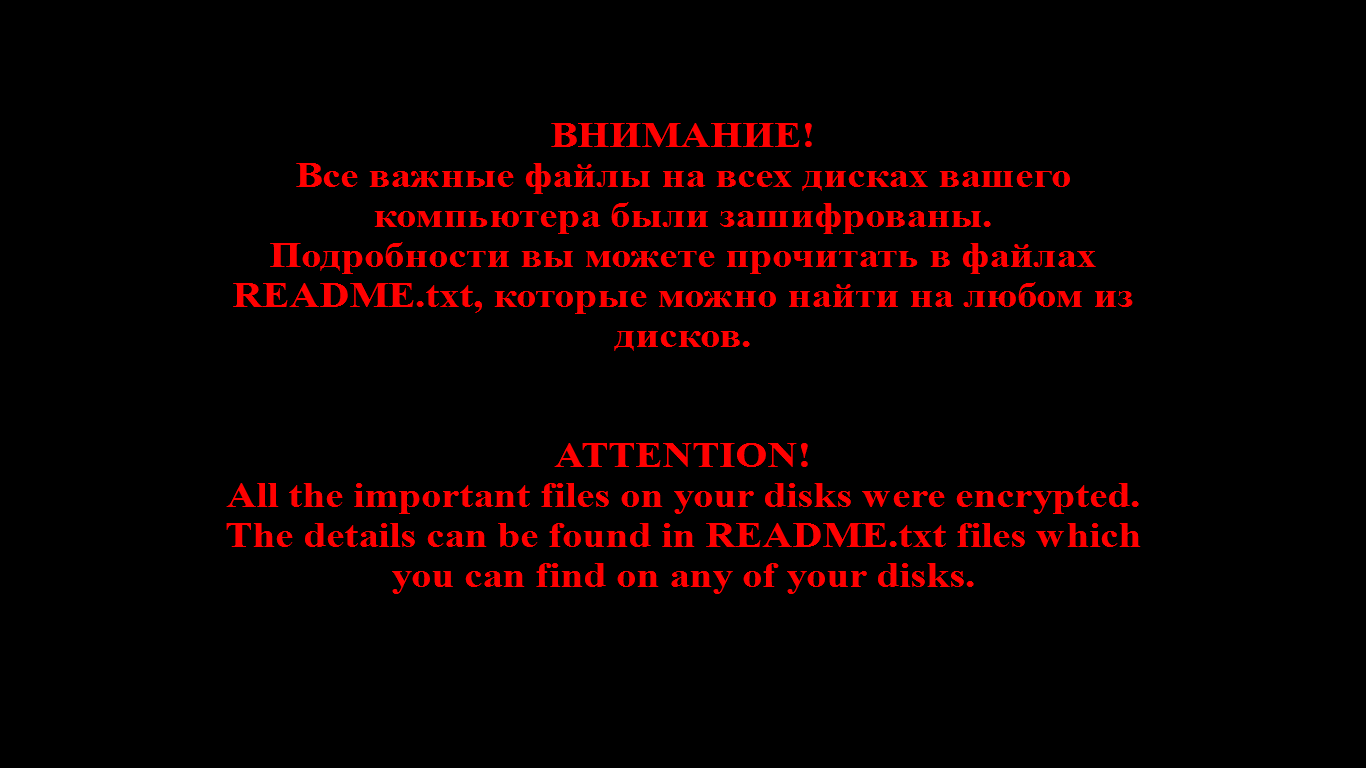

Il malware poi inizia a criptare i file. Shade è capace di criptare più di 150 formati, tra cui file di Microsoft Office, immagini e cartelle. Quando cripta, Shade aggiunge al nome del file le estensioni .xtbl o .ytbl. Una volta che il processo crittografico è giunto al termine, appare un messaggio di riscatto sullo schermo.

Ma l’attacco non si conclude con la crittografia dei file. Mentre la vittima entra in panico e cerca disperatamente il decryptor (o si mette in moto per pagare il riscatto), Shade scarica altri malware per compromettere ulteriormente il PC.

Come ottenere il decryptor gratis

Siete caduti vittima di Shade? Non vi preoccupate, abbiamo delle buone notizie per voi! Non sarà necessario che paghiate il riscatto e potrete avere indietro i vostri file. Ecco quello che dovete fare:

- Visitate NoMoreRansom.org.

- Nella parte inferiore del sito, troverete due icone che vi permetteranno di scaricate il decryptor. Potrete scegliere se scaricare il decryptor di Intel Security o Kaspersky Lab. Le seguenti istruzioni sono per il nostro decryptor.

- Decomprimete il fil zip scaricato, zip.

- Eseguite ShadeDecryptor.exe.

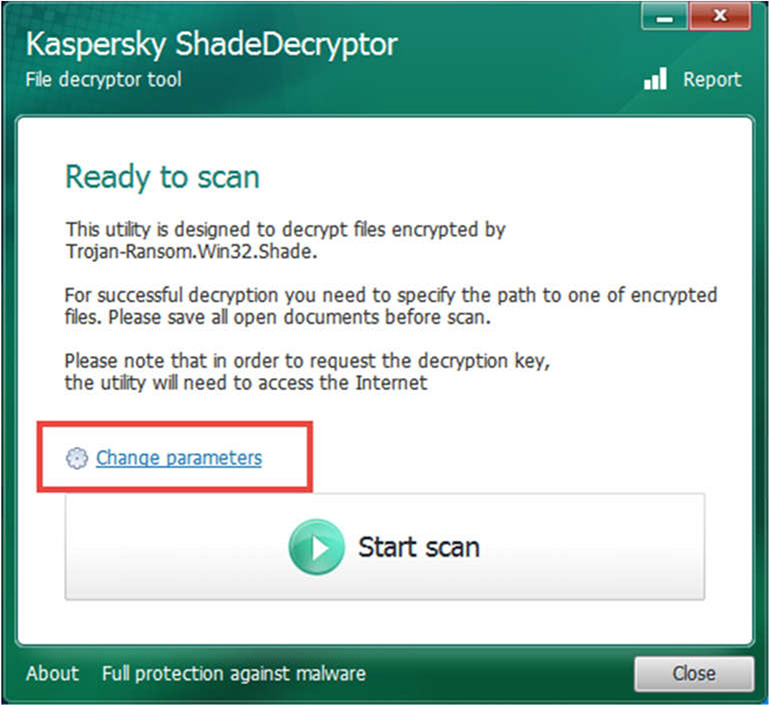

- Nella finestra di Kaspersky ShadeDecryptor, cliccate su Change Parameters (Cambia i parametri).

- Scegliete quali sezione volete che il programma controlli alla ricerca di file criptati.

- Nella stessa finestra, trovate anche la possibilità di selezionare Delete crypted files after decryption, ovvero “Cancella i file criptati dopo la decrittazione”, ma non la consigliamo a meno che non siate sicuri al 100% che i vostri file siano stati rispristinati.

- Cliccate su OK per ritornare alla schermata principale. Cliccate su Start Scan (Avvia scansione).

- Alla voce Specify the path to one of encrypted files (Seleziona il percorso che porta a uno dei file criptati), scegliete uno dei file criptati e cliccate su Open (Apri).

- Se l’applicazione dice di non poter individuare automaticamente l’ID della vittima, specificate il percorso del file che porta al file txt che è essenzialmente il messaggio di riscatto lanciato dal ransomware e che contiene l’ID in questione.

Ora i vostri file dovrebbero essere stati decriptati. Godetevi quindi i soldi che avete risparmiato! Proteggetevi dai futuri attacchi ransomware usando una robusta soluzione di sicurezza come Kaspersky Internet Security. Per maggiori informazioni e consigli sui ransomware, leggete questo post.

cryptor

cryptor

Consigli

Consigli