Anche se conservi le criptovalute in un cold wallet e utilizzi dispositivi Apple, che godono di una solida reputazione per la sicurezza, i criminali informatici potrebbero comunque trovare il modo di prosciugare i tuoi fondi. Questi utenti malintenzionati stanno combinando noti trucchi in nuove catene di attacco, tra cui l’adescamento delle vittime proprio all’interno dell’App Store.

Cloni di portafogli di criptovaluta

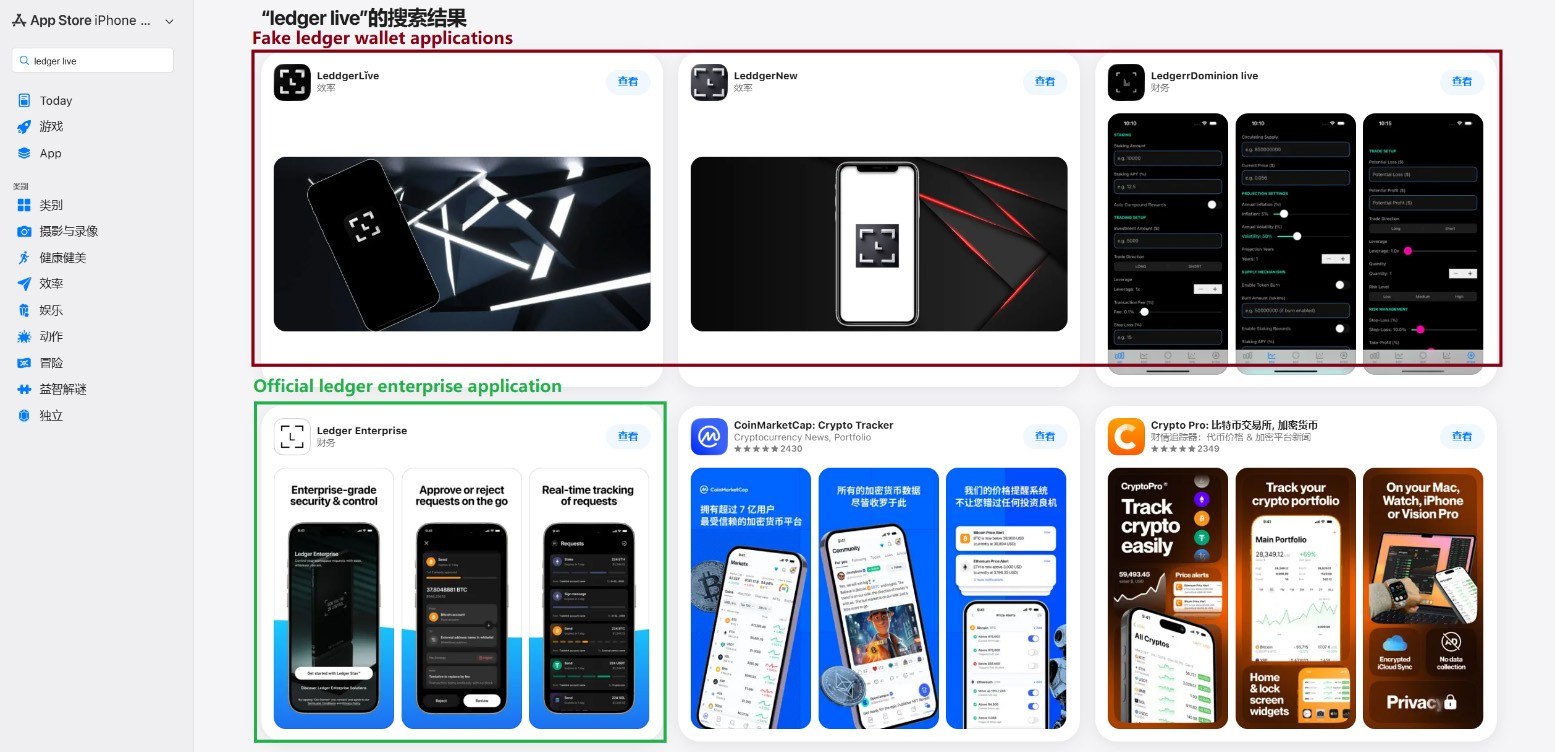

Lo scorso marzo abbiamo scoperto app di phishing in cima alle classifiche degli App Store cinesi con icone e nomi che imitano i popolari strumenti di gestione dei portafogli di criptovaluta. Poiché le restrizioni regionali bloccano diverse app di portafogli ufficiali dell’App Store cinese, gli autori degli attacchi sono intervenuti per colmare il vuoto. Hanno creato app false utilizzando icone simili alle originali e nomi con errori di battitura intenzionali, in grado di aggirare la moderazione dell’App Store e trarre in inganno gli utenti.

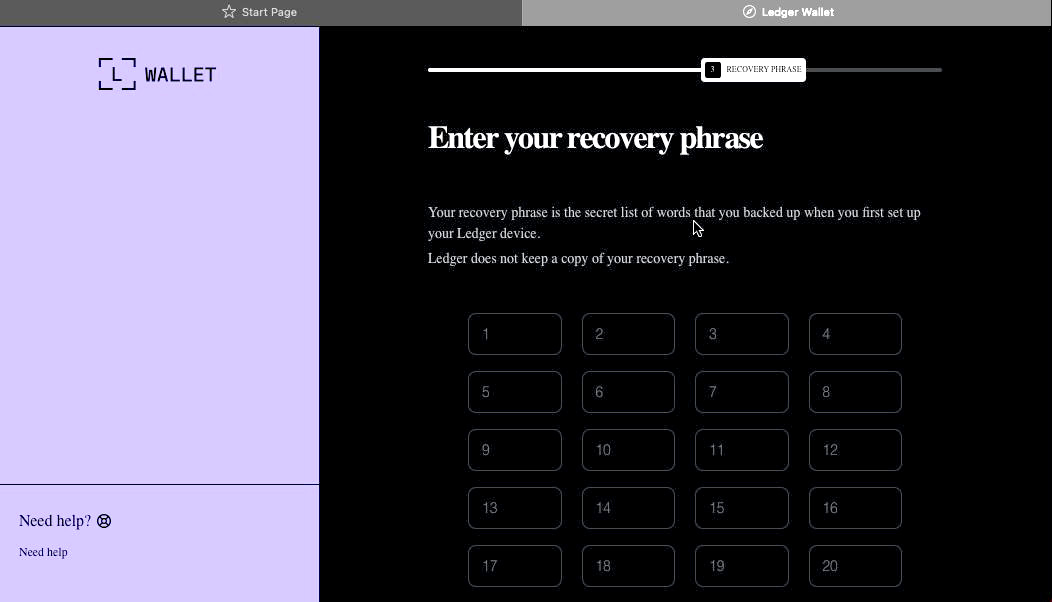

App di phishing nell’App Store visualizzate nei risultati di ricerca per Ledger Wallet (ex Ledger Live)

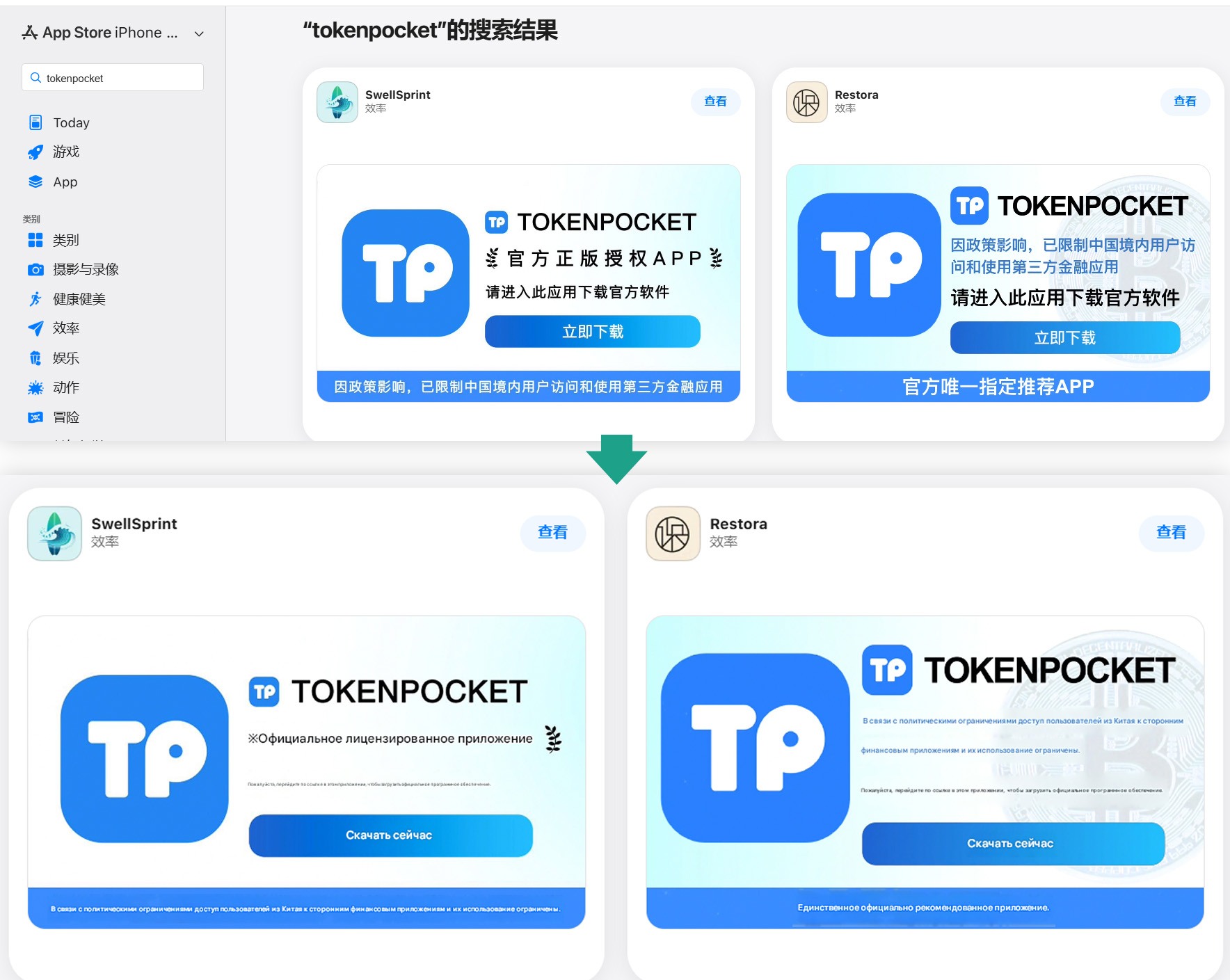

Oltre a queste, abbiamo rilevato una serie di app con nomi e icone che non avevano nulla a che fare con la criptovaluta. Tuttavia, i banner promozionali affermavano che potevano essere utilizzati per scaricare e installare app di portafogli ufficiali che altrimenti non sarebbero disponibili nell’App Store dell’area geografica di riferimento.

Banner nelle pagine delle app che affermano di poter essere utilizzati per scaricare l’app TokenPocket ufficiale, che non è presente nell’App Store locale

In totale sono state identificate 26 app di phishing che imitano i seguenti portafogli noti:

- MetaMask

- Ledger

- Trust Wallet

- Coinbase

- TokenPocket

- imToken

- Bitpie

Poche altre app molto simili non contenevano ancora funzionalità di phishing, ma tutti i segnali indicano che erano collegate agli stessi utenti malintenzionati. È probabile che prevedano di aggiungere funzionalità dannose negli aggiornamenti futuri.

Per ottenere l’approvazione di queste app per l’App Store, gli sviluppatori hanno aggiunto funzionalità di base, come un gioco, una calcolatrice o un’agenda.

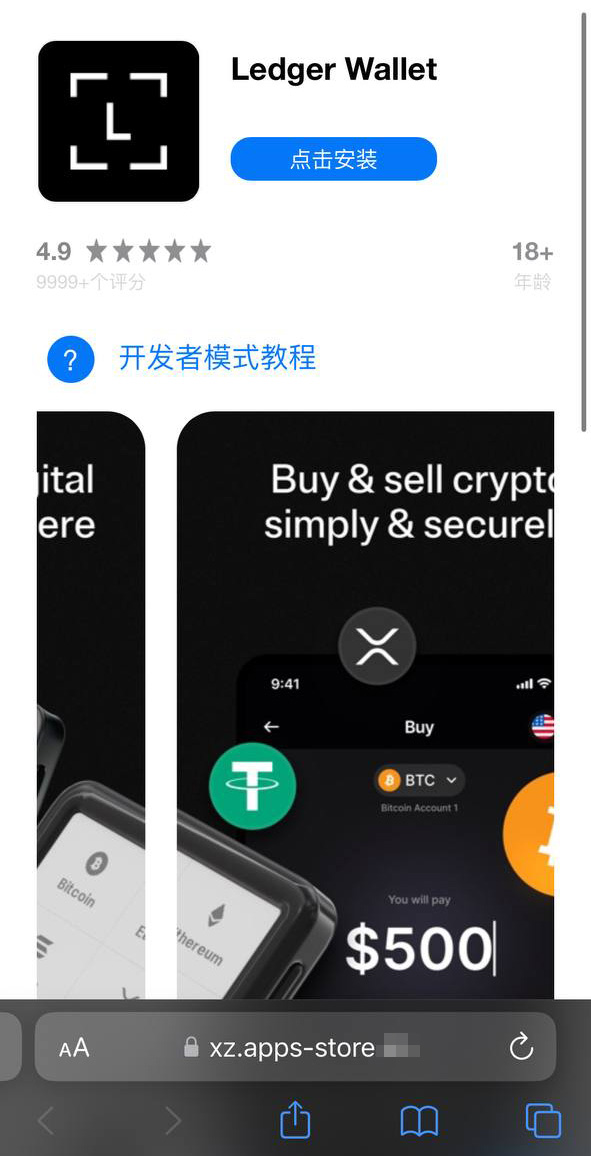

L’installazione di uno di questi cloni è il primo passo verso la perdita delle criptovalute. Sebbene le app stesse non rubino criptovaluta, seedphrase o password, fungono da esca per creare fiducia da parte degli utenti in quanto sono elencate nell’App Store ufficiale. Una volta installata e avviata, tuttavia, l’app apre un sito di phishing nel browser della vittima, progettato per assomigliare all’App Store, che richiede quindi all’utente di installare una versione compromessa del portafoglio di criptovaluta pertinente. Gli autori dell’attacco hanno creato più versioni di questi moduli dannosi, ciascuna personalizzata per un portafoglio specifico. Una descrizione tecnica dettagliata di questo attacco è disponibile nel nostro post Securelist.

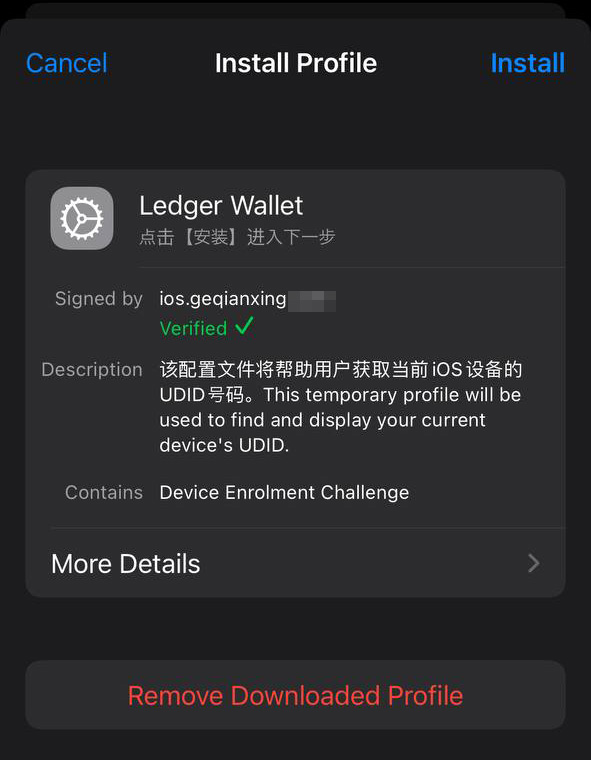

Alla vittima che si innamora dello stratagemma viene prima richiesto di installare un profilo di provisioning, che consente il sideload delle app su un iPhone all’esterno dell’App Store. Il profilo viene quindi utilizzato per installare la stessa app dannosa.

Un sito App Store falso che richiede all’utente di installare un’app mascherata da Ledger

Nell’esempio precedente, il malware è basato sull’app Ledger originale con funzionalità Trojan integrata. L’app sembra identica all’originale, ma quando è connessa a un portafoglio hardware visualizza una finestra che richiede una seedphrase, presumibilmente per ripristinare l’accesso. Non si tratta di una procedura standard: in genere è sufficiente immettere un PIN, mai una frase di ripristino. Se una vittima viene ingannata dall’apparente legittimità dell’app e inserisce la propria seedphrase, questa viene immediatamente inviata al server degli autori dell’attacco, garantendo loro l’accesso completo alle criptovalute della vittima.

Trasferimento laterale all’esterno dell’App Store

Un componente critico di questo schema prevede l’installazione di malware nell’iPhone della vittima ignorando l’App Store e il relativo processo di verifica. Viene eseguito in modo molto simile all’infostealer SparkKitty iOS scoperto in precedenza. Gli autori dell’attacco sono riusciti a ottenere l’accesso all’Apple Developer Enterprise Program. Per soli 299 dollari statunitensi all’anno, e a seguito di un colloquio e di una verifica aziendale, questo programma consente alle entità di rilasciare i propri profili di configurazione e le proprie app per il download diretto nei dispositivi degli utenti senza mai pubblicarli nell’App Store.

Per installare l’app, la vittima deve prima installare un profilo di configurazione che consenta il download diretto del malware, ignorando l’App Store. Prendere nota del segno di spunta di verifica verde

In generale, i profili aziendali sono progettati per consentire alle organizzazioni di distribuire le app interne nei dispositivi dei dipendenti. Queste app non richiedono la pubblicazione dell’App Store e possono essere installate in un numero illimitato di dispositivi. Purtroppo si abusa spesso di questa funzionalità. Questi profili vengono spesso utilizzati per software che non soddisfano i criteri Apple, ad esempio casinò online, mod piratati e, naturalmente, malware.

Questo è esattamente il motivo per cui il sito falso che imita l’Apple Store richiede all’utente di installare un profilo di configurazione prima di distribuire l’app firmata da tale profilo.

Furto di criptovaluta tramite app ed estensioni macOS

Molti proprietari di criptovalute preferiscono gestire i propri portafogli da un computer anziché da uno smartphone, spesso scegliendo i Mac per l’attività. Non sorprende, quindi, che gli infostealer macOS più diffusi prendano di mira i dati dei portafogli di criptovaluta in un modo o nell’altro. Di recente, tuttavia, si è diffusa una nuova tattica dannosa: oltre a rubare i dati salvati, gli autori degli attacchi inseriscono finestre di dialogo di phishing direttamente in applicazioni di portafogli legittime già installate nei computer degli utenti. All’inizio di quest’anno, l’infostealer di MacSync ha adottato questa funzionalità. Si infiltra nei sistemi tramite gli attacchi ClickFix: gli utenti alla ricerca di software vengono adescati su siti falsi con istruzioni fraudolente per l’installazione dell’app eseguendo comandi in Terminal. Viene quindi eseguito l’infostealer, che estrae le password e i cookie salvati in Chrome, le chat dai più diffusi programmi di messaggistica e i dati dalle estensioni dei portafogli di criptovaluta basate su browser.

Ma la parte più interessante è cosa succede dopo. Se la vittima ha già installato un’app Trezor o Ledger legittima, l’infostealer scarica i moduli aggiuntivi e… scambia i frammenti dell’app con il proprio codice trojan. Il malware quindi firma nuovamente il file modificato in modo che, dopo aver apportato queste “correzioni”, Gatekeeper (un meccanismo di protezione integrato in macOS) consente l’esecuzione dell’applicazione senza una richiesta di autorizzazione aggiuntiva da parte dell’utente. Sebbene questo trucco non sempre funzioni, è efficace per le app più semplici basate sul popolare framework Electron.

L’app trojan richiede all’utente la seedphrase del portafoglio

Quando l’app trojan viene aperta, simula un errore e avvia un “processo di ripristino”, richiedendo all’utente la seedphrase del portafoglio.

Oltre a MacSync, gli sviluppatori di altri popolari infostealer macOS hanno adottato lo stesso approccio di trojanizzazione. In precedenza abbiamo descritto in dettaglio un meccanismo simile utilizzato per compromettere i portafogli Exodus e Bitcoin-Qt.

Come tenere al sicuro le risorse di criptovaluta

Più e più volte, gli autori degli attacchi hanno dimostrato che nessun dispositivo è veramente invincibile. Con così tanti sviluppatori e utenti di criptovalute che preferiscono macOS e iOS, gli autori delle minacce hanno progettato e distribuito attacchi su scala industriale per entrambe le piattaforme. Restare al sicuro richiede una difesa approfondita supportata da scetticismo e vigilanza.

- Scarica le app solo da fonti attendibili: il sito Web ufficiale dello sviluppatore o la relativa pagina dell’App Store. Poiché il malware può entrare negli store ufficiali, verifica sempre l’editore dell’app.

- Controlla la valutazione dell’app, la data di pubblicazione e il contatore dei download.

- Leggi le recensioni, specialmente quelle negative. Ordina le recensioni in base alla data per valutare la versione più recente. Gli utenti malintenzionati spesso iniziano con un’app perfettamente innocente che ottiene valutazioni elevate prima di introdurre funzionalità dannose in un aggiornamento successivo.

- Non copiare e incollare mai i comandi nel Terminal a meno che tu non sia sicuro al 100% di quello che fanno. Questi attacchi sono diventati molto popolari ultimamente, spesso mascherati da passaggi di installazione per app di intelligenza artificiale come Claude Code o OpenClaw.

- Utilizza un sistema di protezione completo su tutti i computer e smartphone. Noi consigliamo Kaspersky Premium. Questo aiuta notevolmente a ridurre il rischio di visitare siti di phishing o installare app dannose.

- Non immettere mai la seedphrase in un’app hardware dei portafogli, in un sito Web o in una chat. In ogni scenario, che si tratti di migrazione a un nuovo portafoglio, reinstallazione delle app o ripristino di un portafoglio, la frase iniziale deve essere immessa esclusivamente nel dispositivo hardware stesso, mai in un’app desktop o mobile.

- Verifica sempre l’indirizzo del destinatario sullo schermo dell’hardware del portafoglio per prevenire attacchi che implicano lo scambio di indirizzi.

- Memorizza le seedphrase nel modo più sicuro possibile, ad esempio su una placca di metallo o in una busta sigillata in una cassetta di sicurezza. È meglio non archiviarle affatto in un computer, ma se si tratta dell’unica opzione, utilizza un archivio criptato sicuro come Kaspersky Password Manager.

Credi ancora che i dispositivi Apple siano a prova di proiettile? Ripensaci mentre leggi quanto segue:

• iPhone e la fine dell’invincibilità: uno sguardo a DarkSword e Coruna

• Predator vs iPhone: l’arte della sorveglianza invisibile

• Le tue cuffie Bluetooth ti spiano?

• AirBorne: attacchi ai dispositivi Apple tramite vulnerabilità in AirPlay

iOS

iOS

Consigli

Consigli