Nel 2022 ci siamo dedicati a un metodo di attacco chiamato browser-in-the-browser, originariamente sviluppato dal ricercatore di sicurezza informatica noto come mr.d0x. All’epoca non esisteva alcun esempio reale dell’utilizzo di questo modello in natura. Sono passati quattro anni e gli attacchi browser-in-the-browser sono passati da teorici a reali: ora gli autori degli attacchi li stanno utilizzando sul campo. In questo post, esaminiamo cos’è esattamente un attacco browser-in-the-browser, mostriamo in che modo gli hacker lo distribuiscono e, soprattutto, spieghiamo come evitare di diventarne la prossima vittima.

Che cos’è un attacco browser-in-the-browser (BitB)?

Per cominciare, rinfreschiamoci un po’ la memoria su cosa si è inventato mr.d0x. Il fulcro dell’attacco deriva dalla sua osservazione di quanto siano diventati avanzati i moderni strumenti di sviluppo Web (HTML, CSS, JavaScript e simili). È questa consapevolezza che ha ispirato il ricercatore a elaborare un modello di phishing particolarmente elaborato.

Un attacco browser-in-the-browser è una forma sofisticata di phishing che utilizza il Web design per creare siti Web fraudolenti che imitano le finestre di accesso per servizi noti come Microsoft, Google, Facebook o Apple e che sembrano proprio reali. L’idea del ricercatore prevede che un utente malintenzionato costruisca un sito dall’aspetto legittimo per attirare le vittime. Una volta lì, gli utenti non possono lasciare commenti o effettuare acquisti a meno che prima non “eseguano l’accesso”.

L’accesso sembra abbastanza semplice: è sufficiente fare clic sul pulsante Accedi con {popular service name}. Ed è qui che le cose si fanno interessanti: invece di una vera e propria pagina di autenticazione fornita dal servizio legittimo, l’utente visualizza un modulo falso all’interno del sito dannoso, esattamente come… un pop-up del browser. Inoltre, la barra degli indirizzi nel pop-up, sempre visualizzata dagli utenti malintenzionati, mostra un URL perfettamente legittimo. Neanche un’ispezione ravvicinata è in grado di rivelare il trucco.

Da lì, l’ignaro utente immette le proprie credenziali per Microsoft, Google, Facebook o Apple in questa finestra di rendering e tali dettagli vanno direttamente ai criminali informatici. Per un po’ questo schema è rimasto un esperimento teorico del ricercatore nel campo della sicurezza. Adesso gli autori degli attacchi del mondo reale lo hanno aggiunto ai loro arsenali.

Furto delle credenziali di Facebook

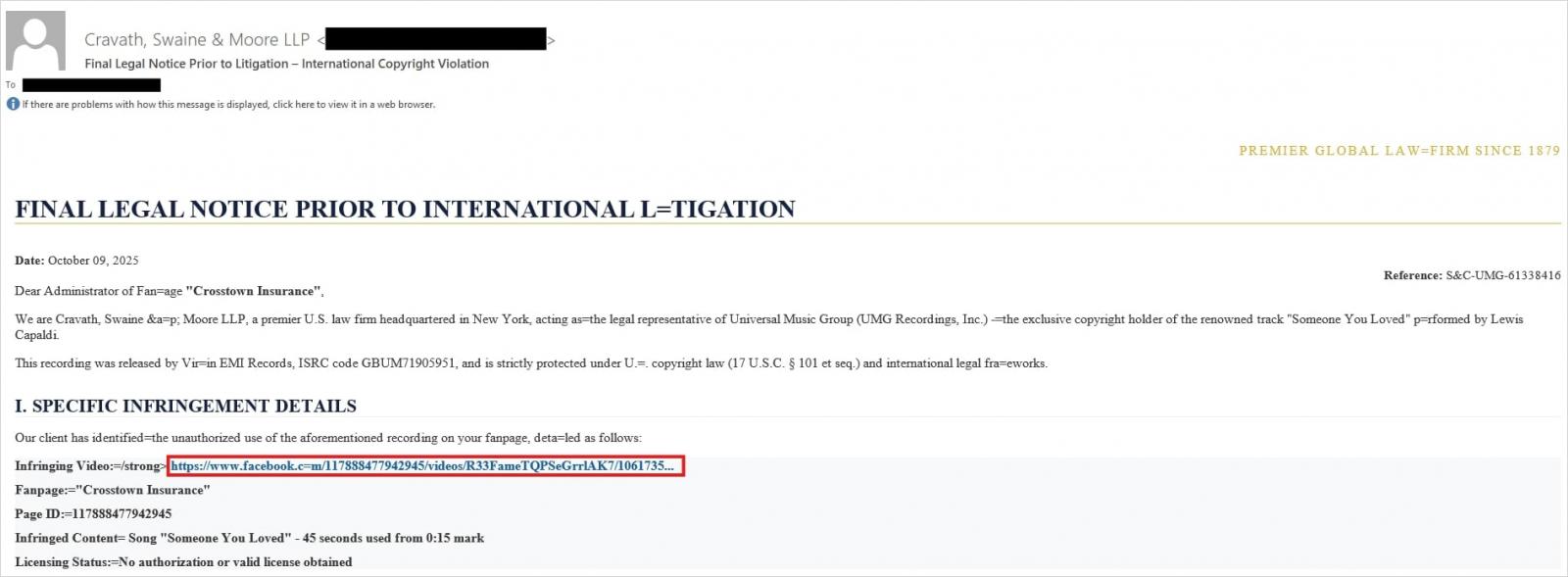

Gli autori degli attacchi hanno dato una svolta al concetto originale di mr.d0x: i recenti successi di browser-in-the-browser sono stati iniziati con e-mail progettate per allarmare i destinatari. Ad esempio, una campagna di phishing si è presentata come uno studio legale che informava l’utente di aver commesso una violazione del copyright pubblicando qualcosa su Facebook. Il messaggio includeva un collegamento dall’aspetto credibile al post incriminato.

Gli autori dell’attacco hanno inviato messaggi per conto di un falso studio legale sostenendo una presunta violazione del copyright, completi di un collegamento presumibilmente al post problematico di Facebook. Fonte

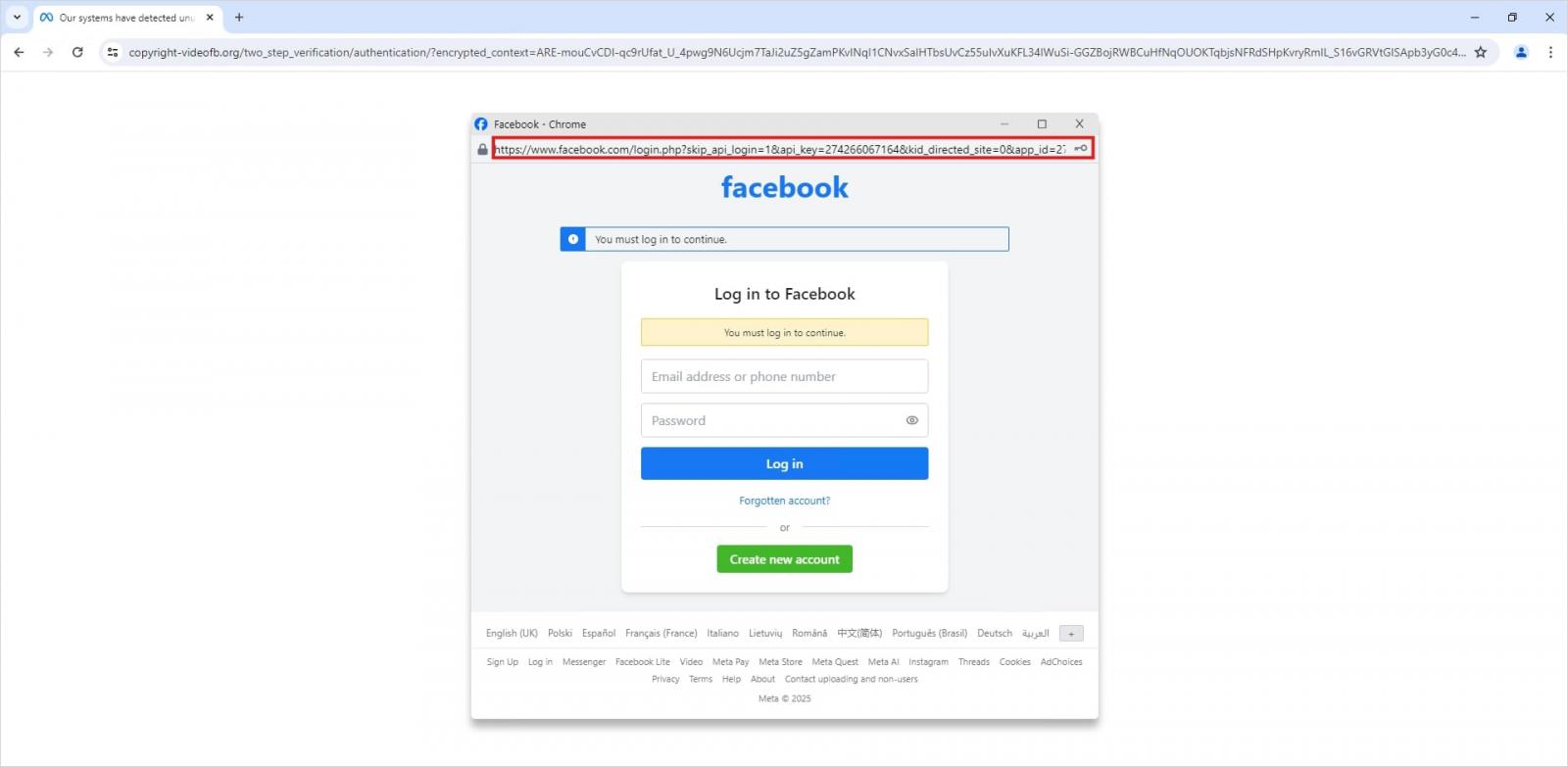

È interessante notare che per far abbassare la guardia alla vittima, facendo clic sul collegamento non si apriva immediatamente una pagina di accesso a Facebook falsa. La vittima è stata invece accolta per la prima volta da un Meta CAPTCHA fasullo. Solo dopo alla vittima è stato presentato il pop-up di autenticazione falso.

Non si tratta di un vero pop-up del browser; si tratta di un elemento del sito Web che imita una pagina di accesso di Facebook, uno stratagemma che consente agli utenti malintenzionati di visualizzare un indirizzo perfettamente convincente. Fonte

Naturalmente, la falsa pagina di accesso di Facebook ha seguito il progetto di mr.d0x: è stata creata interamente con strumenti di Web design per raccogliere le credenziali della vittima. Nel frattempo, l’URL visualizzato nella barra degli indirizzi contraffatta puntava al sito Facebook reale: www.facebook.com.

Per evitare di cadere vittima:

Il fatto che ora i truffatori stiano distribuendo attacchi browser-in-the-browser dimostra che il loro bagaglio di trucchi è in continua evoluzione. Ma non disperare: c’è un modo per capire se una finestra di accesso è legittima. Un gestore di password può venirti in soccorso e, tra le altre cose, funge da affidabile cartina tornasole di sicurezza per qualsiasi sito Web.

Questo perché quando si tratta di compilare automaticamente le credenziali, un gestore di password esamina l’URL effettivo, non ciò che sembra mostrare la barra degli indirizzi o l’aspetto della pagina stessa. A differenza di un utente umano, un gestore di password non può essere ingannato con tattiche browser-in-the-browser o altri trucchi, come domini con un indirizzo leggermente diverso (typosquatting) o moduli di phishing sepolti in annunci e pop-up. C’è una semplice regola: se il gestore di password offre di compilare automaticamente nome utente e password, ci si trova in un sito Web per cui sono state precedentemente salvate le credenziali. Se non lo fa, c’è qualcosa che non va.

Oltre a ciò, seguire i nostri consigli collaudati ti aiuterà a difenderti da vari metodi di phishing, o almeno a ridurre al minimo le ricadute se un attacco ha esito positivo:

- Abilita l’autenticazione a due fattori (2FA) per ogni account che la supporta. Idealmente, utilizza i codici monouso generati da un’app di autenticazione dedicata come secondo fattore. Questo consente di eludere gli schemi di phishing progettati per intercettare i codici di conferma inviati tramite SMS, app di messaggistica o e-mail. Ulteriori informazioni sulla 2FA con codice monouso sono disponibili nel nostro post dedicato.

- Utilizza le passkey. L’opzione di accesso con questo metodo può anche servire come segnale che ci si trova in un sito legittimo. Informazioni aggiuntive sulle passkey e su come iniziare a utilizzarle sono disponibili nel nostro approfondimento sulla tecnologia.

- Imposta password univoche e complesse per tutti i tuoi account. Qualunque cosa tu faccia, non riutilizzare mai la stessa password in account diversi. Di recente abbiamo spiegato cosa rende una password veramente complessa nel nostro blog. Per generare combinazioni uniche (senza doverle ricordare) Kaspersky Password Manager è la soluzione migliore. Come bonus aggiuntivo, può anche generare codici monouso per l’autenticazione a due fattori, memorizzare le passkey e sincronizzare password e file tra i vari dispositivi.

Infine, questo post serve come ennesimo promemoria del fatto che gli attacchi teorici descritti dai ricercatori di sicurezza informatica spesso trovano la loro via di fuga. Quindi, tenete d’occhio il nostro blog e iscrivetevi al nostro canale Telegram per rimanere aggiornati sulle minacce più recenti per la sicurezza digitale e su come renderle innocue.

Leggi di più sulle altre tecniche di phishing creative utilizzate dai truffatori ogni giorno:

• Phishing e spam: le campagne più pazze del 2025

• Cosa succede ai dati rubati tramite phishing?

• In che modo phisher e truffatori utilizzano l’AI

• Phishing chiavi in mano

• Phishing progressivo: come le PWA vengono usate per rubare password

phishing

phishing

Consigli

Consigli