Funzionalità di Kaspersky Container Security

Come utilizziamo Kaspersky Container Security per le attività di Kaspersky e perché per noi è molto più di un semplice scanner di immagini.

2844 Articoli

Come utilizziamo Kaspersky Container Security per le attività di Kaspersky e perché per noi è molto più di un semplice scanner di immagini.

I tentativi di dirottare le risorse IA hanno raggiunto una scala industriale. In che modo l’infrastruttura IA viene presa di mira e quali misure difensive è necessario implementare?

In che modo le forze dell’ordine e le agenzie di intelligence sfruttano i dati dei veicoli connessi e cosa potrebbe essere divulgato dall’auto.

Abbiamo rivisitato il nostro studio sul cracking delle password del mondo reale divulgate nel Dark Web, condotto originariamente due anni fa. I risultati sono deludenti: quasi una password su due può essere decifrata in meno di un minuto e tre su cinque richiedono meno di un’ora. Come possiamo abbandonare le password non sicure?

In che modo la famiglia di vulnerabilità AirSnitch minaccia le reti aziendali e quali modifiche è necessario apportare all’architettura e alle impostazioni di rete per rimanere protetti.

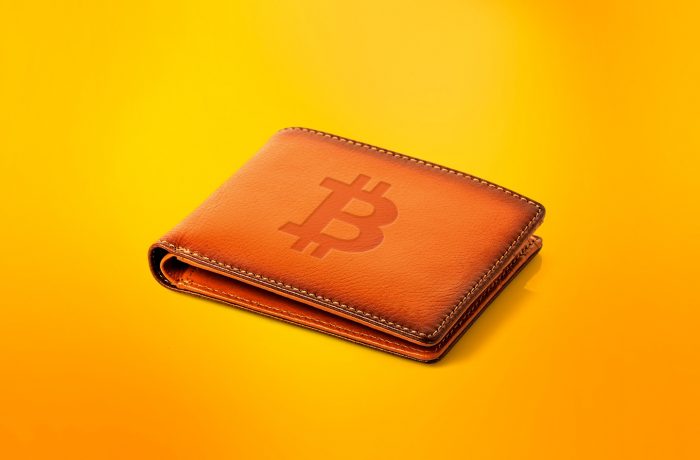

Abbiamo scoperto oltre una ventina di app di phishing che imitano i famosi portafogli di criptovalute proprio nell’App Store ufficiale. Ecco un’analisi delle nuove ondate di attacchi contro gli utenti di iPhone e Mac e le loro criptovalute.

Un attacco mirato alla catena di approvvigionamento tramite un popolare software per il montaggio di immagini disco.

La protezione di una console di sicurezza è più critica di quanto si possa pensare. Ecco le informazioni dettagliate sulla compromissione del livello di controllo e su come evitare che accada.

L’emergere di DarkSword e Coruna, due nuovi malware per iOS, mostra come gli strumenti di intelligence di un governo possono diventare armi nelle mani dei criminali informatici. Analizziamo come funzionano questi attacchi, perché sono pericolosi e come non farsi infettare.

Esaminiamo come l’app Be My Eyes aiuta gli utenti non vedenti e ipovedenti e verifichiamo se è davvero efficace nell’individuare le minacce informatiche, con suggerimenti essenziali sulla sicurezza per la comunità dei non vedenti.

Come gestire le vulnerabilità durante lo sviluppo o l’utilizzo di software open source.

In che modo il boom dell’IA e la crescente dipendenza dai componenti open source stanno accumulando debiti previdenziali aziendali e cosa si può effettivamente fare al riguardo.

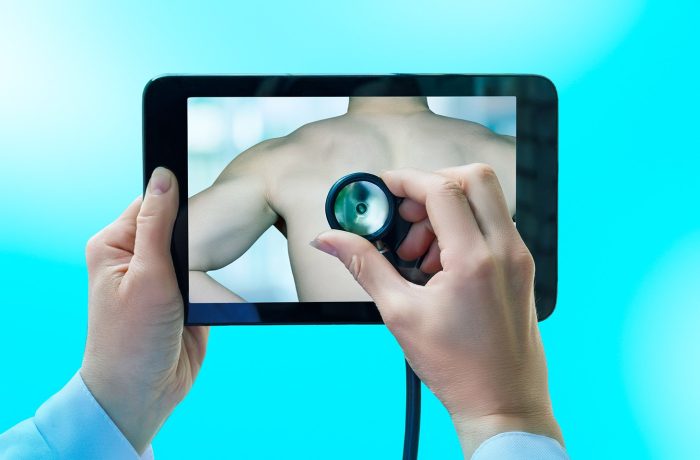

I servizi e le app di telemedicina stanno aumentando in popolarità in questo momento, aumentando sempre di più la disponibilità dei servizi medici. Ma quanto è sicura la telemedicina e che tipo di rischi comporta?

I backup personali e i NAS domestici sono ora nel mirino dei criminali informatici. Analizziamo esattamente il modo in cui gli hacker effettuano il criptaggio dei dati e come fermarli.

Nel 2025, proprio come l’anno precedente, gli attacchi alla supply chain sono rimasti una delle minacce più gravi per le organizzazioni. Analizziamo gli incidenti più degni di nota dello scorso anno.

A novembre 2025 l’ecosistema npm è stato colpito da una marea di pacchetti indesiderati facenti parte della campagna dannosa IndonesianFoods. Stiamo analizzando le lezioni apprese da questo incidente.

In che modo le soluzioni di sicurezza open source sono diventate il punto di partenza per un massiccio attacco ad altre applicazioni diffuse e cosa dovrebbero fare le organizzazioni che le utilizzano.

I criminali informatici stanno ora distribuendo le applicazioni Web generate da Bubble, un builder di app basato sull’intelligenza artificiale, per cercare le credenziali aziendali.

Analizziamo in che modo le allucinazioni dell’assistente IA possono diventare letali e spieghiamo i principi fondamentali da seguire per evitare di diventare una vittima accidentale del progresso.

Gli autori delle minacce promuovono pagine contenenti istruzioni dannose per l’installazione degli agenti di intelligenza artificiale destinati all’automazione dei flussi di lavoro.

Esaminiamo il motivo per cui le app per la salute mentale sono diventate un grattacapo e come ridurre al minimo i rischi di fughe di dati medici.