Parliamo e parliamo (e parliamo) su come comportarsi (e anche come sopravvivere) nel mondo digitale. Speriamo di non averlo fatto invano (e che i nostri lettori abbiano imparato qualcosa da noi e continuino a insegnarlo ai loro amici e ai loro parenti). È molto importante.

Ma a volte diamo per scontato la conoscenza di alcuni termini specifici e di alcune espressioni. Quindi oggi torniamo alle basi per parlare di tre principi fondamentali dell’antivirus.

1. Firme

I database degli antivirus contengono quelle che vengono chiamate firme, sia nell’uso comune che per iscritto. In realtà, le firme classiche non sono state utilizzate per circa 20 anni.

Fin dal principio, negli anni ’80, il concetto di firme non è stato definito in maniera chiara. Nemmeno adesso esiste una pagina di Wikipedia e la voce “malware” utilizza il termine senza definire le firme, come se fosse una cosa nota a tutti e che non ha bisogno di spiegazioni.

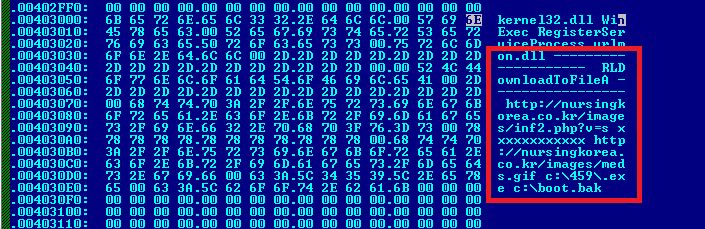

Definiamo quindi il concetto di firma. Una firma di un virus è una sequenza continua di byte che è comune per alcuni modelli di malware. Questo vuol dire che è contenuta all’interno del malware o di un file infetto e non nei file non danneggiati.

Al giorno d’oggi, le firme non sono sufficienti per rilevare i file dannosi. I creatori dei malware utilizzano l’offuscazione, utilizzando diverse tecniche per coprire le loro tracce. Ecco perché i prodotti d’antivirus moderni devono utilizzare metodi di rilevamento più avanzati. I database degli antivirus contengono ancora firme (rappresentano oltre metà di tutte le voci del database), ma includono anche voci più sofisticate.

Tutti dovrebbero abituarsi a chiamare queste voci “firme”. Non c’è nulla di male in questo, finché ci ricordiamo che il termine è l’abbreviazione di una serie di tecniche che raggruppano un arsenale molto più forte.

Idealmente, dovremmo smettere di utilizzare il termine firma per riferirci a qualsiasi voce del database dell’antivirus, ma si tratta di un termine molto utilizzato (e non ne esiste ancora uno più preciso) quindi quest’abitudine persiste.

#MachineLearning is fundamental to #cybersecurity. Here are some interesting facts about them: https://t.co/5BV78lc737 #ai_oil pic.twitter.com/6frMGOzUgL

— Eugene Kaspersky (@e_kaspersky) September 26, 2016

La voce del database dell’antivirus è solo una voce. La tecnologia che c’è dietro può essere sia una firma classica e semplice che qualcosa di super sofisticato, innovativo, mirato ai malware più avanzati.

2. Virus

Come avrete notato, i nostri analisti evitano di utilizzare il termine virus e preferiscono termini come malware, minaccia, ecc. Il motivo è che un virus è un tipo specifico di malware che mostra un comportamento particolare: infetta i file puliti.Tra di loro, gli analisti si riferiscono a un virus come un infettatore.

Gli infettatori godono di condizioni uniche in laboratorio. In primo luogo, sono difficili da rilevare (a prima vista, il file sembra pulito). In secondo luogo, gli infettatori richiedono un trattamento speciale: quasi tutti hanno bisogno di procedure speciali di rilevamento e di disinfezione. Ecco perché gli infettatori sono gestiti da esperti che si specializzano in questo settore.

Quindi, per evitare confusioni quando si parla delle minacce in generale, gli analisti utilizzano termini generali come “programma dannoso” e “malware”.

Ecco un paio di altre definizioni che possono essere utili. Un worm è un tipo di malware capace di autoriprodursi e uscire dal dispositivo che aveva infettato inizialmente per infettarne altri. Il malware, dal punto di vista tecnico, non include un adware (software di pubblicità invadente) o un riskware (software legittimi che possono procurare danni ad un sistema se installato da criminali).

3. Disinfezione

Recentemente, mi sono imbattuto in tante cose che spero non siano una credenza erronea: l’antivirus può solo scansionare e rilevare il malware, ma poi un utente deve scaricare un programma speciale per rimuovere il malware. Infatti, esistono programmi speciali per certi tipi di malware: ad esempio, i decryptor per i file colpiti dai ransomware. Ma l’antivirus è in grado di affrontare il problema autonomamente (a volte è l’opzione migliore, fornendo accesso ai driver del sistema e ad altre tecnologie che non rientrano in un servizio).

Quindi la rimozione del malware funziona? In una piccola percentuale di casi, una macchina prende un infettatore (spesso questo può succedere prima che venga installato l’antivirus; gli infettatori sfuggono raramente alle difese degli antivirus), l’infettatore agisce su alcuni file e successivamente l’antivirus scansiona tutti i file infetti e rimuove il codice dannoso, ripristinando il loro stato originale. La stessa procedura viene applicata quando si ha bisogno di decodificare i file criptati da cransomware, rilevati in genere come Trojan-Ransom.

Per quanto riguarda il resto (la maggioranza, forse il 99% dei casi), il malware viene bloccato prima che possa infettare qualsiasi file e il processo consiste in una semplice eliminazione del malware. Qualora nessun file fosse danneggiato, non ci sarebbe bisogno di ripristinare nulla.

C’è però un’eccezione; se il malware non è un infettatore (ad esempio, se è un ransomware) ed è ancora attivo nel sistema, l’antivirus passerà alla modalità disinfezione per assicurarsi che la minaccia sia sparita una volta per tutte e che non si ripresenterà. In questo link potete trovare ulteriori informazioni riguardo il processo.

In genere, l’eccezione avviene per uno di questi due motivi:

- L’antivirus è stato installato su un computer già infettato. Sapete, la solita cosa (prima il pc viene infettato, poi si pensa che è arrivato il momento di fare qualcosa per proteggerlo).

- L’antivirus ha contrassegnato qualcosa come “sospetto” piuttosto che come “dannoso” e ha iniziato a monitorare attentamente le sue attività. Non appena il malware diventa chiaramente pericoloso, l’antivirus ricontrolla tutte le attività dannose (notate durante il periodo di monitoraggio). Ad esempio, l’antivirus potrebbe ripristinare i file criptati dalle copie di backup istantaneo se il PC fosse attaccato da un ransomware o da un infettatore.

Conclusioni

È tutto per oggi. Spero che adesso:

- Sappiate che le “firme” oggi siano qualsiasi voce del database dell’ antivirus, incluso quelli più avanzati

- Conosciate meglio i diversi tipi di malware.

- Abbiate capito che il processo di disinfezione di un computer o di un dispositivo rientri nelle competenze di un programma antivirus. Spero anche che abbiate capito il motivo per cui è importante mantenere attivo il componente “System Watcher” nel vostro antivirus per analizzare il comportamento di file sospetti.

Antivirus

Antivirus

Consigli

Consigli