Diversi creatori di app basati sull’intelligenza artificiale promettono di dare vita alle tue idee in modo rapido e semplice. Purtroppo, sappiamo esattamente chi è sempre alla ricerca di nuove idee cui dare vita, soprattutto perché siamo piuttosto bravi a individuare e bloccare quelle vecchie. Stiamo parlando di phisher, ovviamente. Di recente abbiamo scoperto che hanno aggiunto un nuovo trucco al loro arsenale: la creazione di siti Web utilizzando il builder di app Web Bubble basato sull’IA. È altamente probabile che questa tattica sia ora disponibile tramite una o più piattaforme di phishing-as-a-service, il che garantisce virtualmente che queste esche inizieranno a comparire in un’ampia gamma di attacchi. Ma analizziamolo passo dopo passo.

Perché i phisher utilizzano Bubble?

L’inclusione di un collegamento diretto a un sito di phishing in un’e-mail comporta un errore di sola andata. È molto probabile che il messaggio non raggiunga la destinazione, poiché i filtri di sicurezza lo bloccheranno prima ancora che l’utente lo veda. Allo stesso modo, l’utilizzo dei reindirizzamenti automatici è stato a lungo uno dei principali campanelli di allarme per le moderne soluzioni di protezione. E i codici QR? Sebbene in teoria far scansionare un codice alla vittima con il proprio telefono anziché farle fare clic su un link possa funzionare, i truffatori perdono inevitabilmente traffico a questo punto: non tutti sono disposti a inserire le credenziali aziendali su un dispositivo personale. È qui che i servizi di generazione di codice automatizzati vengono in soccorso dei criminali informatici.

Bubble si posiziona come piattaforma senza codice per lo sviluppo di applicazioni Web e mobili. In sostanza, un utente descrive ciò di cui ha bisogno tramite un’interfaccia visiva e la piattaforma genera una soluzione finita. I phisher hanno adottato questa tecnologia per creare app Web di cui incorporano gli indirizzi nelle e-mail di phishing. Sebbene la funzione effettiva di queste app si riduca al solito vecchio reindirizzamento automatico a un sito dannoso, ci sono un paio di sfumature specifiche in gioco.

In primo luogo, l’applicazione Web risultante è ospitata direttamente nei server della piattaforma. L’URL pronto per l’utilizzo in un’e-mail di phishing ha un aspetto simile a questo: https://%name%.bubble.io/. Dal punto di vista delle soluzioni di protezione, questo sito sembra essere legittimo e di lunga data.

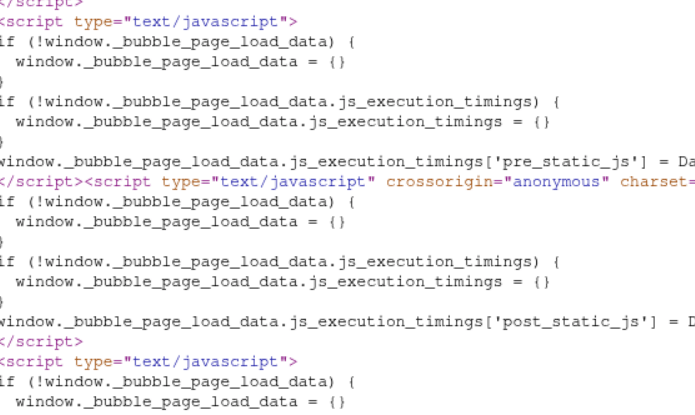

In secondo luogo, il codice per questa applicazione Web non ha l’aspetto di un reindirizzamento tipico. A essere onesti, è difficile dire che aspetto abbia. Il codice generato da questa piattaforma senza codice è un enorme miscuglio di JavaScript e strutture isolate Shadow DOM (Document Object Model). Anche per un esperto è difficile capire cosa stia succedendo a prima vista; bisogna davvero scavare per capire come funziona e qual è lo scopo. È ancora più probabile che gli algoritmi di analisi automatica del codice Web intervengano, raggiungendo spesso il verdetto che si tratta semplicemente di un sito utile e funzionale.

Frammento di codice di un’applicazione Web ospitata nella piattaforma Bubble

Cosa sono queste piattaforme di phishing e qual è l’obiettivo finale?

I phisher di oggi raramente sviluppano e implementano nuovi trucchi da zero. La maggior parte utilizza kit di phishing, essenzialmente builder fai-da-te per l’avvio di schemi fraudolenti, o persino piattaforme di phishing-as-a-service su vasta scala.

Queste piattaforme forniscono agli utenti malintenzionati un kit di strumenti sofisticato (e altamente frustrante) in continua evoluzione per migliorare l’invio della posta elettronica e aggirare le difese anti-phishing. Questi strumenti ad esempio consentono agli utenti malintenzionati, tra le altre cose, di eseguire le seguenti operazioni: intercettare i cookie di sessione; condurre il phishing tramite Google Task (una tattica trattata in un post precedente); eseguire attacchi adversary-in-the-middle (AiTM) per convalidare l’autenticazione a due fattori (2FA) e aggirarla in tempo reale; creare siti di phishing dotati di honeypot e geofencing per nascondersi dai crawler di sicurezza; e utilizzare gli assistenti IA per generare e-mail di phishing univoche. A peggiorare le cose, l’infrastruttura per queste piattaforme è solitamente ospitata in servizi perfettamente legittimi come AWS, rendendo le relative tattiche ancora più difficili da individuare.

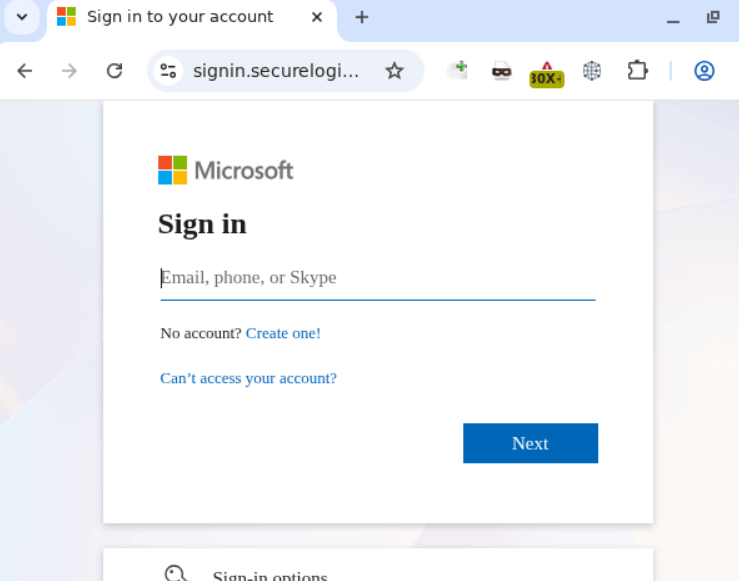

Le stesse piattaforme vengono utilizzate per creare la pagina di destinazione finale che raccoglie le credenziali. In questo caso specifico, l’app Web ospitata in Bubble reindirizza le vittime a un sito, completo di un controllo di verifica Cloudflare, che imita una finestra di accesso di Microsoft.

Modulo di phishing progettato per raccogliere le credenziali aziendali

Apparentemente, nell’universo parallelo degli autori degli attacchi, Skype è ancora un valido strumento di comunicazione, ma per il resto il sito sembra straordinariamente convincente.

Come proteggere l’azienda dai sofisticati attacchi di phishing

Nell’odierno panorama digitale, i dipendenti devono comprendere chiaramente che le credenziali aziendali devono essere immesse solo nei servizi e nei siti Web che appartengono innegabilmente all’azienda. È possibile aumentare la consapevolezza del team sulle moderne minacce informatiche utilizzando Kaspersky Automated Security Awareness Platform per la formazione online.

Naturalmente, anche il dipendente più cauto potrebbe occasionalmente abboccare. È consigliabile dotare tutte le workstation connesse a Internet di Kaspersky Next solide soluzioni di sicurezza”] questo bloccherà semplicemente qualsiasi tentativo di visitare un sito dannoso. Infine, per ridurre il numero di e-mail pericolose che ingombrano le caselle di posta aziendali, è consigliabile distribuire un prodotto per la protezione del gateway con tecnologie anti-phishing avanzate.

phishing

phishing

Consigli

Consigli