Per raggiungere i loro obiettivi nefasti, gli sviluppatori di malware Android devono affrontare diverse sfide consecutive: ingannare gli utenti per entrare nei loro smartphone, schivare software di protezione, convincere le vittime a concedere varie autorizzazioni di sistema, stare alla larga dagli ottimizzatori di batteria integrati che contrastano l’invasione di risorse e, dopo tutto questo, assicurarsi che il malware realizzi effettivamente un profitto. I creatori di BeatBanker, una campagna di malware Android‑ scoperta di recente dai nostri esperti, hanno escogitato qualcosa di nuovo per ognuno di questi passaggi. L’attacco è (per ora) rivolto agli utenti brasiliani, ma le ambizioni degli sviluppatori quasi sicuramente si spingeranno verso un’attuazione internazionale, quindi vale la pena stare in guardia e studiarne i trucchi. Un’analisi tecnica completa del malware è disponibile su Securelist.

In che modo BeatBanker si infiltra in uno smartphone

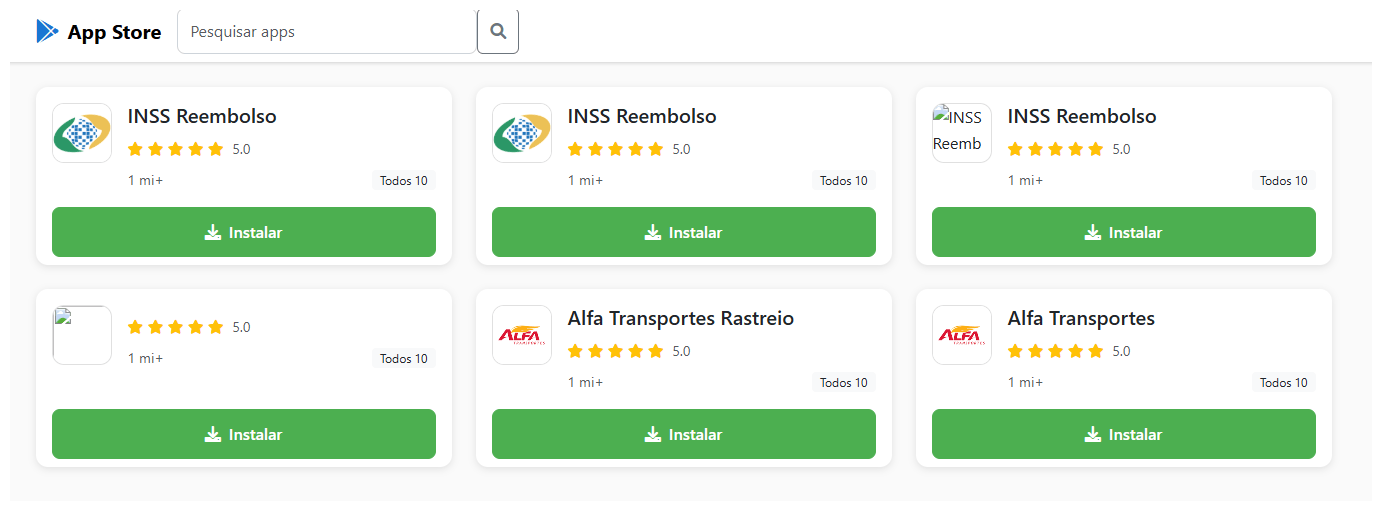

Il malware viene distribuito tramite pagine di phishing appositamente predisposte che imitano il Google Play Store. Una pagina facilmente scambiabile per il marketplace ufficiale dell’app invita gli utenti a scaricare un’app apparentemente utile. In una campagna, il trojan si è travestito da INSS Reembolso, un’app di servizi del governo brasiliano; in un’altra si fingeva l’app Starlink.

Il sito dannoso cupomgratisfood{.}shop imita ottimamente un app store. Non è chiaro il motivo per cui il falso INSS Reembolso appaia tutte e tre le volte. Per essere più sicuri, forse?!

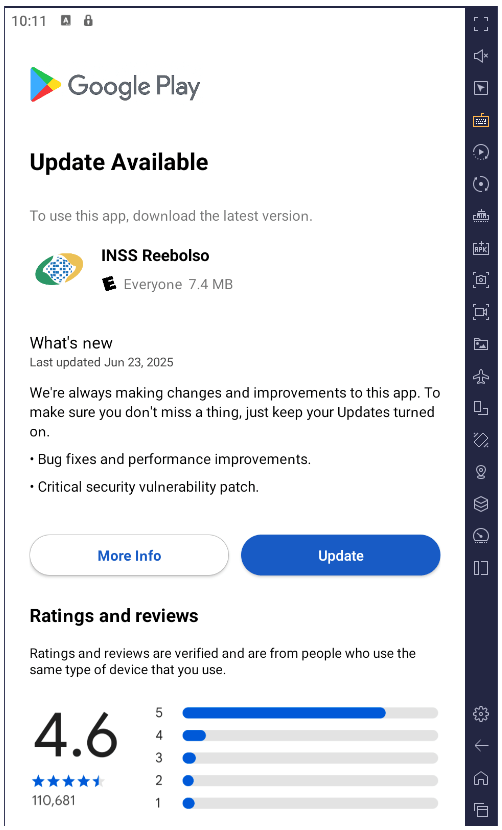

L’installazione avviene in più fasi per evitare di richiedere troppe autorizzazioni contemporaneamente e abbassare ulteriormente la vigilanza della vittima. Dopo aver scaricato e avviato la prima app, viene visualizzata un’interfaccia simile a Google Play che simula un aggiornamento dell’app che fa da esca, richiedendo l’autorizzazione dell’utente per installare altre app, il che non sembra fuori dall’ordinario, dato il contesto. Se si concede questa autorizzazione, il malware scarica moduli dannosi aggiuntivi nello smartphone.

Dopo l’installazione, il trojan simula un aggiornamento di un’app esca tramite Google Play richiedendo l’autorizzazione per installare le applicazioni e durante il download di moduli dannosi aggiuntivi

Tutti i componenti del trojan sono criptati. Prima di decriptare e procedere alle fasi successive dell’infezione, il trojan verifica di trovarsi in uno smartphone reale e nel paese di destinazione. BeatBanker interrompe immediatamente il processo se rileva discrepanze o ambienti di emulazione o di analisi. Questo rende più complicata l’analisi dinamica del malware. Per inciso, il falso downloader degli aggiornamenti inietta i moduli direttamente nella RAM per evitare di creare file sullo smartphone che sarebbero visibili a software di protezione.

Tutti questi trucchi non sono una novità e vengono usati di frequente in malware complessi per computer desktop. Tuttavia, per gli smartphone, tale sofisticatezza è ancora una rarità e non tutti gli strumenti di protezione la individuano. Gli utenti di prodotti Kaspersky sono protetti da questa minaccia.

Riproduzione di audio come scudo

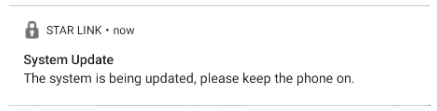

Una volta installato sullo smartphone, BeatBanker scarica un modulo per il mining della criptovaluta Monero. Gli autori erano evidentemente preoccupati che gli aggressivi sistemi di ottimizzazione della batteria dello smartphone potessero arrestare il miner, quindi hanno escogitato un trucco: riprodurre in continuazione un suono quasi impercettibile. I sistemi di controllo del consumo energetico solitamente risparmiano le app che eseguono la riproduzione di audio o video per evitare di interrompere la musica in sottofondo o i lettori di podcast. Con questo accorgimento, il malware può essere eseguito continuamente. Oltre a ciò, visualizza una notifica persistente nella barra di stato che chiede all’utente di tenere acceso il telefono per un aggiornamento del sistema.

Esempio di notifica persistente di aggiornamento del sistema da un’altra app dannosa mascherata da app Starlink

Controllo tramite Google

Per gestire il trojan, gli autori sfruttano il legittimo Firebase Cloud Messaging (FCM) di Google, un sistema per la ricezione di notifiche e l’invio di dati da uno smartphone. Questa funzionalità è disponibile per tutte le app ed è il metodo più diffuso per l’invio e la ricezione di dati. Grazie a FCM, gli utenti malintenzionati possono monitorare lo stato del dispositivo e modificarne le impostazioni in base alle esigenze.

Per un po’, dopo l’installazione del malware, non succede nulla: gli autori degli attacchi rimangono in attesa. A un certo punto attiveranno il miner, ma stando attenti a ridurne l’attività se il telefono si surriscalda, se la batteria inizia a scaricarsi o se il proprietario sta usando il dispositivo. Tutto questo viene gestito tramite FCM.

Furto e spionaggio

Oltre al miner di criptovalute, BeatBanker installa moduli aggiuntivi per spiare l’utente e rapinarlo al momento giusto. Il modulo spyware richiede l’autorizzazione Servizi di accessibilità e, se questa viene concessa, inizia a monitorare tutto ciò che accade nello smartphone.

Se il proprietario apre l’app Binance o Trust Wallet per inviare USDT, il malware sovrappone una schermata falsa sopra l’interfaccia del portafoglio, scambiando di fatto l’indirizzo del destinatario con il proprio. Tutti i trasferimenti di denaro confluiscono agli autori dell’attacco.

Il trojan è dotato di un avanzato sistema di controllo remoto ed è in grado di eseguire molti altri comandi:

- Intercettazione dei codici monouso da Google Authenticator

- Registrazione dell’audio dal microfono

- Riproduzione in streaming dello schermo in tempo reale

- Monitoraggio degli appunti e intercettazione delle sequenze di tasti

- Invio di messaggi SMS

- Simulazione di tocchi in aree specifiche dello schermo e immissione di testo in base a uno script inviato dall’utente malintenzionato, e molto altro

Tutto ciò consente di derubare la vittima quando utilizza qualsiasi altro servizio bancario o di pagamento, non solo relativi a criptovalute.

Talvolta le vittime vengono infettate da un altro modulo a fini di spionaggio e controllo remoto dello smartphone: il trojan di accesso remoto BTMOB. Le sue capacità di apportare danno sono ancora più ampie e includono:

- Acquisizione automatica di determinate autorizzazioni su Android 13-15

- Monitoraggio continuo della geolocalizzazione

- Accesso alla fotocamera anteriore e posteriore

- Ottenimento di codici PIN e password per lo sblocco dello schermo

- Acquisizione dell’input da tastiera

Come proteggersi da BeatBanker?

I criminali informatici perfezionano continuamente i propri attacchi e realizzano modi sempre nuovi per trarre profitto dalle proprie vittime. Nonostante ciò, è possibile proteggersi seguendo alcuni semplici accorgimenti:

- Scarica le app solo da fonti ufficiali, come Google Play o l’App Store preinstallato dal fornitore. Se trovi un’app durante una ricerca in Internet, non aprirla tramite un collegamento del browser; invece, apri l’app Google Play o un altro store sullo smartphone per cercarla lì. Già che ci sei, sarebbe saggio controllare il numero di download, le valutazioni, le recensioni e da quanti anni esiste l’app. Evita le nuove app, quelle con valutazioni basse e quelle con pochi download.

- Controlla le autorizzazioni concesse. Non concedere le autorizzazioni se non hai la certezza di cosa facciano o perché l’app le richieda. Presta la massima attenzione alle autorizzazioni come Installa app sconosciute, Accessibilità, Superutente e Visualizza sulle altre app. Ne abbiamo parlato in dettaglio in un articolo separato.

- Dota il dispositivo di una soluzione anti-malware completa. Noi, naturalmente, consigliamo Kaspersky per Android. Gli utenti dei prodotti Kaspersky sono protetti da BeatBanker, rilevato con i verdetti HEUR:Trojan-Dropper.AndroidOS.BeatBanker e HEUR:Trojan-Dropper.AndroidOS.Banker.*.

- Aggiorna periodicamente sia il sistema operativo che il software di protezione. Nel caso di Kaspersky per Android, al momento non disponibile su Google Play, sono disponibili istruzioni dettagliate sull’installazione e l’aggiornamento dell’app.

Ultimamente le minacce per gli utenti Android sono alle stelle. Ecco alcuni altri nostri post sugli attacchi Android più rilevanti e diffusi e sui suggerimenti per tenersi al sicuro:

• La tempesta perfetta delle minacce Android

• Fuga di cervelli: vulnerabilità nelle app per la salute mentale

• Vulnerabilità Pixnapping: screenshot non bloccabili del telefono Android

• Attacchi di skimming NFC

• Un nuovo livello di protezione anti-phishing in Kaspersky for Android

Android

Android

Consigli

Consigli