Fino a poco tempo fa, i truffatori si sono concentrati principalmente sul prendere di mira i portafogli di criptovaluta di proprietà dei singoli utenti. Tuttavia, sembra che le aziende utilizzino sempre più le criptovalute, quindi ora gli autori degli attacchi stanno cercando di mettere le mani sui portafogli aziendali. Non è necessario cercare molto per trovare degli esempi. Il malware Efimer recentemente studiato è in grado di scambiare gli indirizzi dei portafogli di criptovaluta negli Appunti di un dispositivo. Quindi non siamo rimasti davvero sorpresi nell’osservare l’aumento di campagne di phishing sulle criptovalute dirette a utenti individuali e aziendali. Ciò che ci ha sorpreso, tuttavia, è stata la sofisticatezza della storia inventata e la sofisticatezza generale della truffa.

Lo schema di phishing

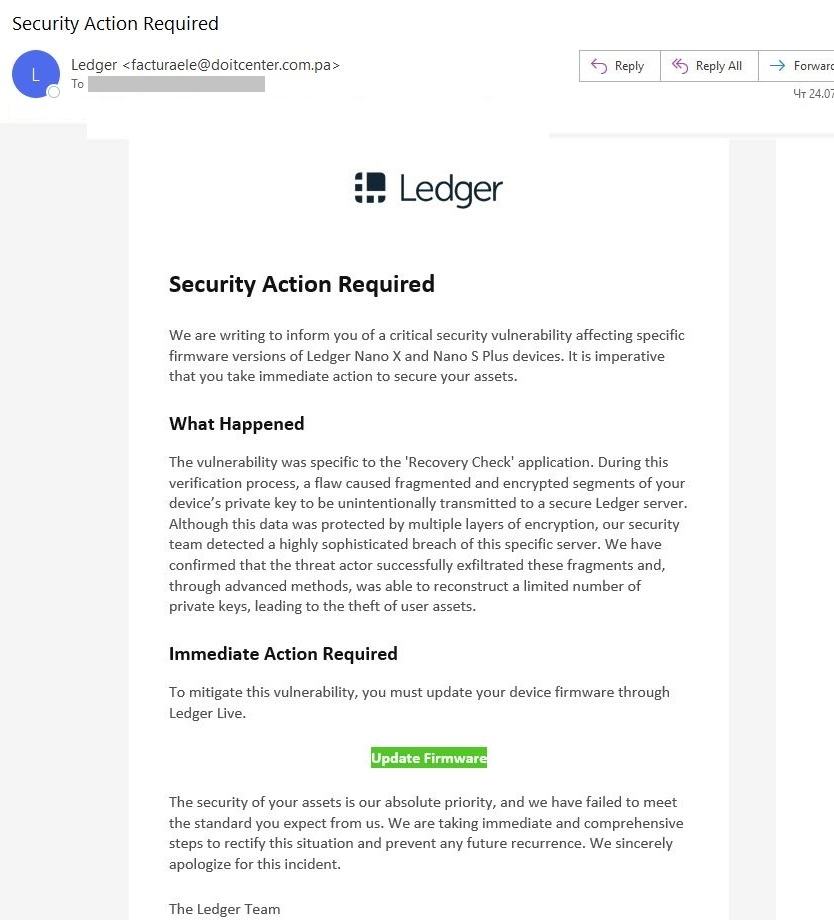

Questo particolare schema si rivolge agli utenti di portafogli di criptovaluta hardware Ledger, in particolare Nano X e Nano S Plus. I truffatori inviano un’e-mail di phishing con lunghe scuse. L’e-mail afferma che, a causa di un problema tecnico, segmenti delle chiavi private degli utenti sono stati trasmessi a un server Ledger; i dati erano ben protetti e criptati, ma il “team dell’azienda” ha scoperto una violazione dei dati estremamente complessa. La storia di copertura degli autori degli attacchi prosegue affermando che essi avevano sfiltrato frammenti di chiavi e quindi utilizzato metodi estremamente avanzati per decriptare e ricostruire alcuni di essi, “arrivando quindi al furto di criptovalute”. Si consiglia agli utenti di impedire che i propri portafogli di criptovaluta vengano compromessi a causa della stessa vulnerabilità, mentre gli autori degli attacchi raccomandano di aggiornare immediatamente il firmware del dispositivo.

È una storia avvincente, questo è certo. Ma se si applica un po’ di pensiero critico, emergono alcune incoerenze. Ad esempio, non è chiaro come il frammento di una chiave possa essere utilizzato per ricostruire l’intera struttura. È anche completamente sconcertante cosa siano questi “metodi di decriptaggio avanzati” e come i rappresentanti di Ledger presumibilmente li conoscano.

L’e-mail stessa è realizzata con estrema attenzione: non c’è quasi nulla da modificare. Non è stata nemmeno inviata con l’aiuto di strumenti di truffa standard; gli autori degli attacchi hanno invece utilizzato un servizio di mailing legittimo, SendGrid. Ciò significa che le e-mail hanno una buona reputazione e spesso ignorano i filtri anti-phishing. Gli unici campanelli d’allarme sono il dominio del mittente e il dominio del sito Web che gli utenti devono visitare per l’aggiornamento del firmware. Inutile dire che nessuno dei due ha alcun collegamento con Ledger.

Il sito dei truffatori

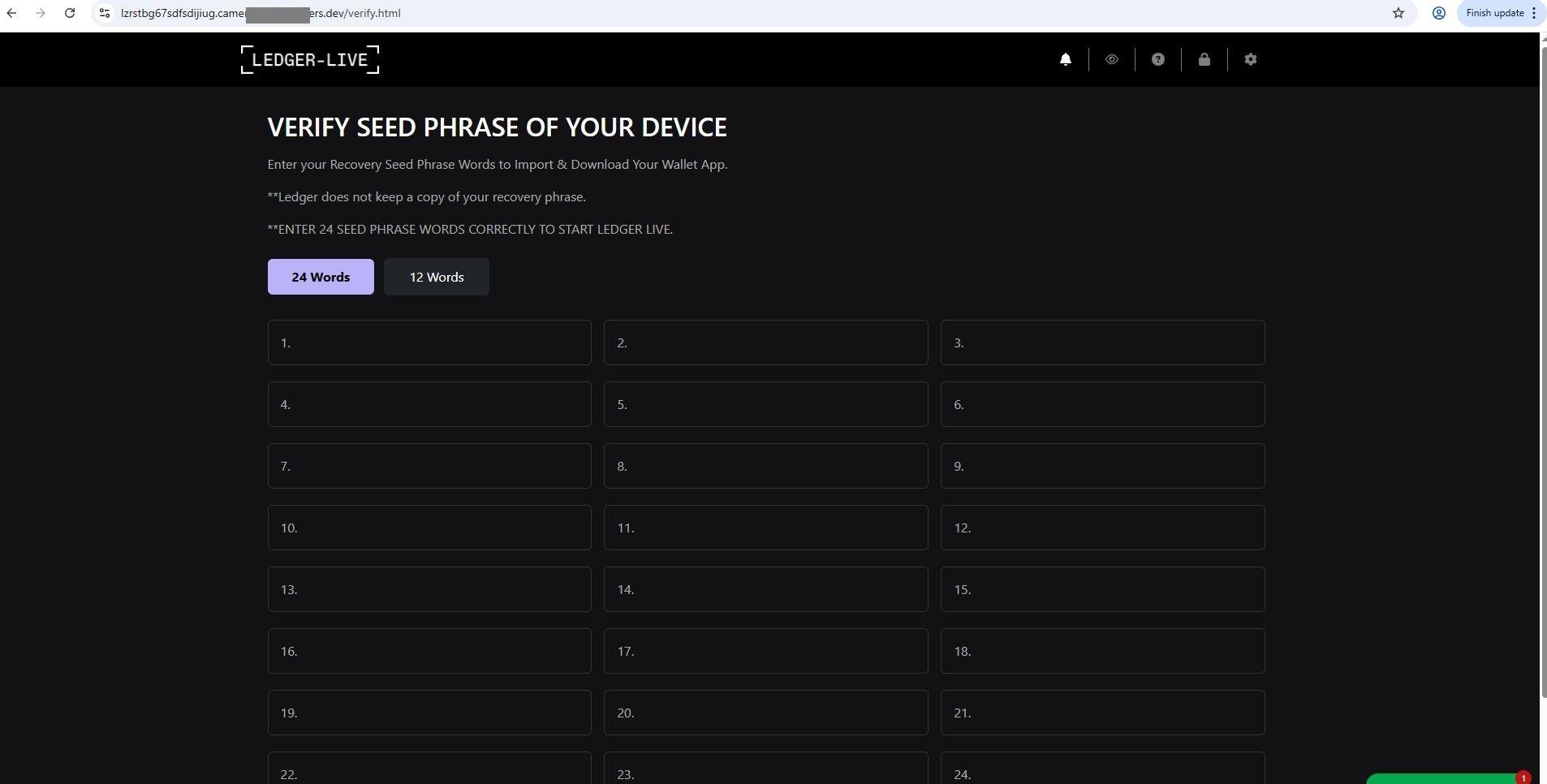

Il sito Web è anche molto pulito e progettato in modo professionale, se si ignora il dominio completamente irrilevante in cui è ospitato. È possibile che il sito serva più truffe, in quanto non si fa menzione di un aggiornamento del firmware ed elenca molti più dispositivi rispetto all’e-mail. Il sito Web ha persino una chat di supporto che sembra funzionare! Sebbene sia molto probabilmente un chatbot, risponde alle domande e fornisce consigli apparentemente utili. Lo scopo del sito è far immettere all’utente la seedphrase dopo aver selezionato il dispositivo.

Una seedphrase è una sequenza di parole generata casualmente e utilizzata per recuperare l’accesso a un portafoglio di criptovaluta. E come si può facilmente intuire, non dovrebbe essere immessa, poiché chiunque la conosca può ottenere l’accesso completo alle risorse di criptovaluta.

In una nota a parte, quando si cercano siti simili su Google, si troverà un numero sorprendente di pagine false simili. Questo tipo di truffa è chiaramente abbastanza popolare.

Come restare fuori pericolo?

Sia che le criptovalute vengano gestite dai dispositivi o semplicemente vengano utilizzate le normali app di online banking, è fondamentale rimanere informati sulle ultime tattiche utilizzate dagli autori degli attacchi. Per i dipendenti aziendali è consigliabile utilizzare strumenti di formazione specializzati per aumentare la consapevolezza delle moderne cyberminacce. Un modo efficace per farlo è utilizzare Kaspersky Automated Security Awareness Platform. Per gli utenti privati, il nostro blog è un’ottima risorsa per imparare a individuare le truffe di phishing.

È inoltre consigliabile installare una solida soluzione di protezione sia nei dispositivi personali che in quelli aziendali utilizzati per le transazioni finanziarie. Queste soluzioni possono sia bloccare l’accesso ai siti di phishing che prevenire le violazioni dei dati.

segnali di phishing

segnali di phishing

Consigli

Consigli