Abbiamo scritto più volte di schemi di phishing in cui gli autori degli attacchi sfruttano vari server legittimi per recapitare le e-mail. Se riescono a violare il server SharePoint di qualcuno, lo utilizzeranno; in caso contrario, si accontenteranno dell’invio di notifiche tramite un servizio gratuito come GetShared. Tuttavia, il vasto ecosistema di servizi di Google occupa un posto speciale nel cuore dei truffatori e questa volta Google Tasks è il protagonista. Come al solito, l’obiettivo principale di questo trucco è aggirare i filtri e-mail portando sulle spalle la solida reputazione dell’intermediario sfruttato.

Come si presenta il phishing tramite Google Tasks

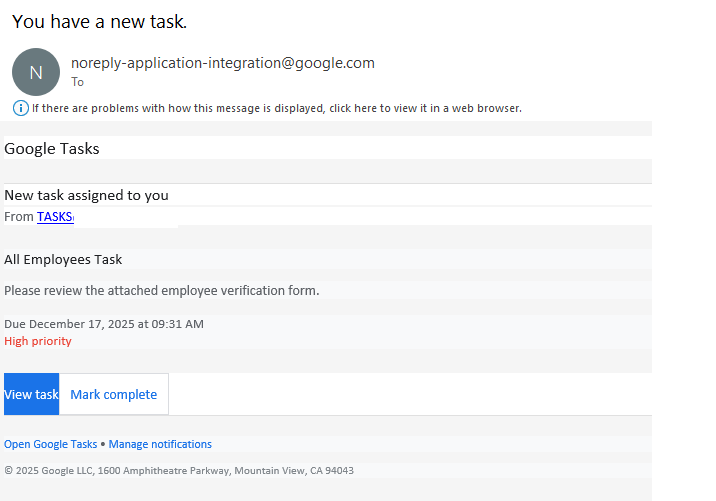

Il destinatario riceve una notifica legittima da un indirizzo @google.com con il messaggio: “È presente una nuova attività”. In sostanza, gli autori degli attacchi cercano di dare alla vittima l’impressione che l’azienda abbia iniziato a utilizzare il task tracker di Google e, di conseguenza, devono seguire immediatamente un collegamento per compilare un modulo di verifica dei dipendenti.

Per impedire al destinatario di pensare effettivamente all’eventuale necessità, l’attività prevede solitamente una scadenza ravvicinata ed è contrassegnata con una priorità elevata. Facendo clic sul collegamento all’interno dell’attività, alla vittima viene presentata un’URL che porta a un modulo in cui deve immettere le credenziali aziendali per “confermare lo stato di dipendente”. Queste credenziali, ovviamente, rappresentano l’obiettivo finale dell’attacco di phishing.

Come proteggere le aziende dal phishing

Naturalmente, i dipendenti devono essere avvertiti dell’esistenza di questo schema, ad esempio condividendo un collegamento alla nostra raccolta di post sul campanello d’allarme del phishing. Ma in realtà il problema non riguarda un servizio specifico: riguarda la cultura generale della sicurezza informatica all’interno di un’azienda. I processi del flusso di lavoro devono essere chiaramente definiti in modo che ogni dipendente comprenda quali strumenti l’azienda utilizza effettivamente e quali no. Potrebbe avere senso mantenere un documento aziendale pubblico in cui sono elencati i servizi autorizzati e le persone o i dipartimenti responsabili degli stessi. Questo offre ai dipendenti un modo per verificare se l’invito, l’attività o la notifica rappresentano un vero affare. Inoltre, è sempre utile ricordare a tutti che le credenziali aziendali devono essere immesse solo nelle risorse aziendali interne. Per automatizzare il processo di formazione e tenere il team aggiornato sulle moderne minacce informatiche, è possibile utilizzare uno strumento dedicato come Kaspersky Automated Security Awareness Platform.

Oltre a ciò, come al solito, è consigliabile ridurre al minimo il numero di e-mail potenzialmente pericolose che raggiungono le caselle di posta in arrivo dei dipendenti utilizzando una soluzione di protezione del gateway di posta specializzata. È inoltre fondamentale dotare tutte le workstation connesse al Web di software di protezione. Anche se un utente malintenzionato riesce a ingannare un dipendente, il prodotto per la protezione bloccherà il tentativo di visitare il sito di phishing, impedendo in primo luogo la divulgazione delle credenziali aziendali.

segnali di phishing

segnali di phishing

Consigli

Consigli