Di recente abbiamo discusso di come utenti malintenzionati stanno diffondendo l’infostealer AMOS per macOS tramite Google Ads, sfruttando una chat con un assistente IA nel sito Web OpenAI effettivo per ospitare istruzioni dannose. Abbiamo deciso di scavare un po’ più a fondo, solo per scoprire diverse campagne dannose simili in cui gli utenti malintenzionati tentano di insinuare negli utenti il malware travestito da popolari strumenti di intelligenza artificiale tramite gli annunci di Google Search. Se le vittime cercano strumenti specifici per macOS, il carico utile distribuito è lo stesso AMOS; se sono in Windows, è invece l’infostealer di Amatera. Queste campagne utilizzano la popolare IA cinese Doubao, il virale assistente IA OpenClaw o l’assistente di programmazione Claude Code come esca. Ciò significa che tali campagne rappresentano una minaccia non solo per gli utenti privati, ma anche per le organizzazioni.

La realtà è che i dipendenti aziendali utilizzano sempre più spesso assistenti di codifica come Claude Code e agenti di automazione del flusso di lavoro come OpenClaw. Questo comporta una serie di rischi, motivo per cui molte organizzazioni devono ancora approvare ufficialmente (o pagare) l’accesso a tali strumenti. Di conseguenza, alcuni dipendenti prendono in mano la situazione per trovare questi strumenti alla moda e si dirigono direttamente su Google. Digitano una query di ricerca e ricevono un collegamento sponsorizzato che porta a una guida di installazione dannosa. Diamo un’occhiata più da vicino all’andamento di questo attacco, utilizzando come esempio una campagna di distribuzione di Claude Code scoperta all’inizio di marzo.

La query di ricerca

Quindi, un utente inizia a cercare un posto dove scaricare l’agente Anthropic e digita una cosa del tipo “download Claude Code” nella barra di ricerca. Il motore di ricerca restituisce un elenco di collegamenti, con i “collegamenti sponsorizzati” (annunci a pagamento) nella parte superiore. Uno di questi annunci porta l’utente a una pagina dannosa con documentazione falsa. È interessante notare che il sito stesso è basato su Squarespace, un creatore legittimo di siti Web che lo aiuta a bypassare i filtri anti-phishing.

Risultati di ricerca con annunci in Romania e Brasile

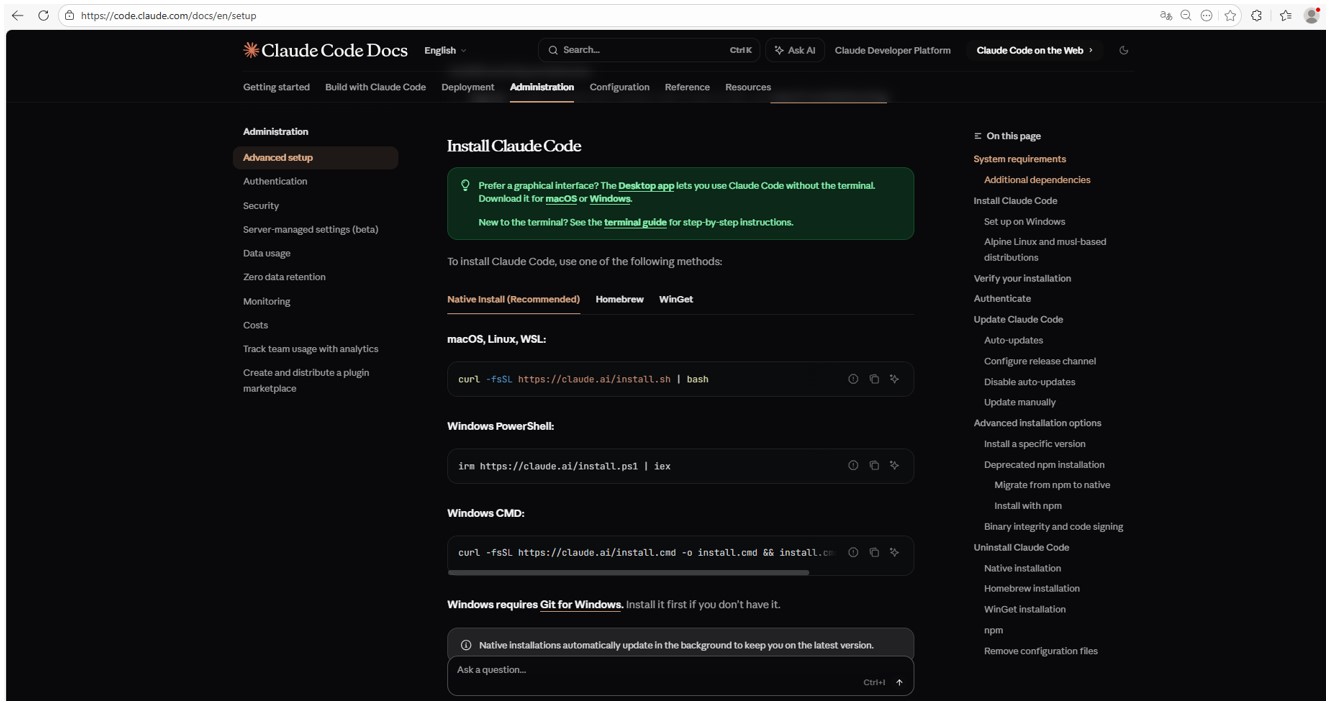

Il sito degli autori degli attacchi imita meticolosamente la documentazione originale di Claude Code, completa di istruzioni per l’installazione. Proprio come il vero affare, richiede all’utente di copiare ed eseguire un comando. Tuttavia, una volta eseguito, non installa un agente IA, ma un malware. In sostanza, questo è solo uno degli aspetti dell’attacco ClickFix, un attacco che si è guadagnato un soprannome: InstallFix.

Sito dannoso che imita le istruzioni di installazione

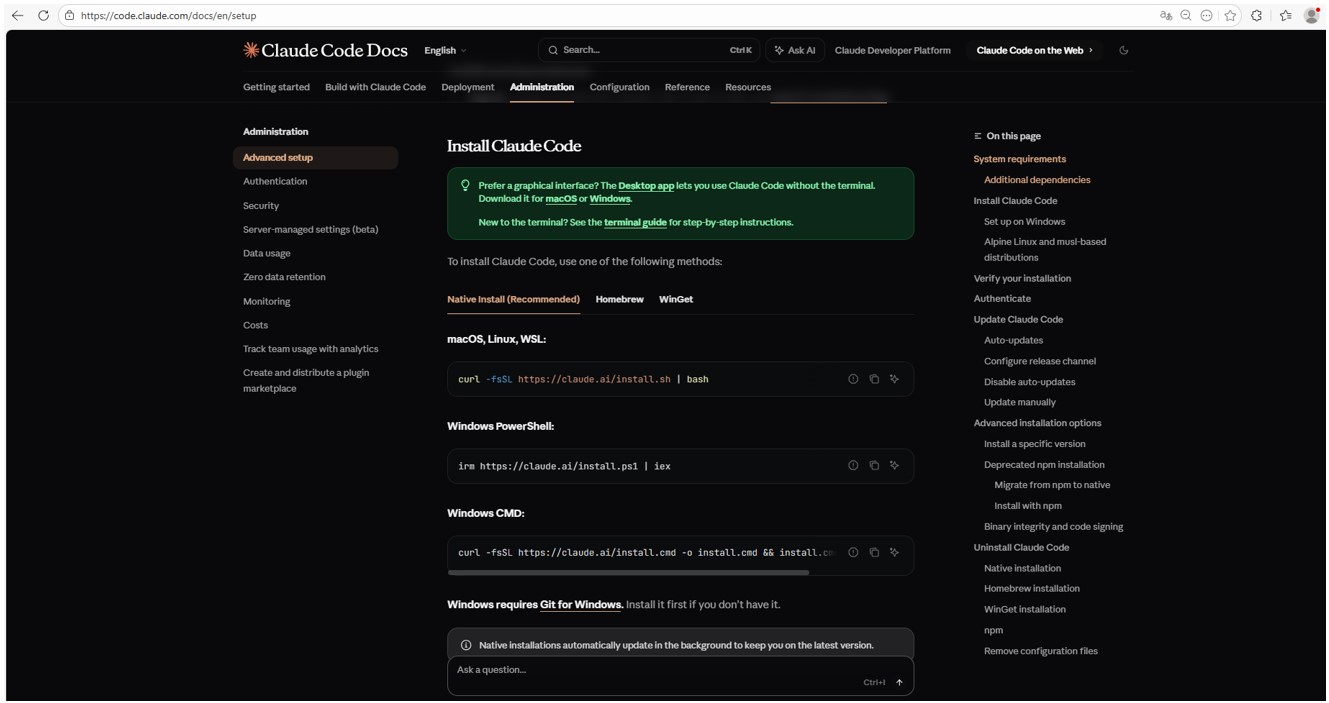

Sito Claude Code autentico con istruzioni di installazione

Payload dannoso

Proprio come con il Claude Code originale, il comando per macOS tenta di installare un’applicazione utilizzando l’utilità della riga di comando curl. In realtà, distribuisce lo spyware AMOS, descritto in precedenza dai nostri esperti su Securelist, utilizzato in una campagna precedente simile.

Nel caso di Windows, il malware viene installato utilizzando l’utilità di sistema mshta.exe, che esegue applicazioni basate su HTML anziché curl, utilizzato per il Claude Code originale. Questa utilità distribuisce l’infostealer di Amatera, che raccoglie i dati del browser, le informazioni sul portafoglio di criptovaluta e le informazioni dalla cartella utente e le invia a un server remoto al numero 144{.}124.235.102.

Come mantenere al sicuro l’azienda

L’interesse per gli agenti di IA continua a crescere e l’emergere di nuovi strumenti e la loro crescente popolarità stanno creando nuovi vettori di attacco. In particolare, il tentativo di cercare strumenti di intelligenza artificiale di terze parti può non solo mettere a repentaglio il codice sorgente dei progetti nel computer della vittima, ma anche portare alla compromissione di informazioni e file aziendali riservati e account utente.

Per evitare che ciò accada, il primo passaggio dovrebbe essere informare i dipendenti in merito a questi pericoli e ai trucchi utilizzati dagli autori delle minacce. Questa operazione può essere portata a termine utilizzando la nostra piattaforma di formazione: Kaspersky Automated Security Awareness. Per inciso, include una lezione specializzata sull’utilizzo dell’IA negli ambienti aziendali.

È inoltre consigliabile proteggere tutti i dispositivi aziendali con soluzioni di sicurezza informatica comprovate.

Suggeriamo inoltre di consultare il nostro articolo pubblicato in precedenza su tre approcci per ridurre al minimo i rischi derivanti dall’utilizzo dell’IA ombra.

infostealer

infostealer

Consigli

Consigli